您现在的位置是:首页 >其他 >应急响应 - Windows用户分析,Windows隐藏账号分析,Windows克隆账号分析网站首页其他

应急响应 - Windows用户分析,Windows隐藏账号分析,Windows克隆账号分析

「作者简介」:CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者

「推荐专栏」:对网络安全感兴趣的小伙伴可以关注专栏《网络安全入门到精通》

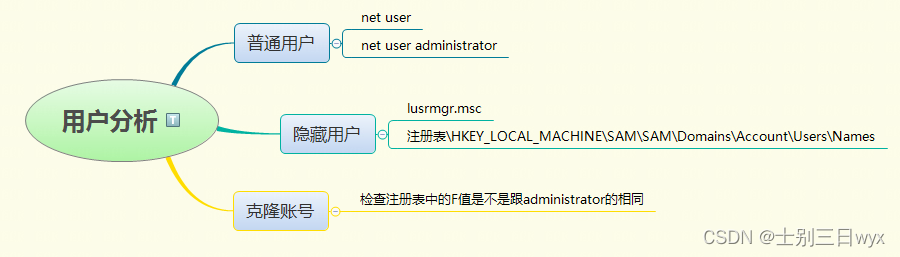

Windows账户分析

攻击者通常会在服务器中创建用户进行维权,查看是否有新增的可疑账号,核实后禁用或删除。

一、普通用户

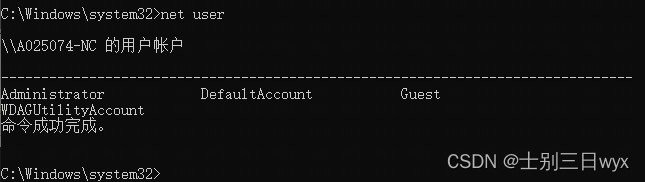

cmd中,输入 net user ,查看系统中创建的用户。

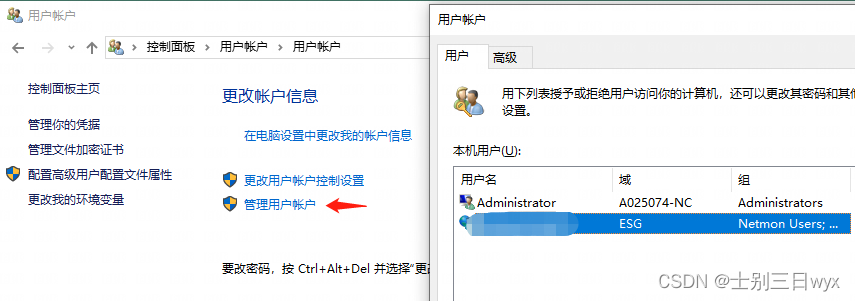

【控制面板】-【用户账户】-【用户账户】-【管理用户账户】中,可以看到系统中有哪些用户。

net user administrator,可以查看用户的信息,比如上次登录时间。

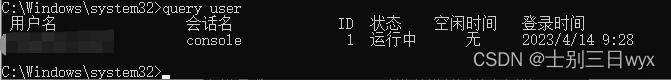

query user,可以查看当前登录的用户。

二、隐藏用户

创建用户时,在用户名后面加上$,就会创建成隐藏账号。

隐藏用户不能在 net user 和控制面板中看到,需要用其他的方式。

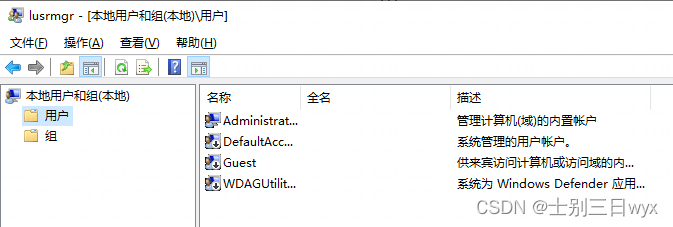

1、lusrmgr.msc

WIN + R,输入 lusrmgr.msc ,打开本地用户和组,可以看到系统中的所有用户,包括隐藏用户。

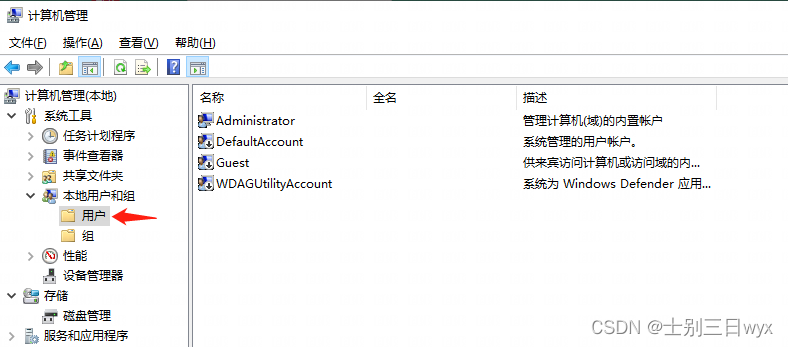

左下角搜索【计算机管理】,打开本地用户和组,也可以打开同一个界面。

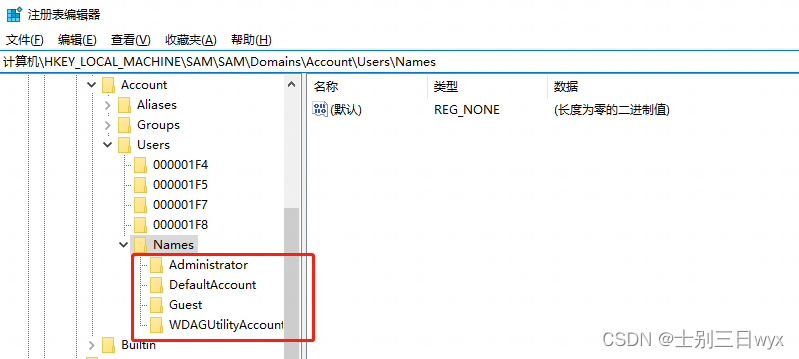

2、注册表

WIN + R,输入 regedit ,打开注册表,找到下面这个路径,可以看到系统中的所有用户,包括隐藏用户。

HKEY_LOCAL_MACHINESAMSAMDomainsAccountUsersNames

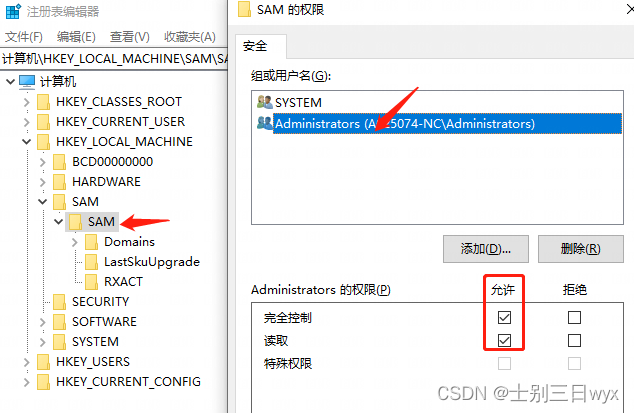

注册表SAM默认没有权限查看,右键【权限】,给administrators勾选完全控制权限,应用并确定,重新打开注册表即可。

三、克隆账号

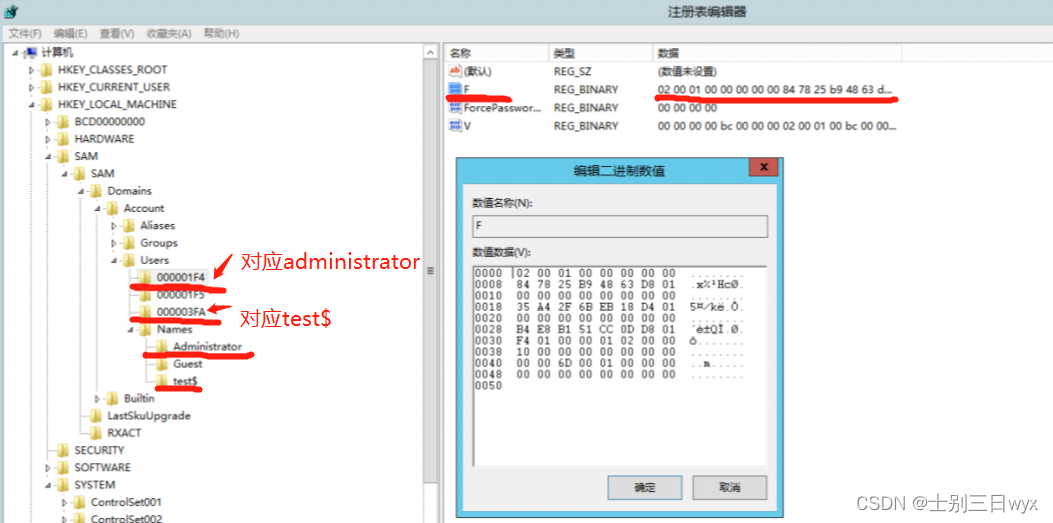

创建隐藏用户后,到注册表HKEY_LOCAL_MACHINESAMSAMDomainsAccountUsersNames中,把隐藏用户的F值改成administrator的F值,就可以在不加入管理员组的情况下,拥有管理员权限。

攻击者通常会利用克隆账号的方式留下后门。

排查克隆账号,可以到注册表HKEY_LOCAL_MACHINESAMSAMDomainsAccountUsersNames中,查看是否有隐藏用户(用户名后面是$),如果有,就看这个用户对应的F值和administrator对应的F值是否相同,如果相同,就是克隆账号。

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结