您现在的位置是:首页 >其他 >burpsuite的基本使用网站首页其他

burpsuite的基本使用

一,Proxy(代理)

目录

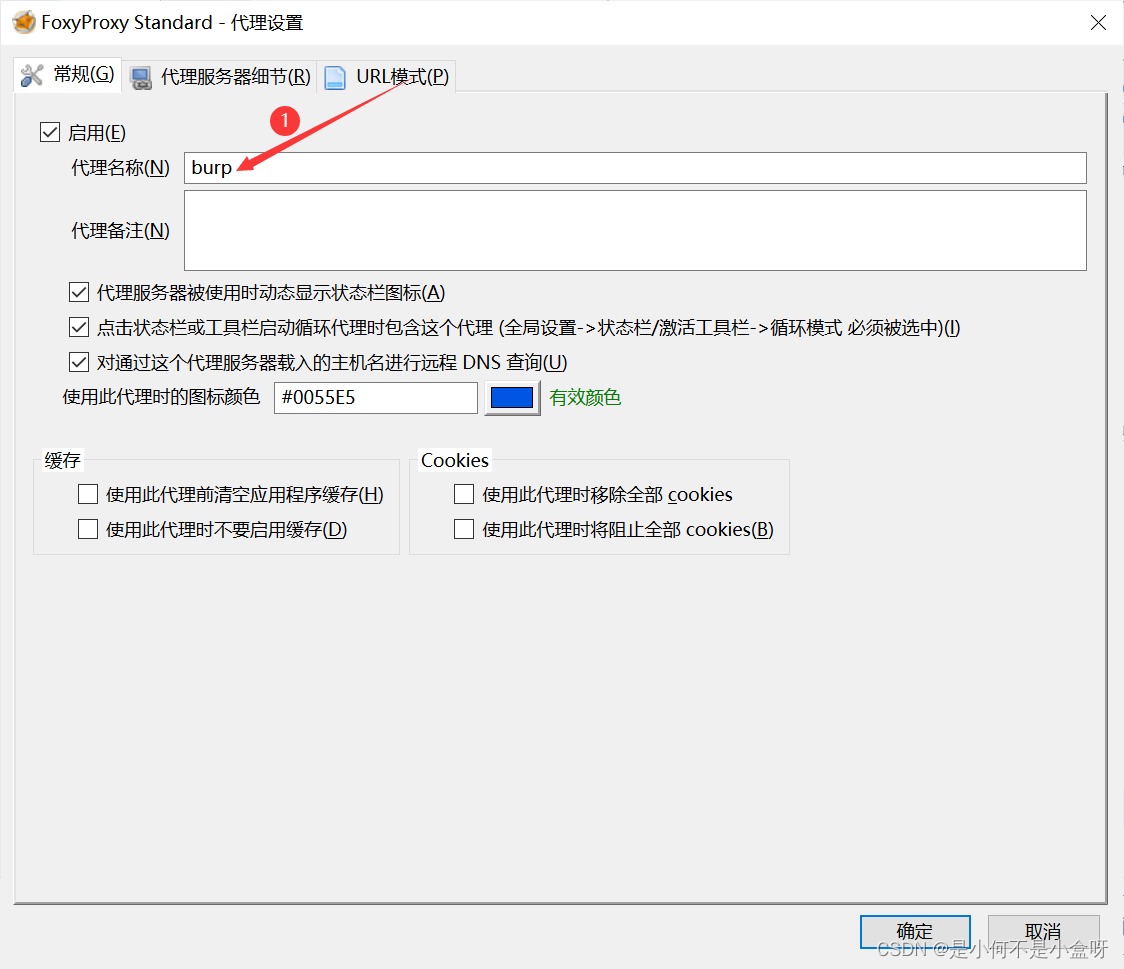

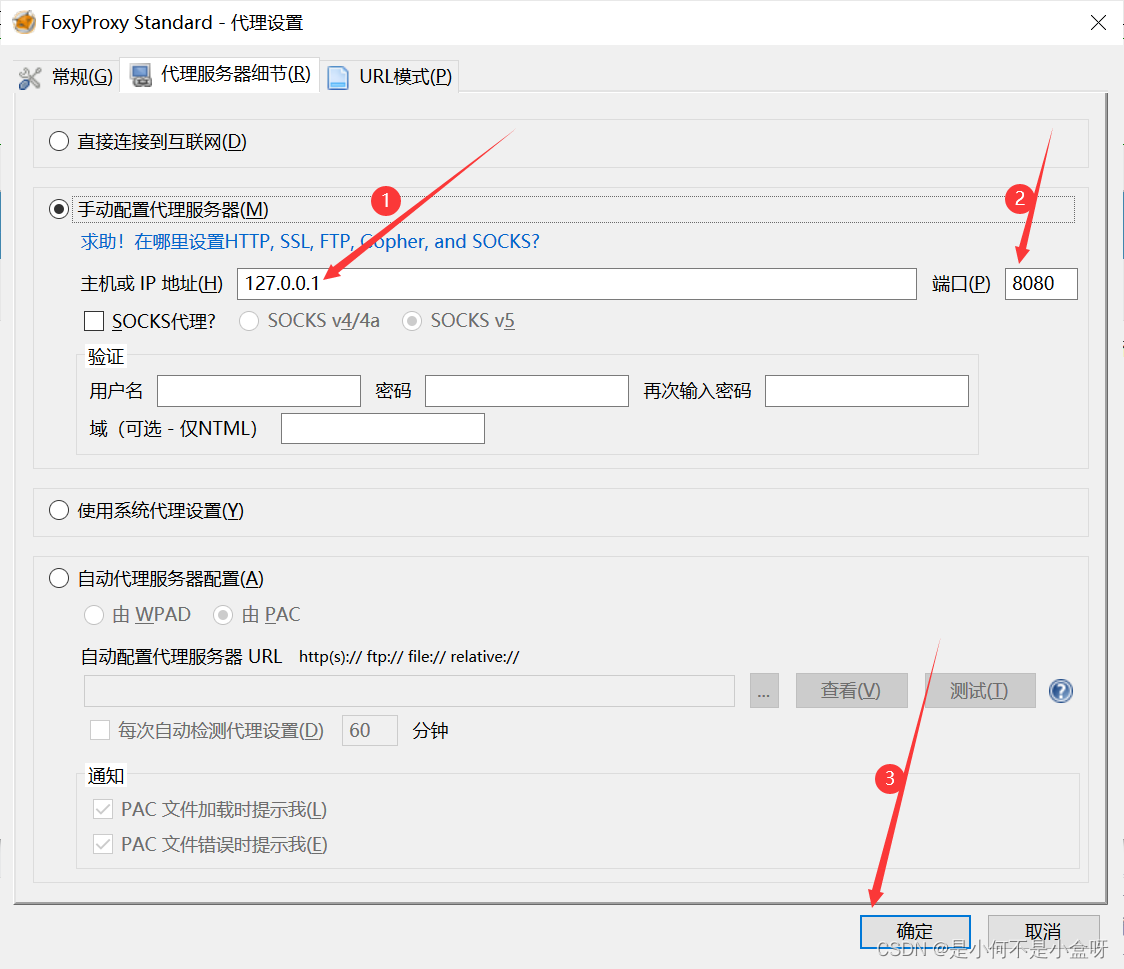

设置代理:

使用软件firefox设置代理

与burpsuite联动

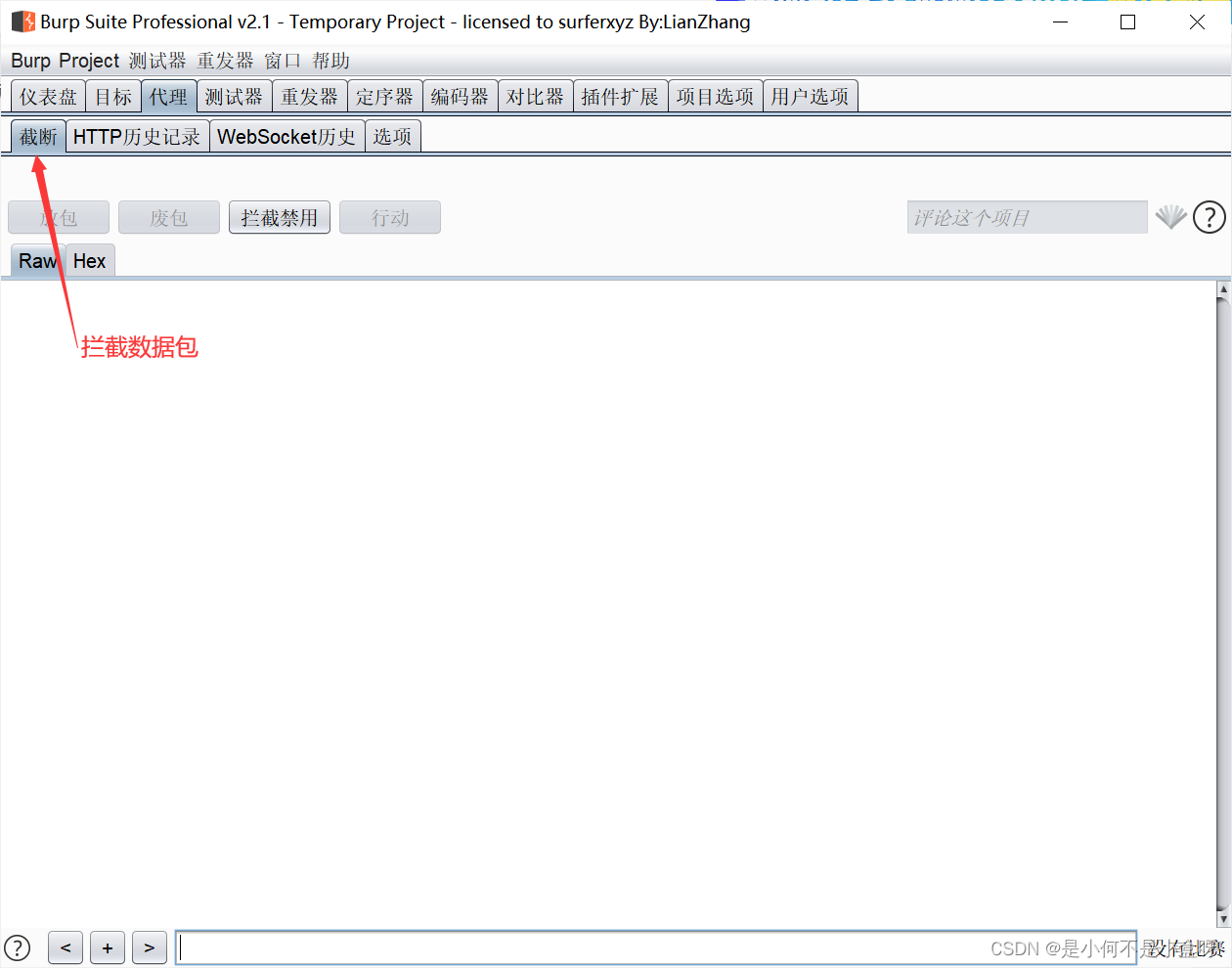

1.1 intercept (拦截)

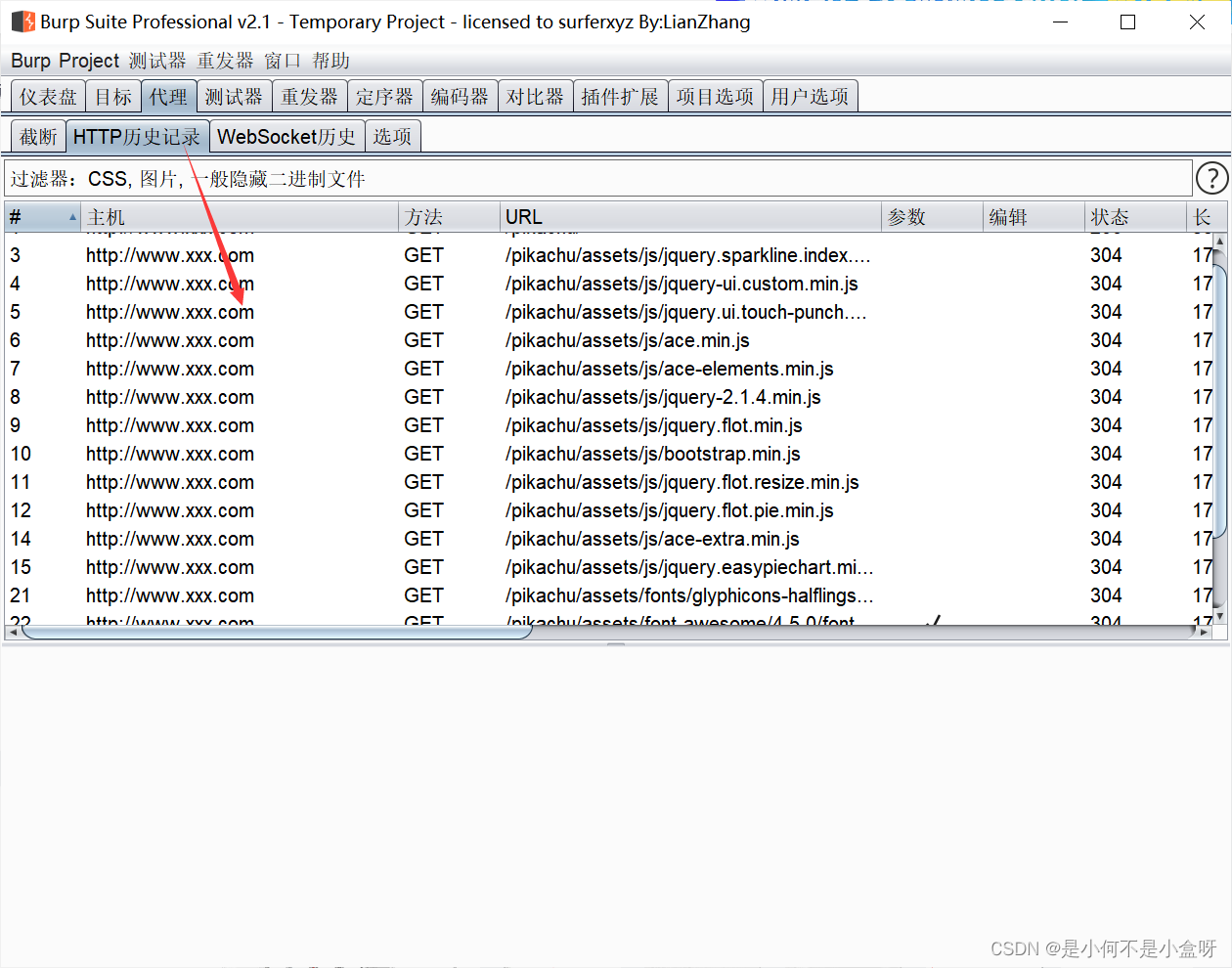

1.2 HTTP history(HTTP历史记录)

1.3 WebSockets history

不常用

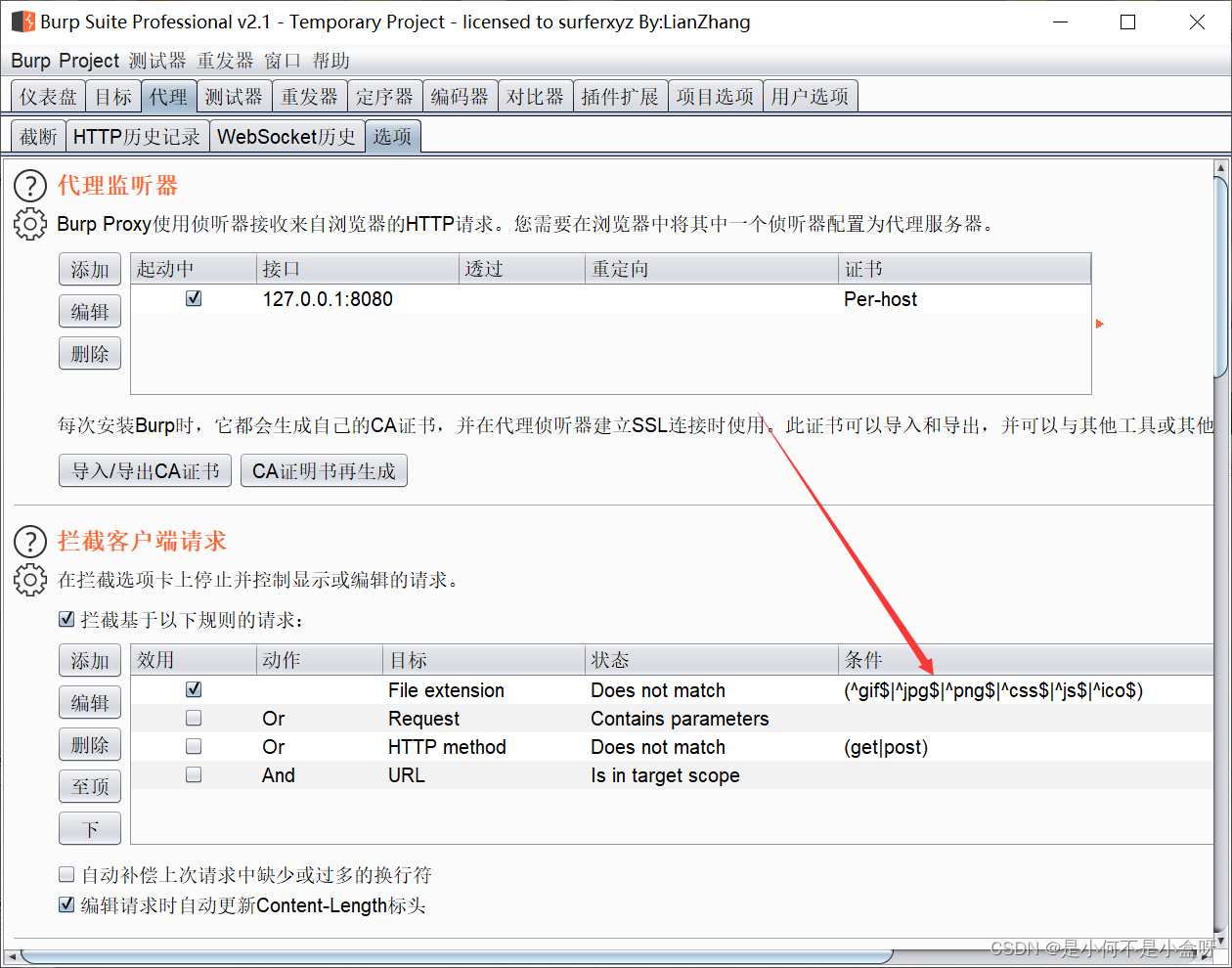

1.4 options(选项)

在这里可以进行拦截限制

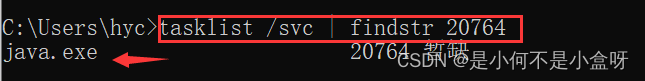

如果代理的小勾√不上,可以cmd查看端口被哪个进程占用了

然后查看此进程ID对应哪个服务:

因为burpsuite这个程序是java的,所以8080这个端口被进程java.exe占用

二,Intruder(爆破/测试器)

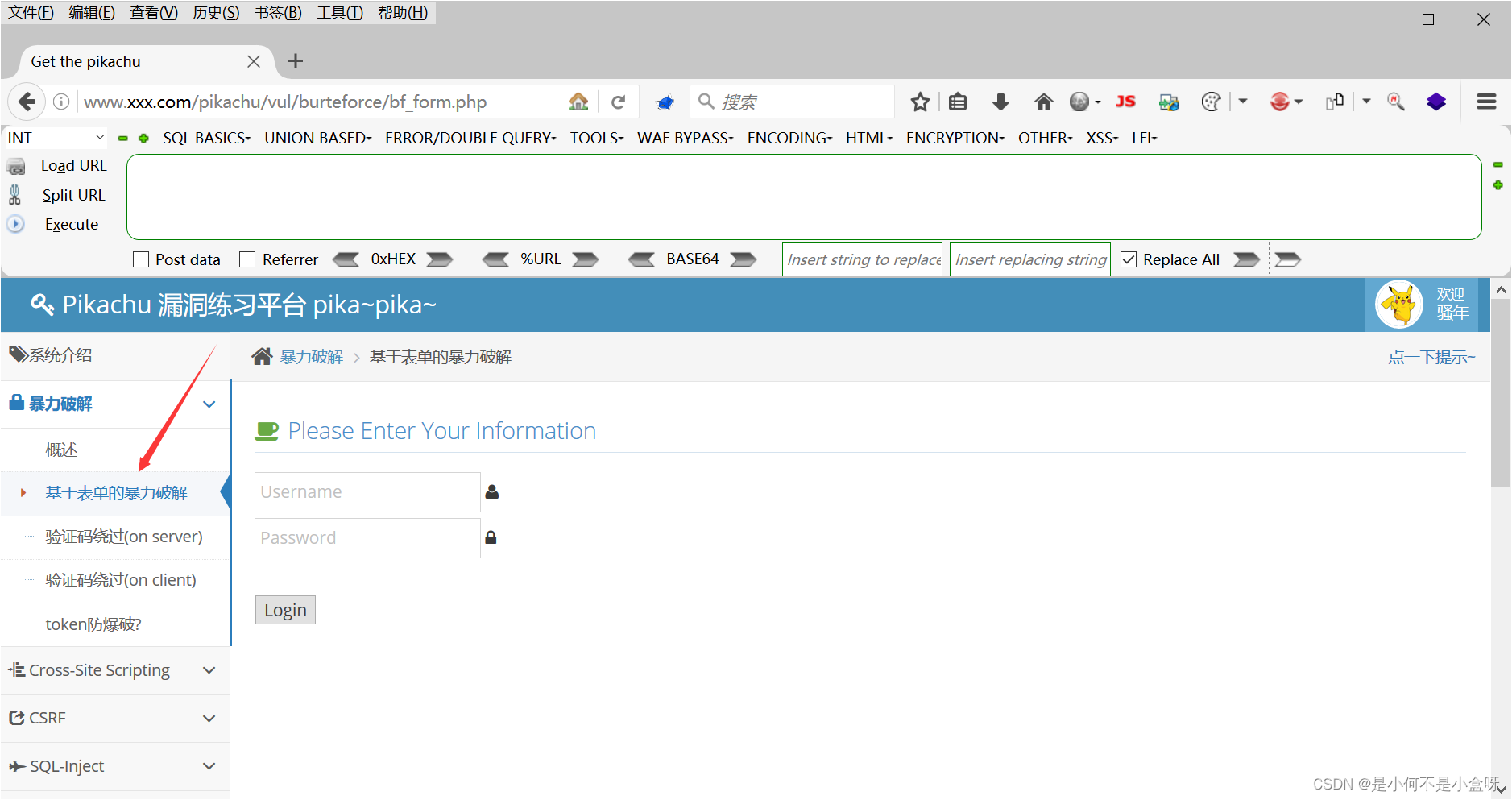

2.1 单点爆破

以此为例:

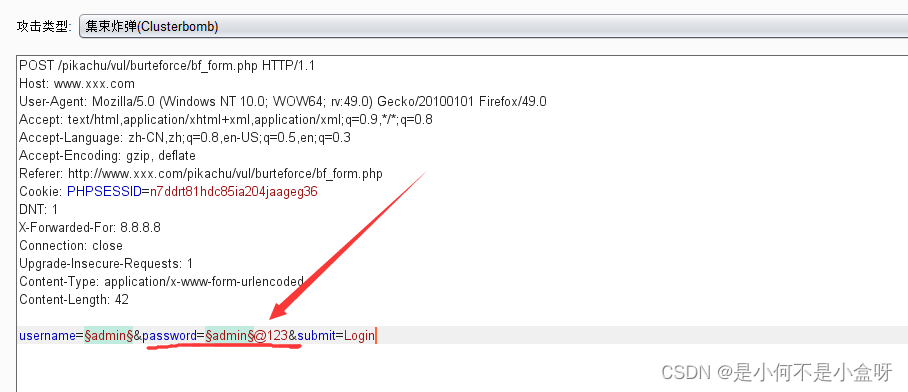

开始抓包:

随便输入账号和密码进行抓包

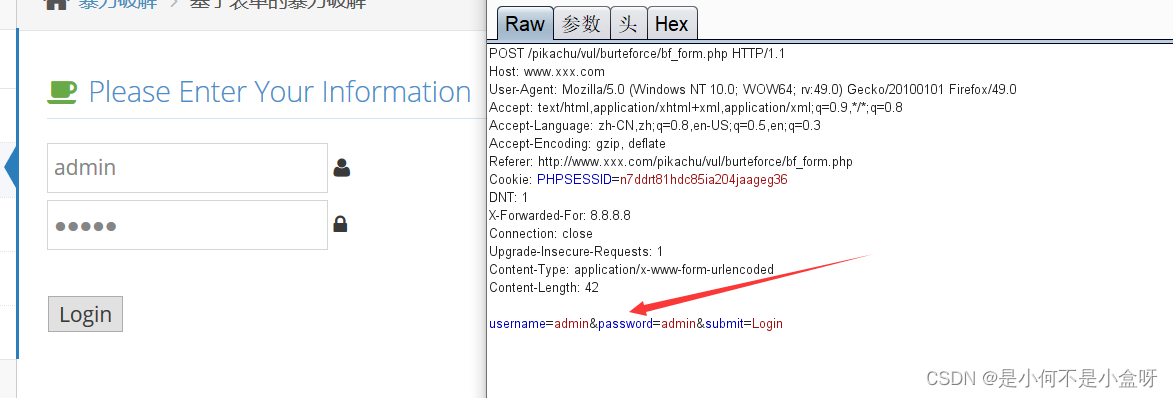

对抓包的数据进行分析:

POST /pikachu/vul/burteforce/bf_form.php HTTP/1.1

Host: www.xxx.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101 Firefox/49.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://www.xxx.com/pikachu/vul/burteforce/bf_form.php

Cookie: PHPSESSID=n7ddrt81hdc85ia204jaageg36

DNT: 1

X-Forwarded-For: 8.8.8.8

Connection: close

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 42username=admin&password=admin&submit=Login

#传递了三个参数,每个参数以and符号连接

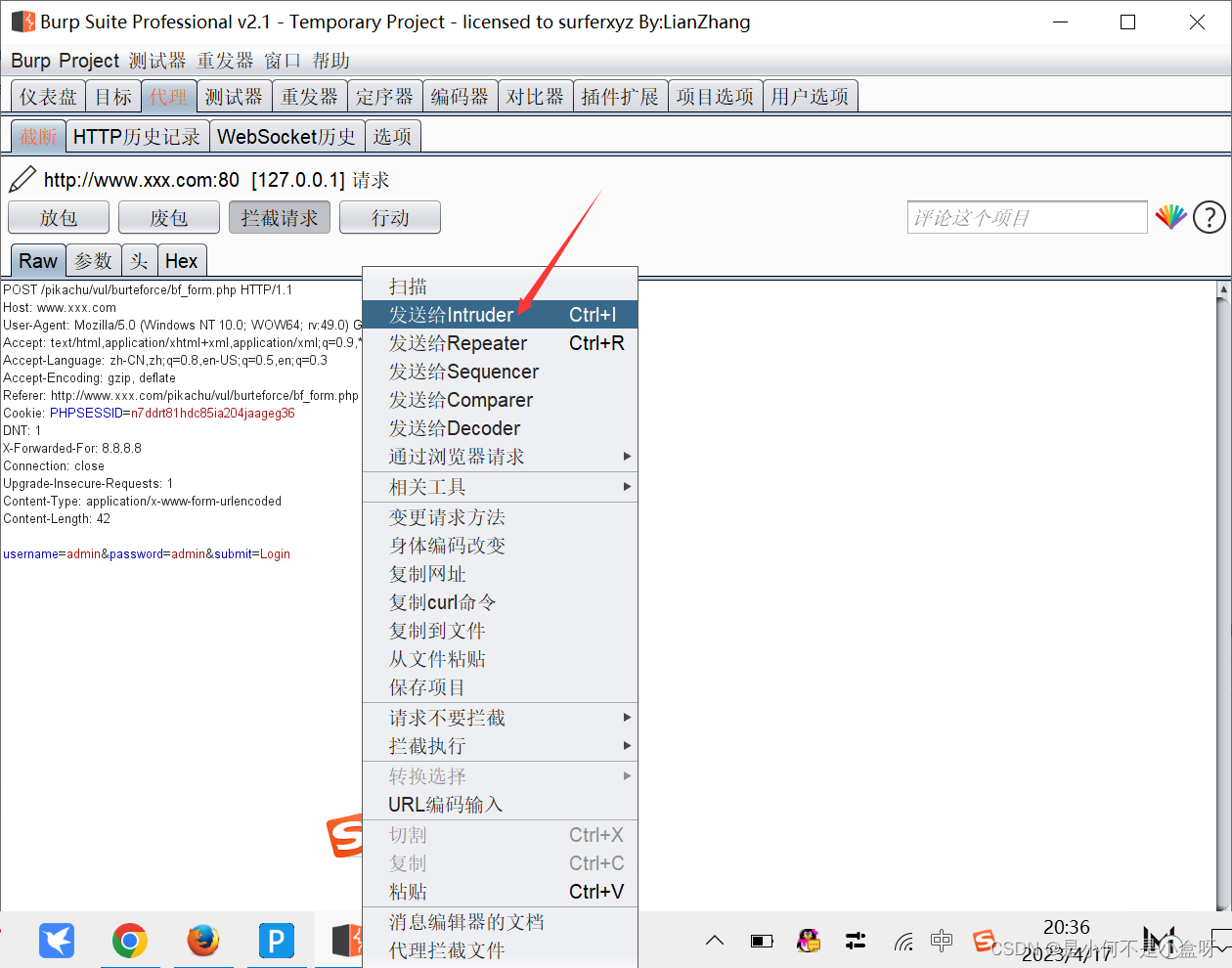

如何进行爆破:

右键发送给intruder

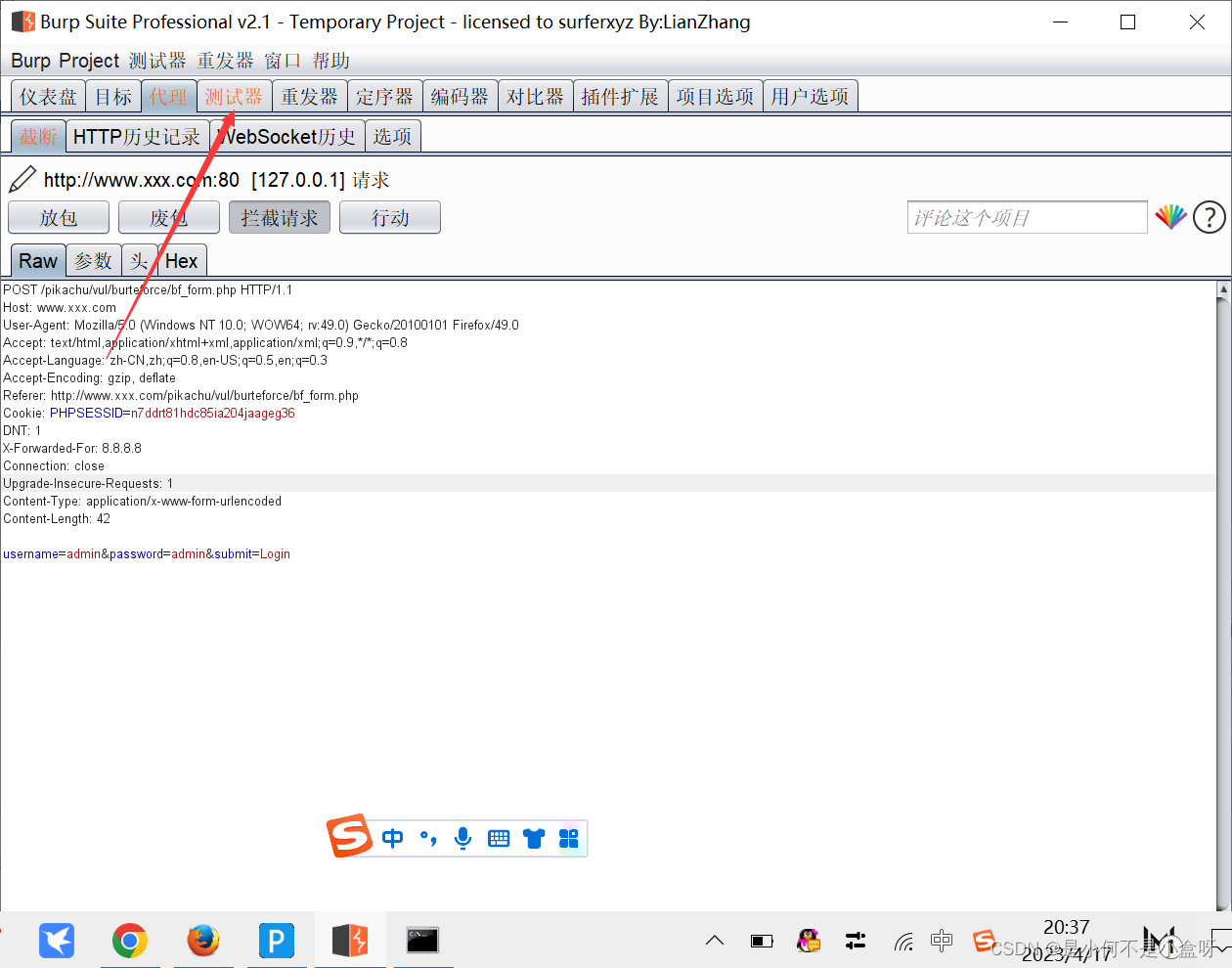

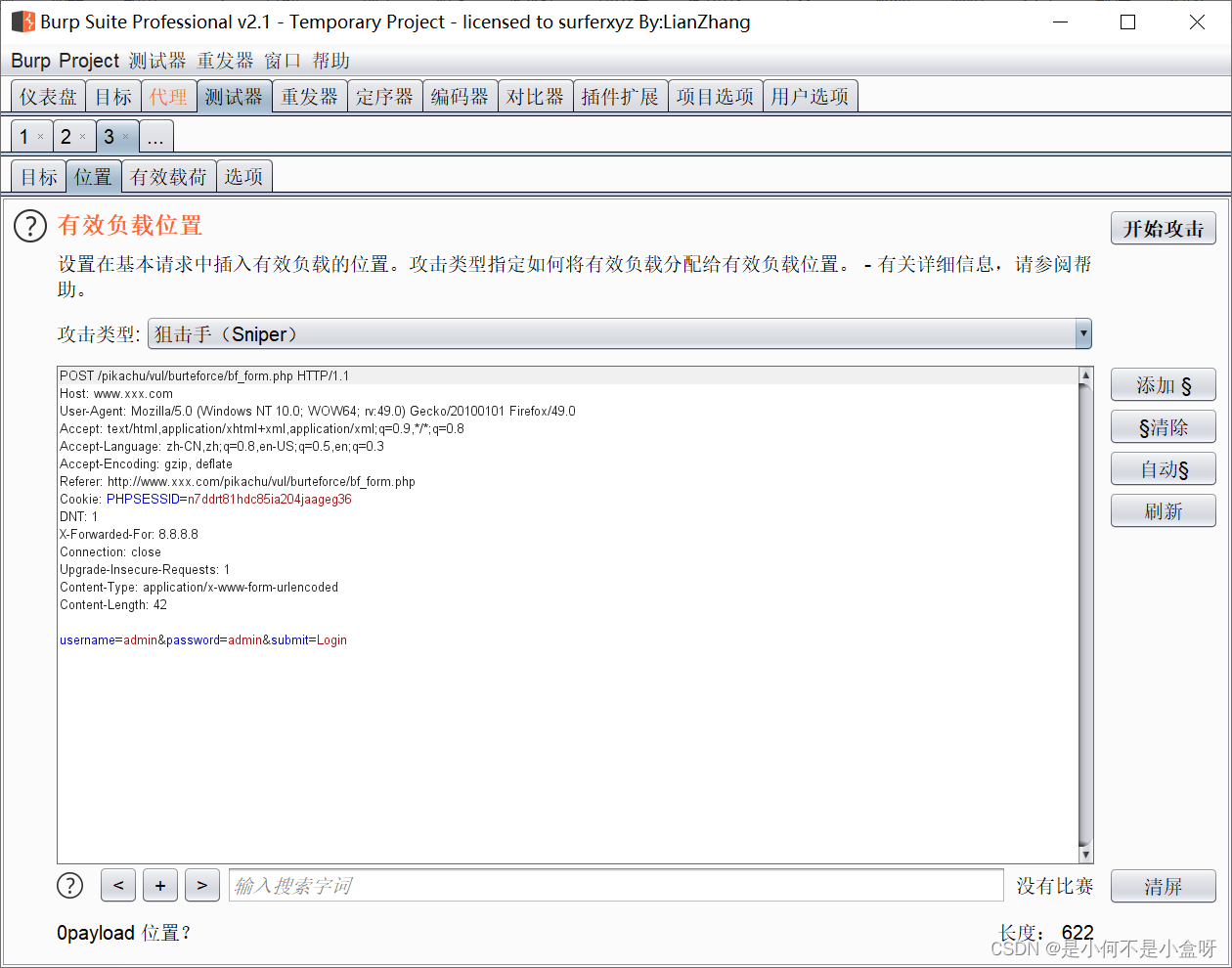

发送后点进测试器:

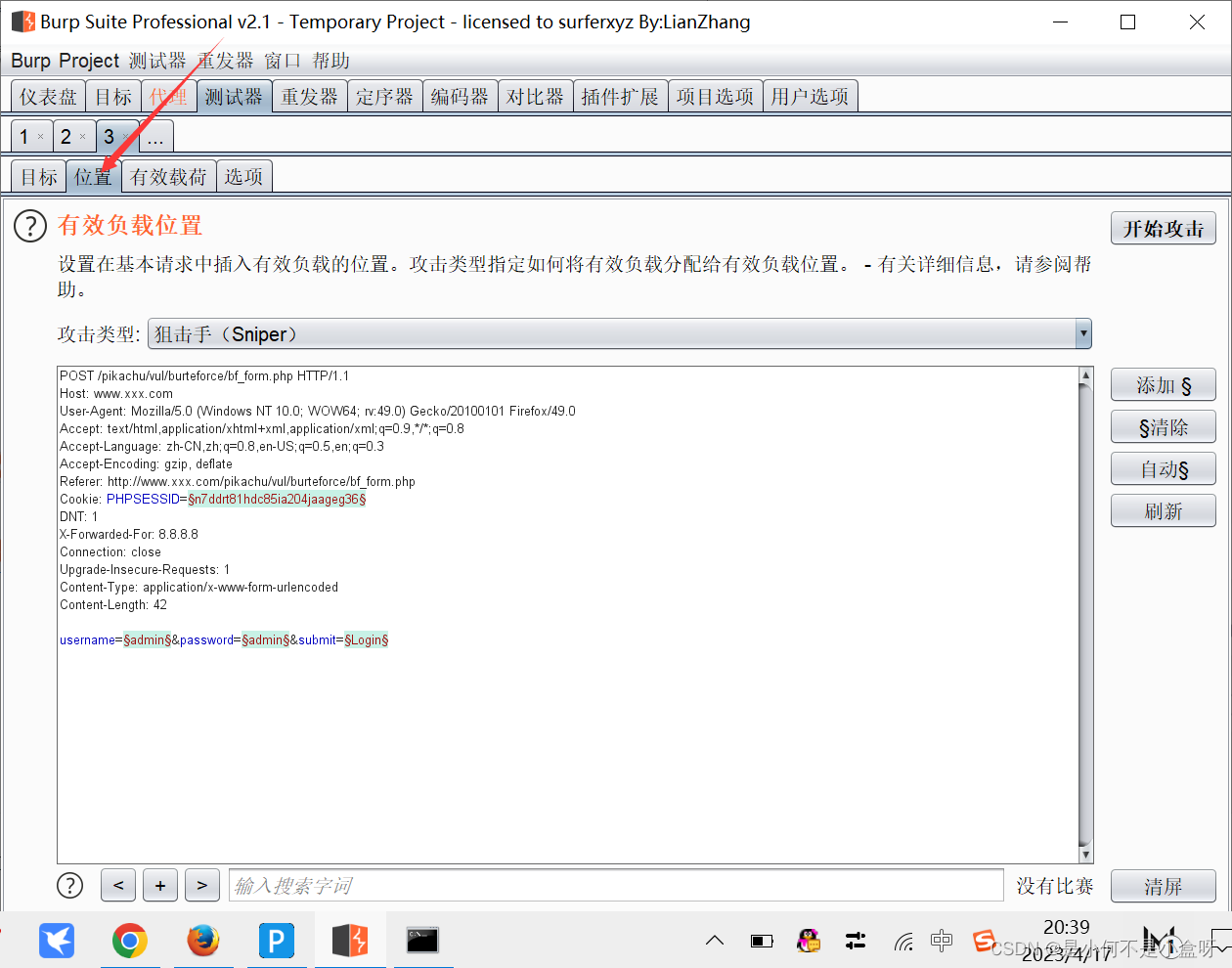

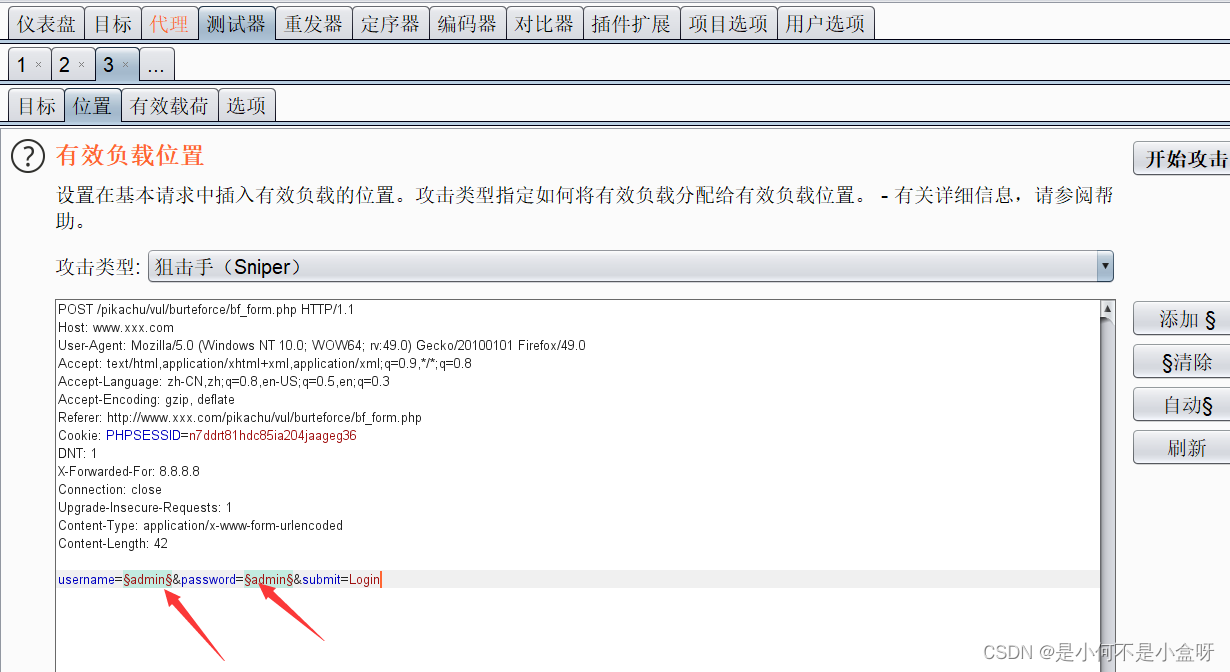

再点进“位置”:

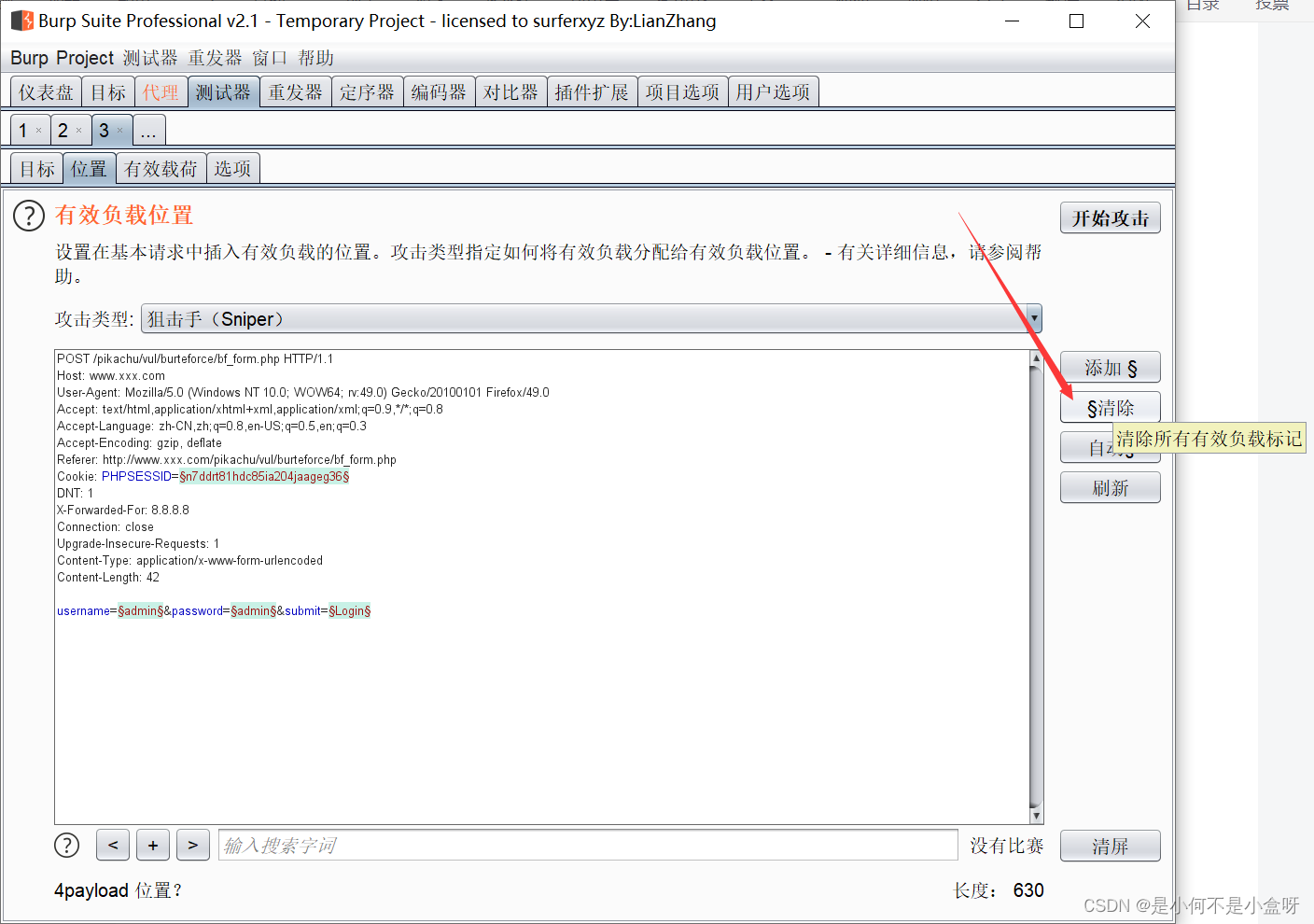

清除所有有效负载标记:

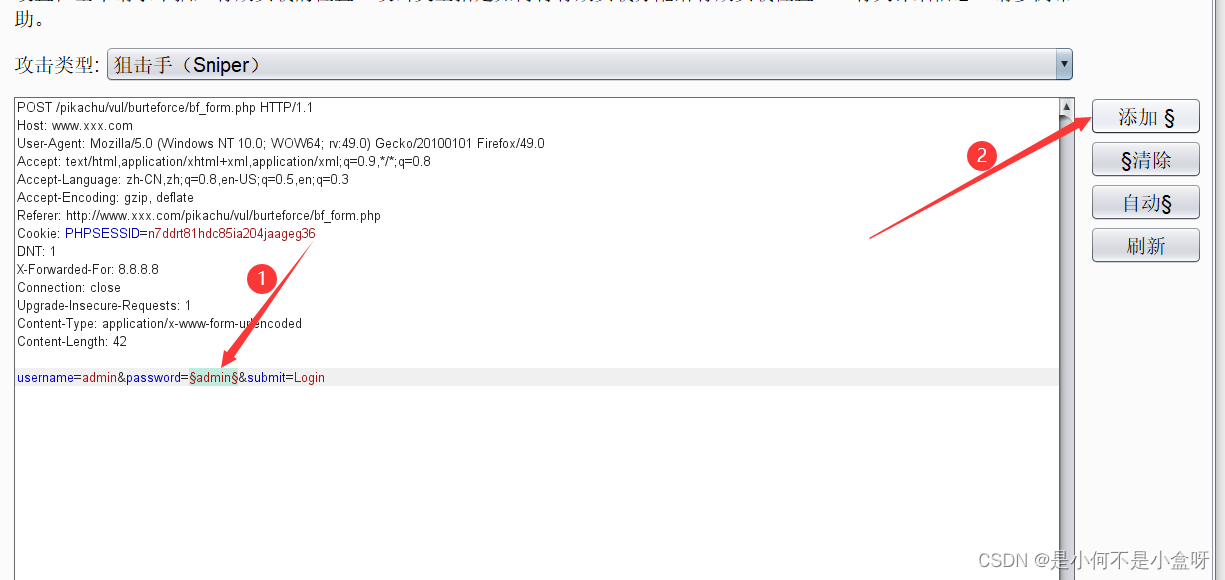

假如我们现在要对密码进行爆破:

假如我们现在要对密码进行爆破:

双击密码处,然后添加$:

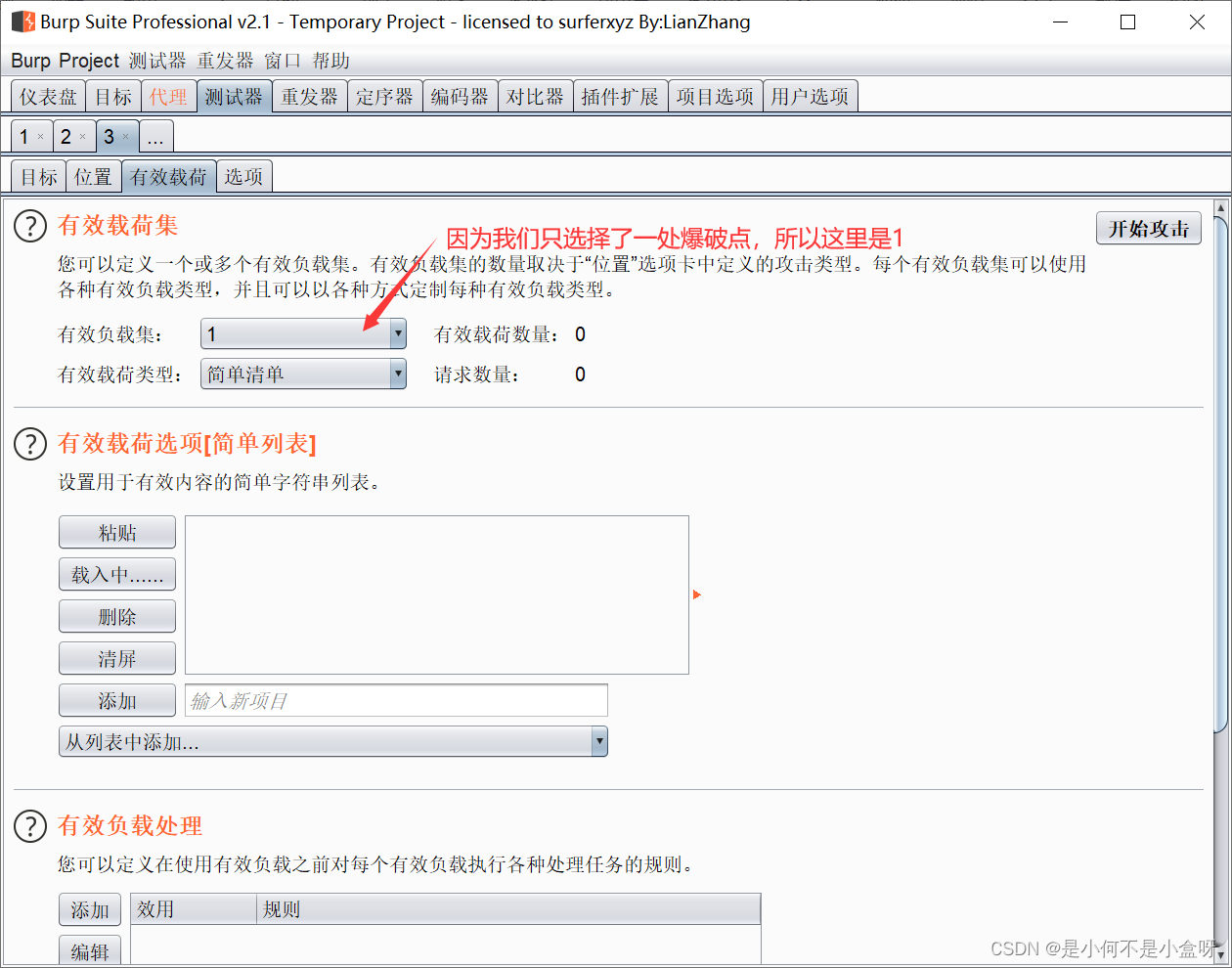

攻击类型在这里默认选择第一个,然后点击有效载荷:

攻击类型在这里默认选择第一个,然后点击有效载荷:

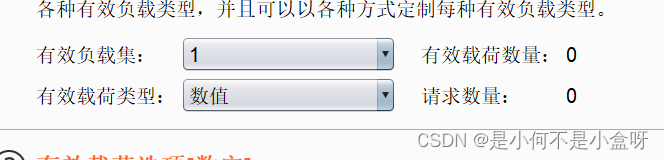

在这里,我们想对所有的数字进行爆破,就需要在有效载荷类型处进行选择:

导入字典进行爆破很简单就不再写笔记

http的状态码:

200 代表OK

302 代表跳转

403 代表禁止访问

500 代表服务器内部错误

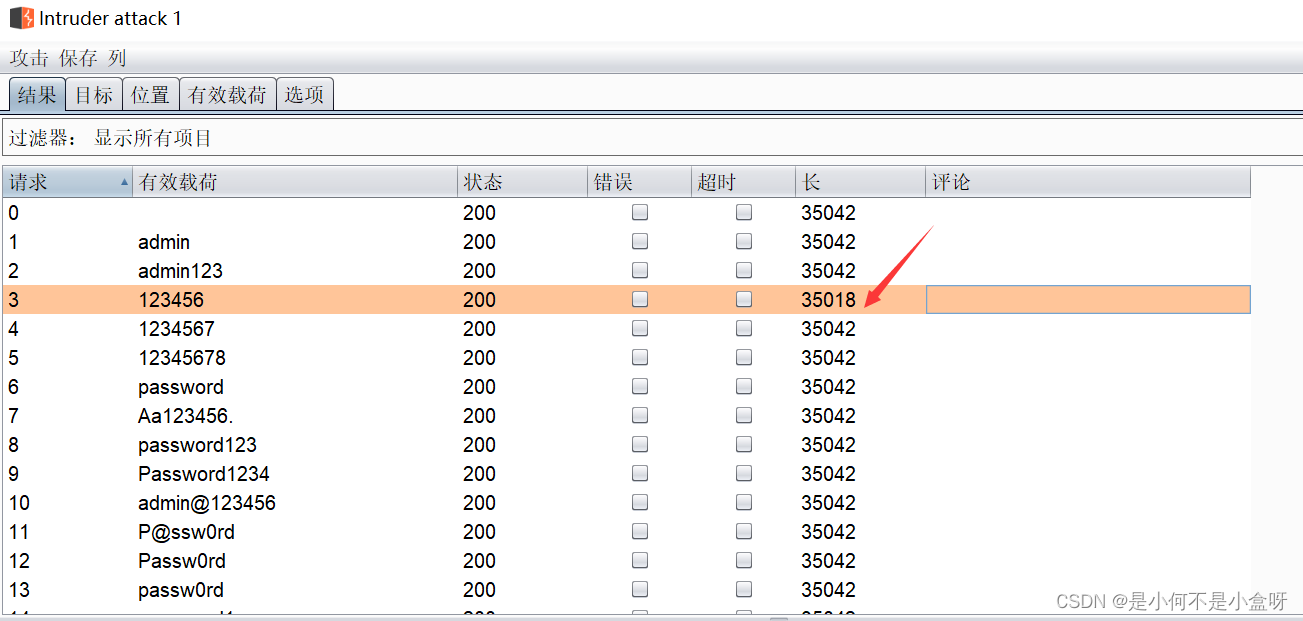

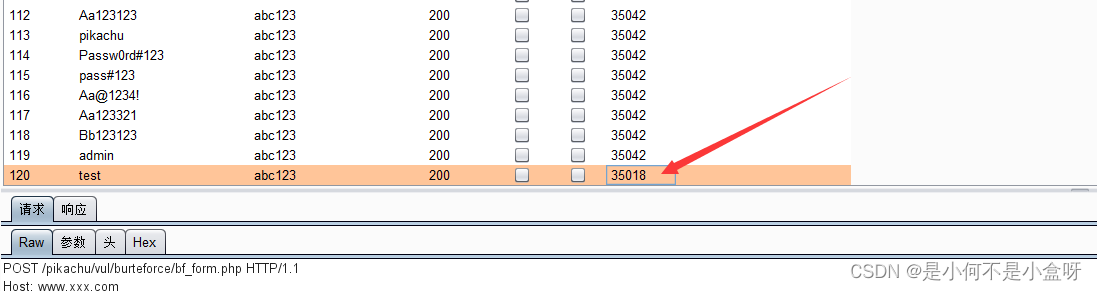

一个网站的登录成功或者失败返回的数据包是不一样的

爆破完成之后可以通过观察状态码(找不一样的,比如有些网站是302是指登录后会进行跳转)或者长度不一样的来找结果。

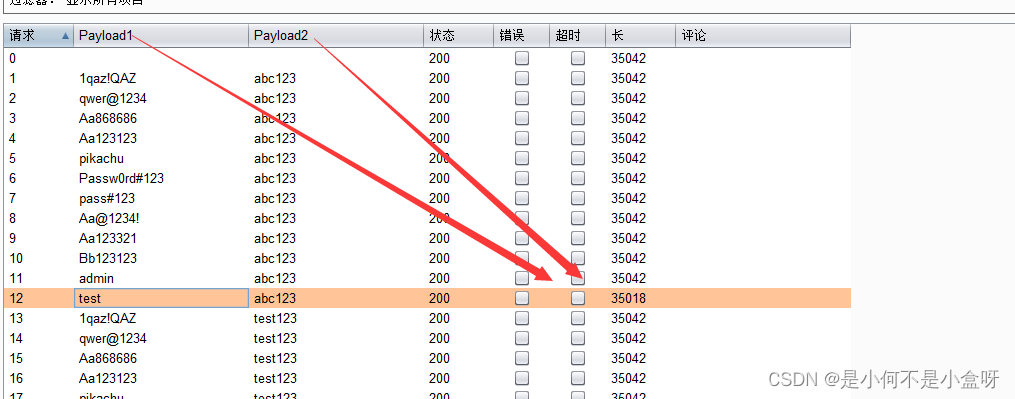

2.2 多点爆破

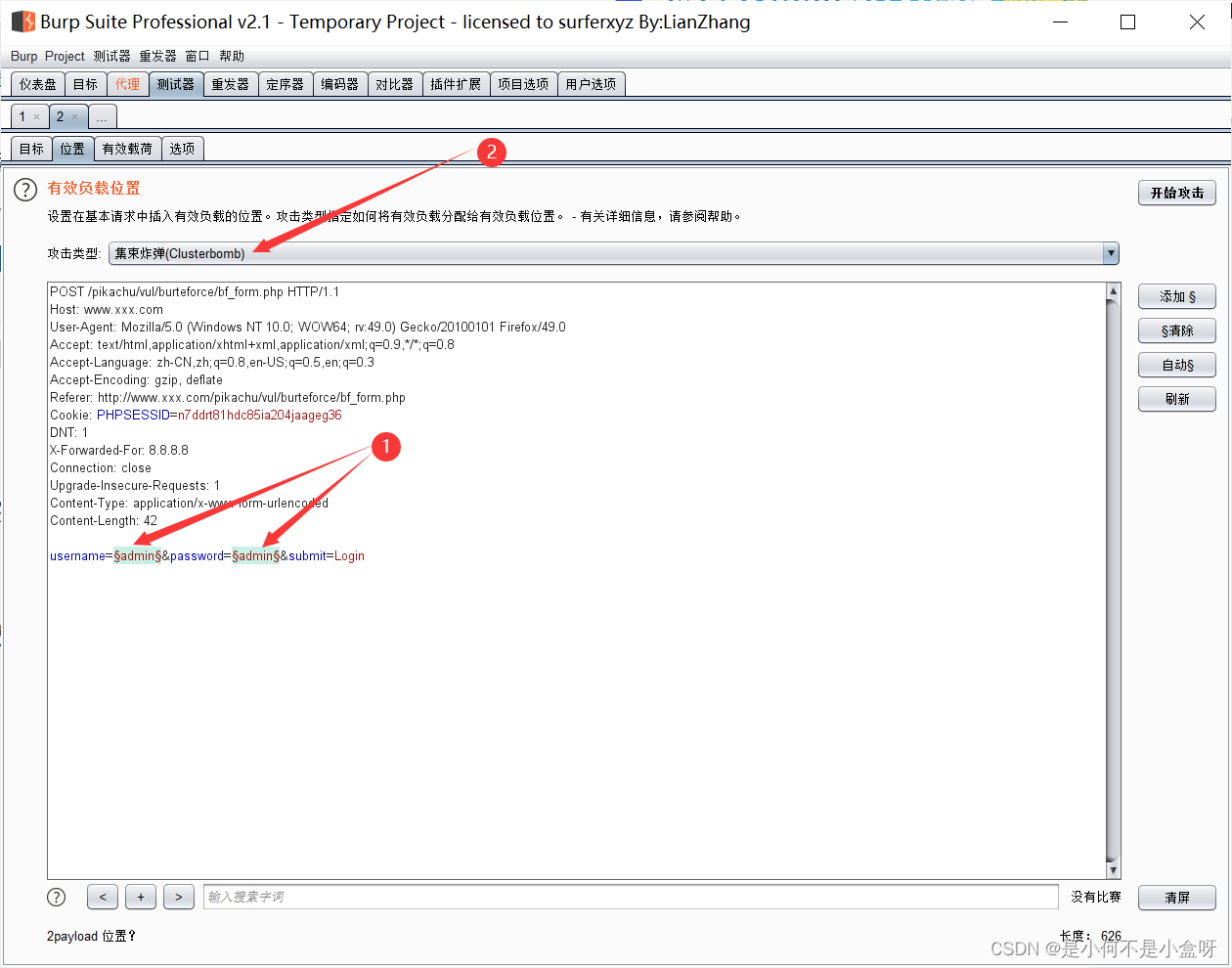

选择两处爆破点:

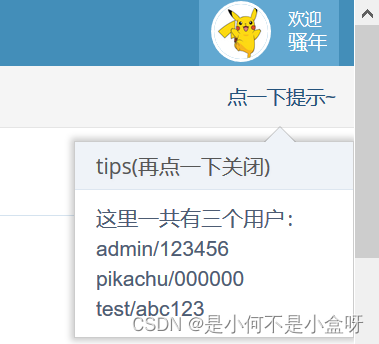

靶场中有三个用户:

根据此建立一个测试字典:

在这里对两处进行 爆破,选择第四个:

在这里对两处进行 爆破,选择第四个:

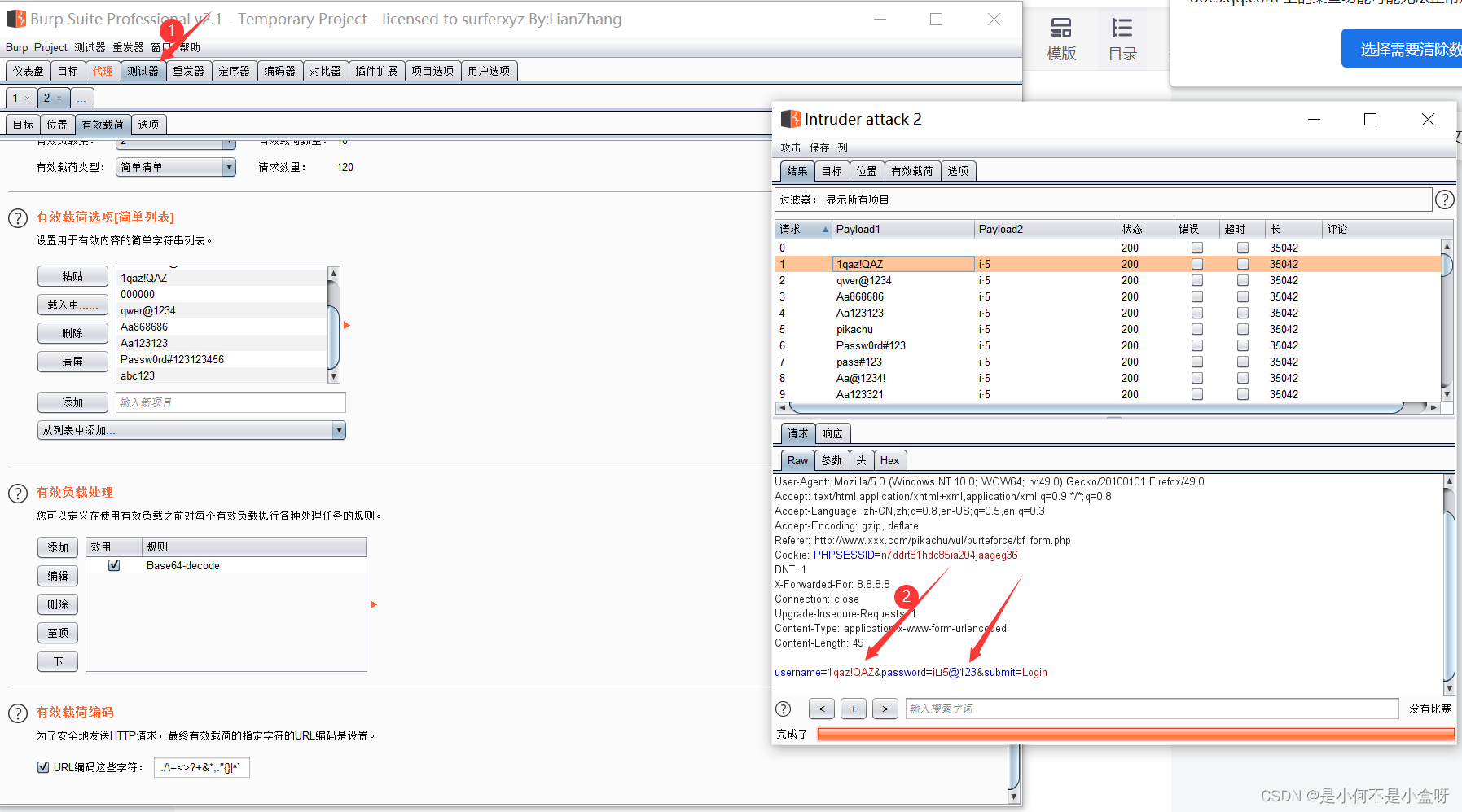

下图的两个操作一定要有

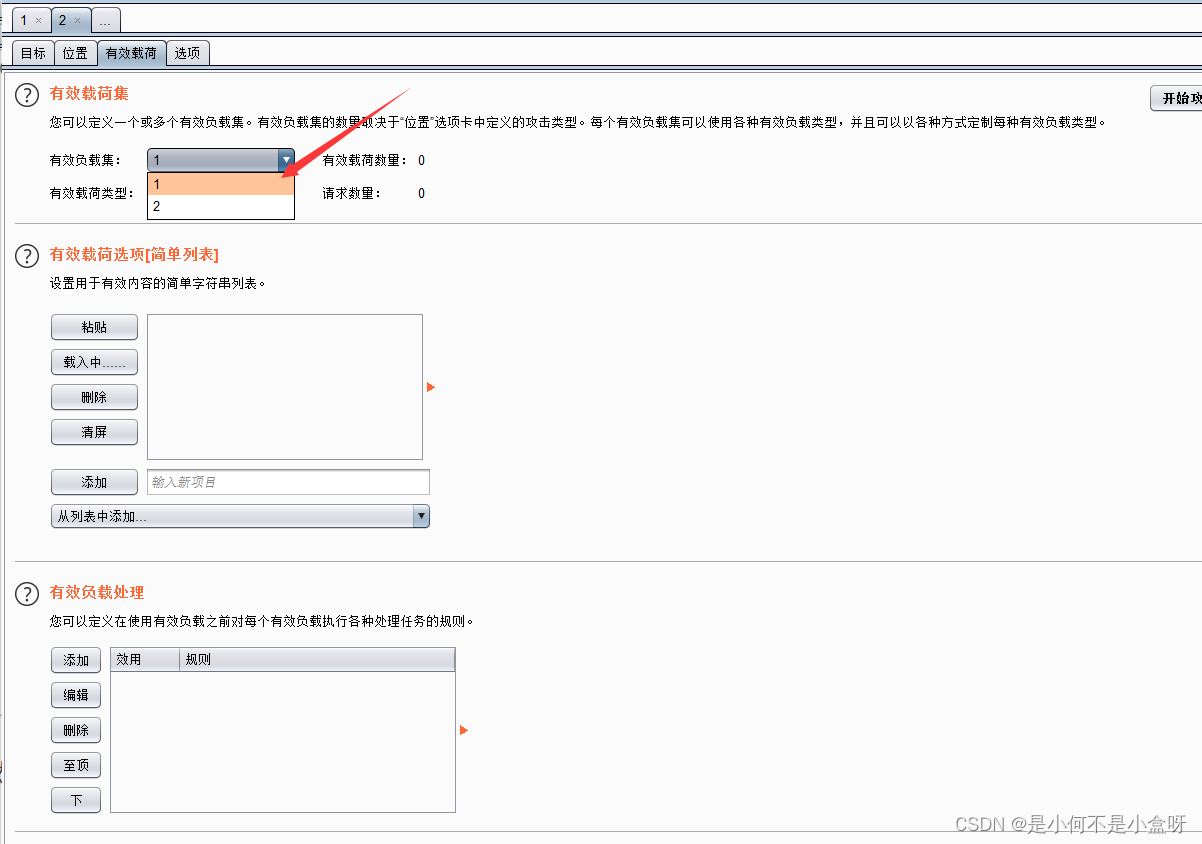

然后再点击payload查看:

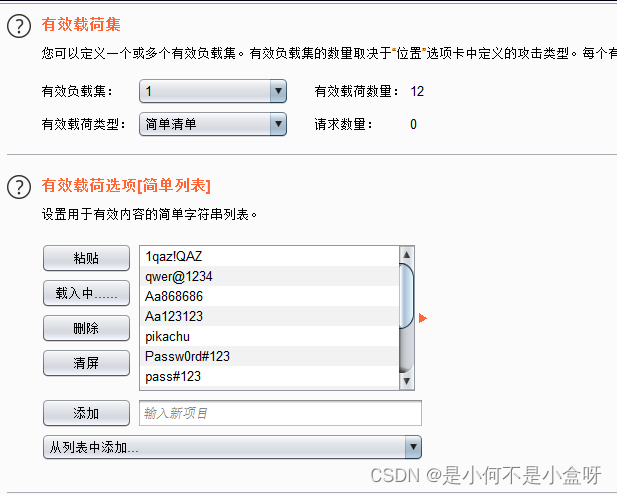

先给第一处加字典

再给第二处爆破点加密码:

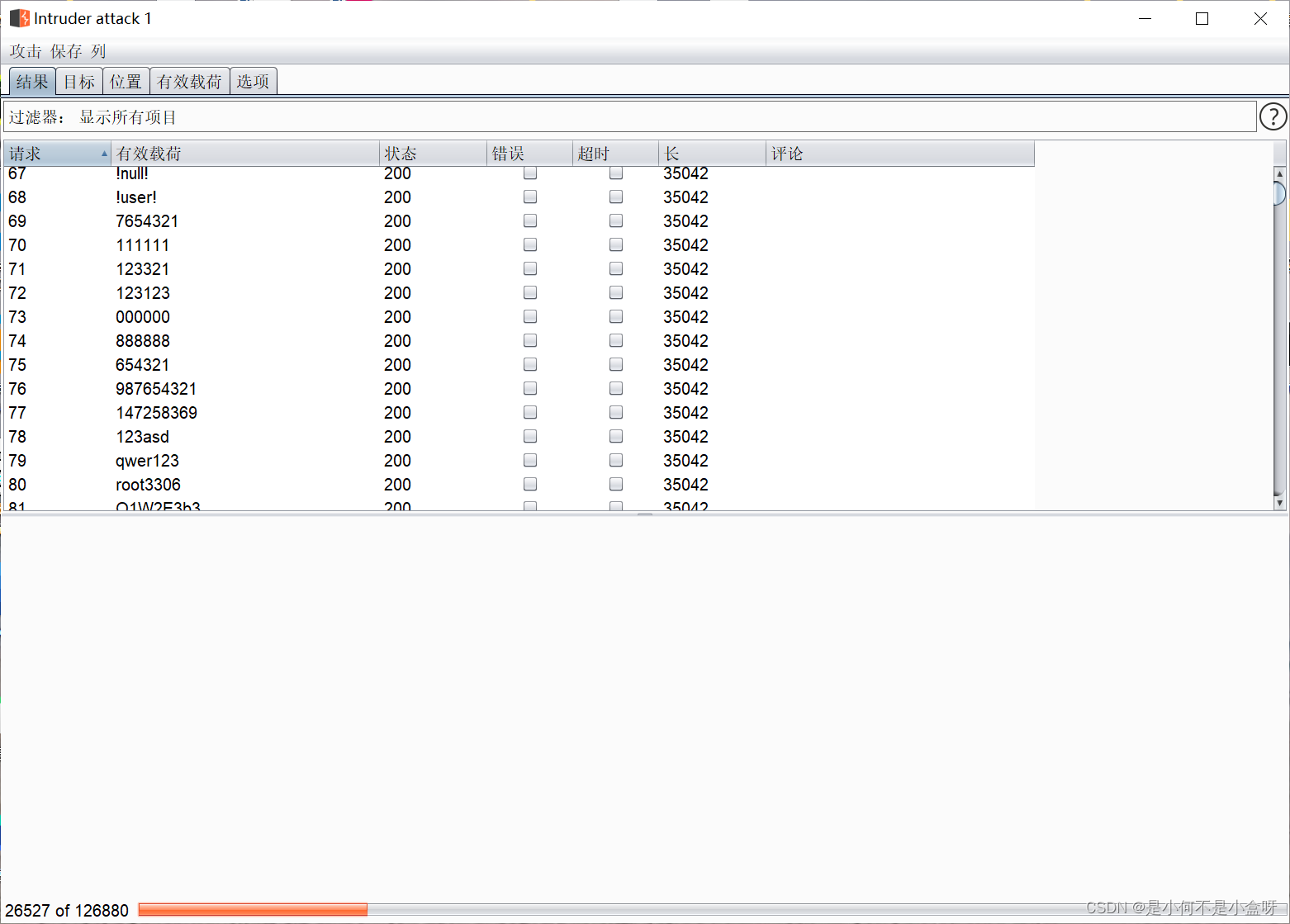

开始进行爆破:

开始进行爆破:

可以查看到爆破结果

扩展一:

比如,在实际的渗透过程中,有些单位的默认密码是姓名后面加上固定的字段(hxx@123),可以灵活构造进行爆破:

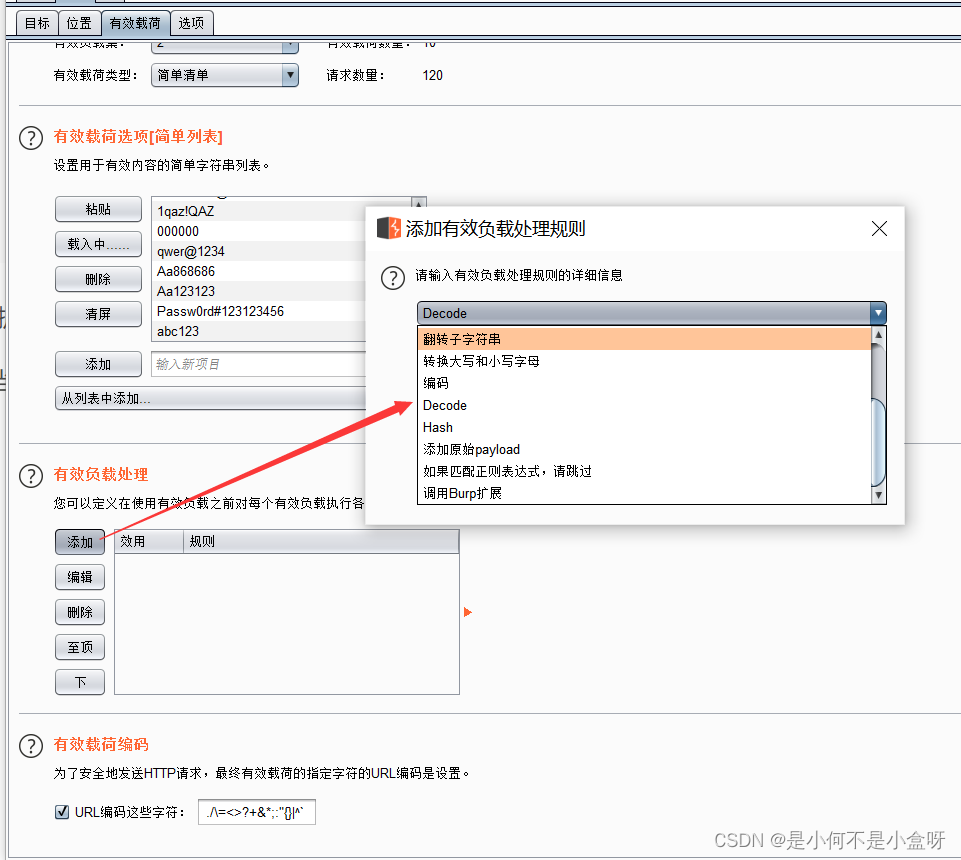

扩展二:

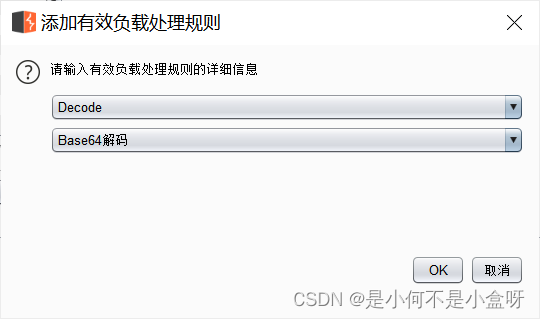

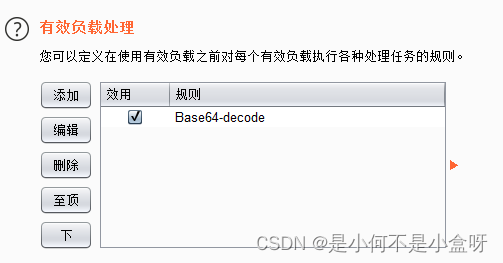

当抓包遇到一些密码被加密了,比如MD5加密

可在此选择加密方法进行爆破:

比如encode里面有base64加密:

当我们去爆破的时候可以看到爆破位置都进行了base64加密:

另外,如果遇到混合加密的情况,比如银行会采用AES混合加密,这时可能会用到插件或者自己手写程序进行操作

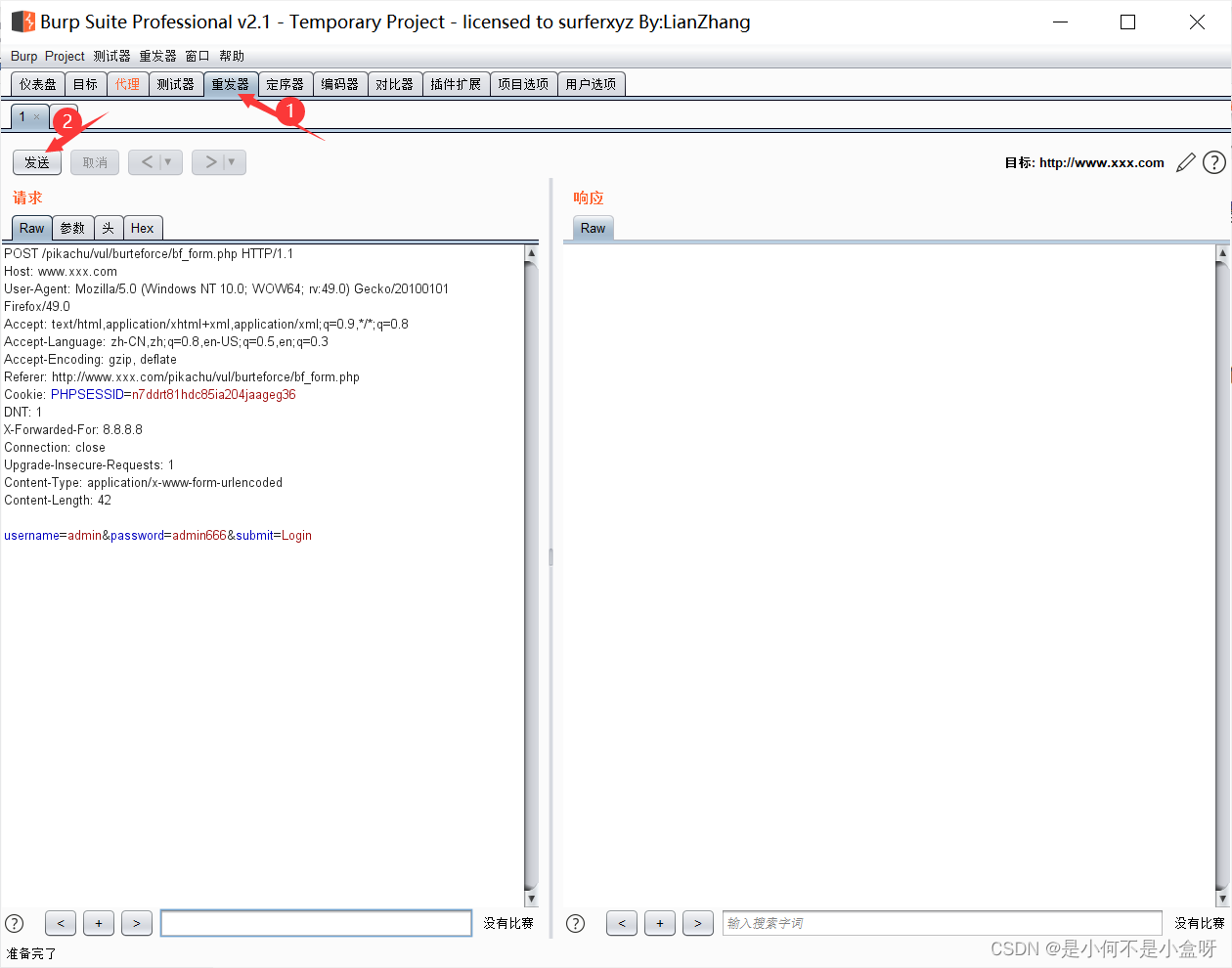

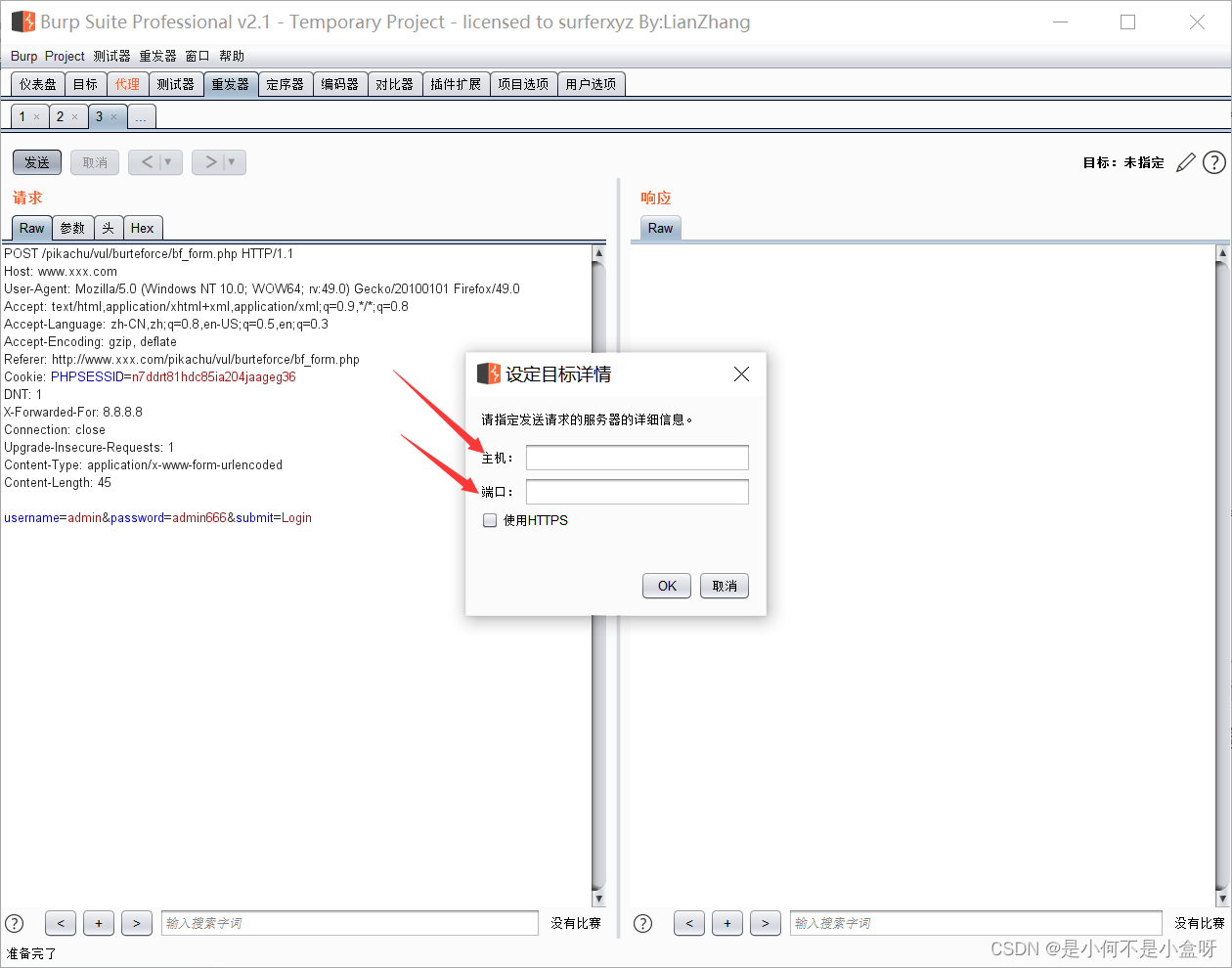

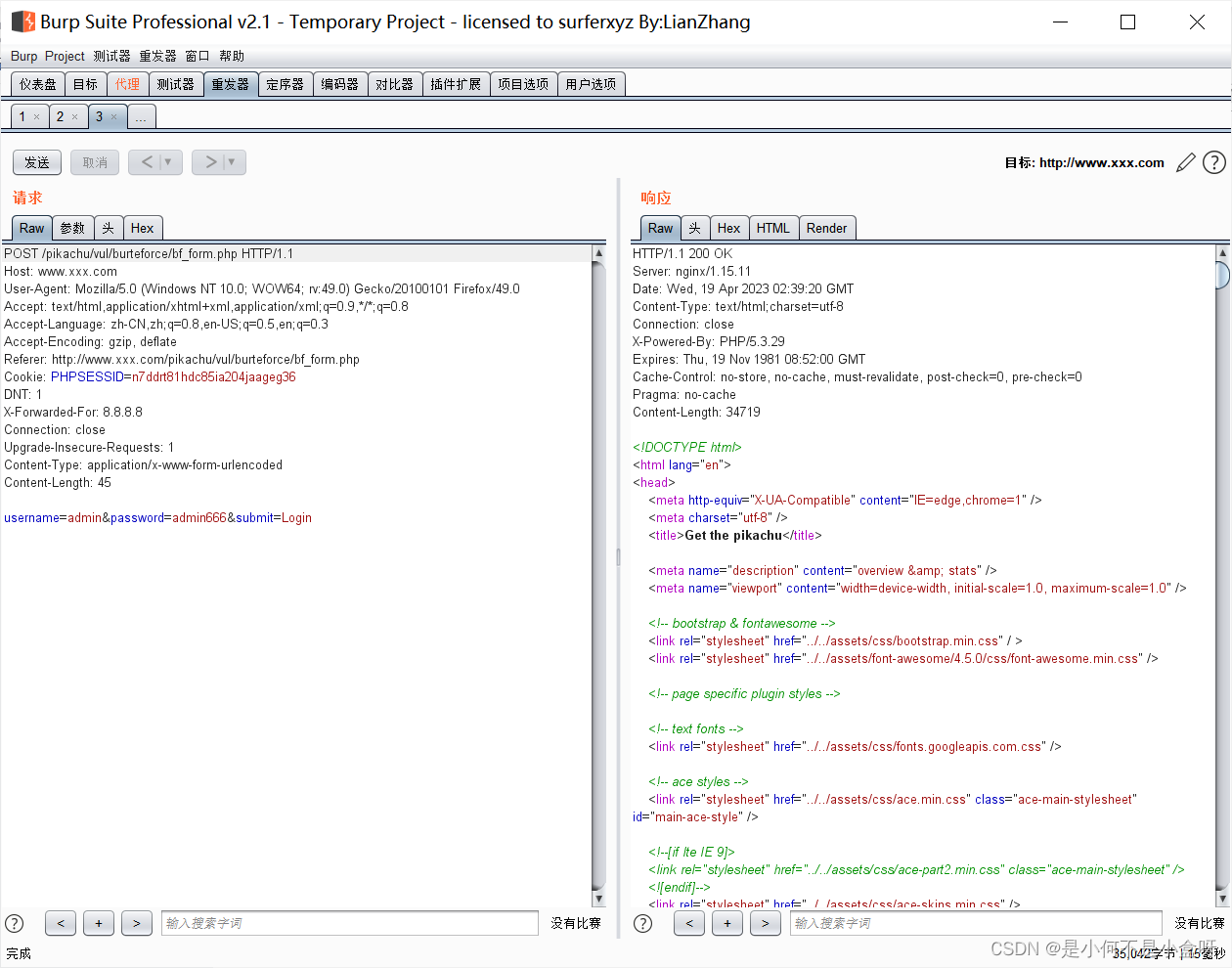

三,Reapter(重放)

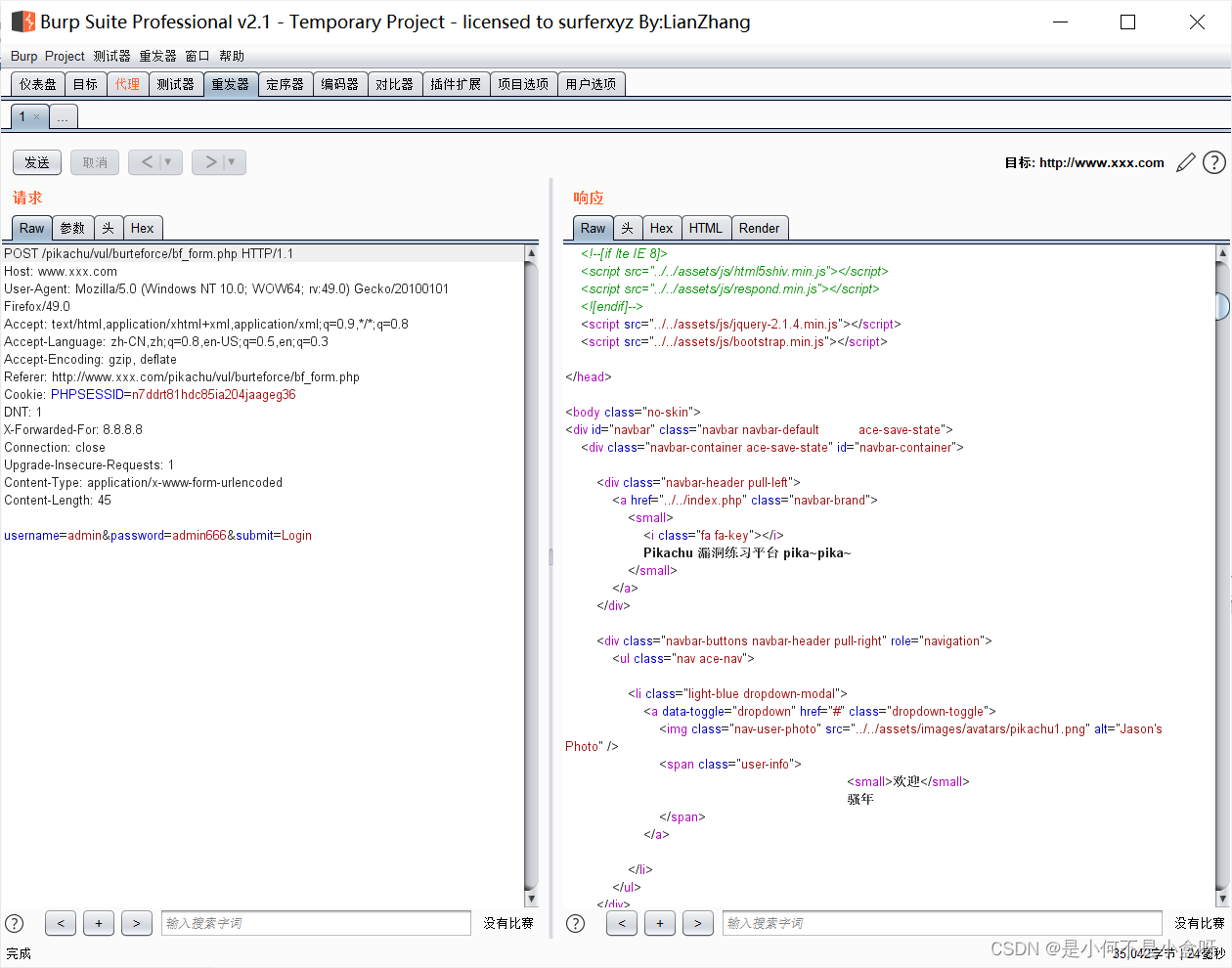

当我们抓到数据后,想要对数据包进行修改比如测试是否存在sql注入的情况,然后重新放包:

将修改后的包发送出去就会有回显:

在实际操作过程中,可能通过安全设备获得一些post数据包,可以通过新建一个reapter将数据包拷贝进去然后进行修改进行复现:

在实际操作过程中,可能通过安全设备获得一些post数据包,可以通过新建一个reapter将数据包拷贝进去然后进行修改进行复现:

主机:www.xxx.com

端口:80

发送过去有回显:

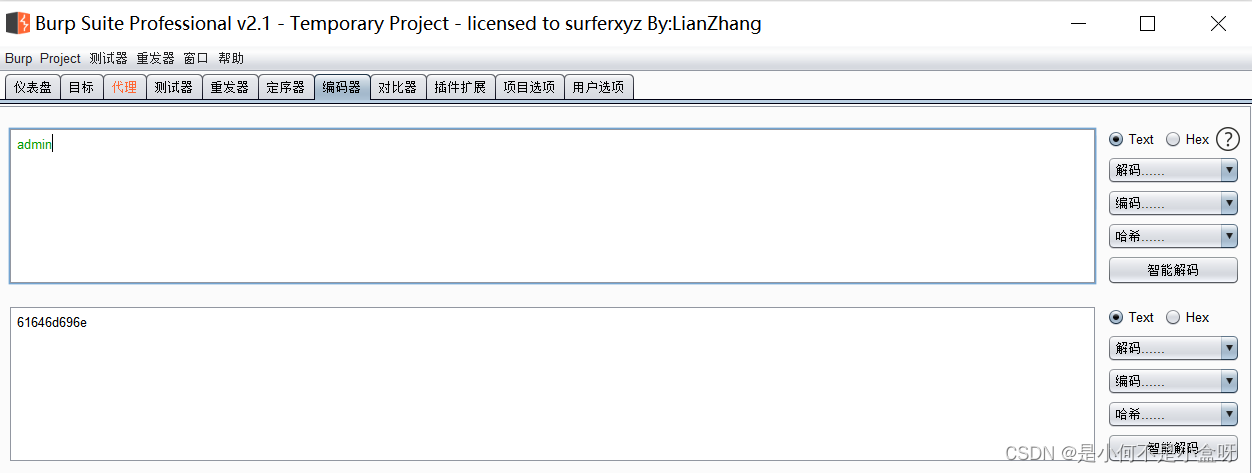

四,decode(编码器)

ecode是加密,decode是解密

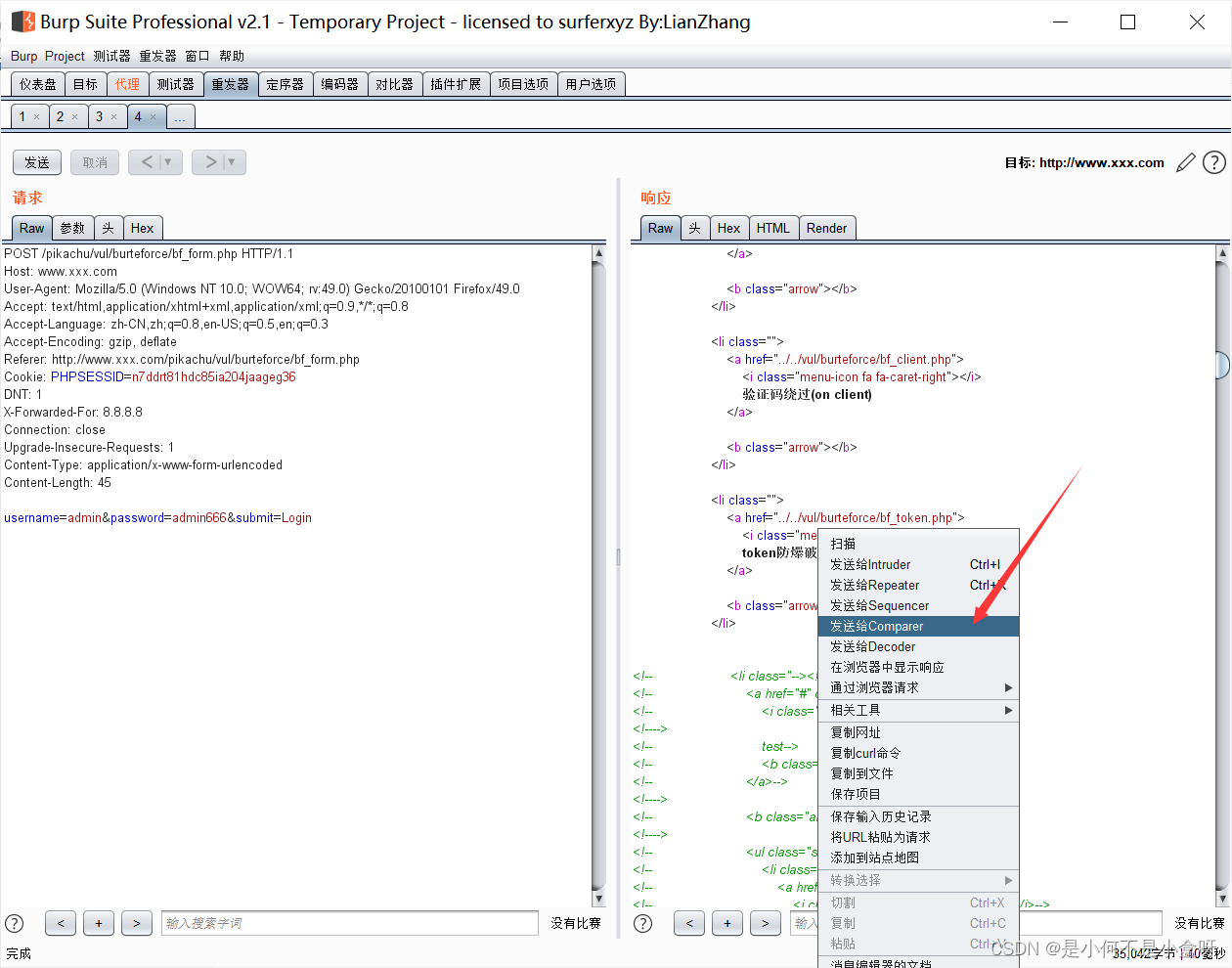

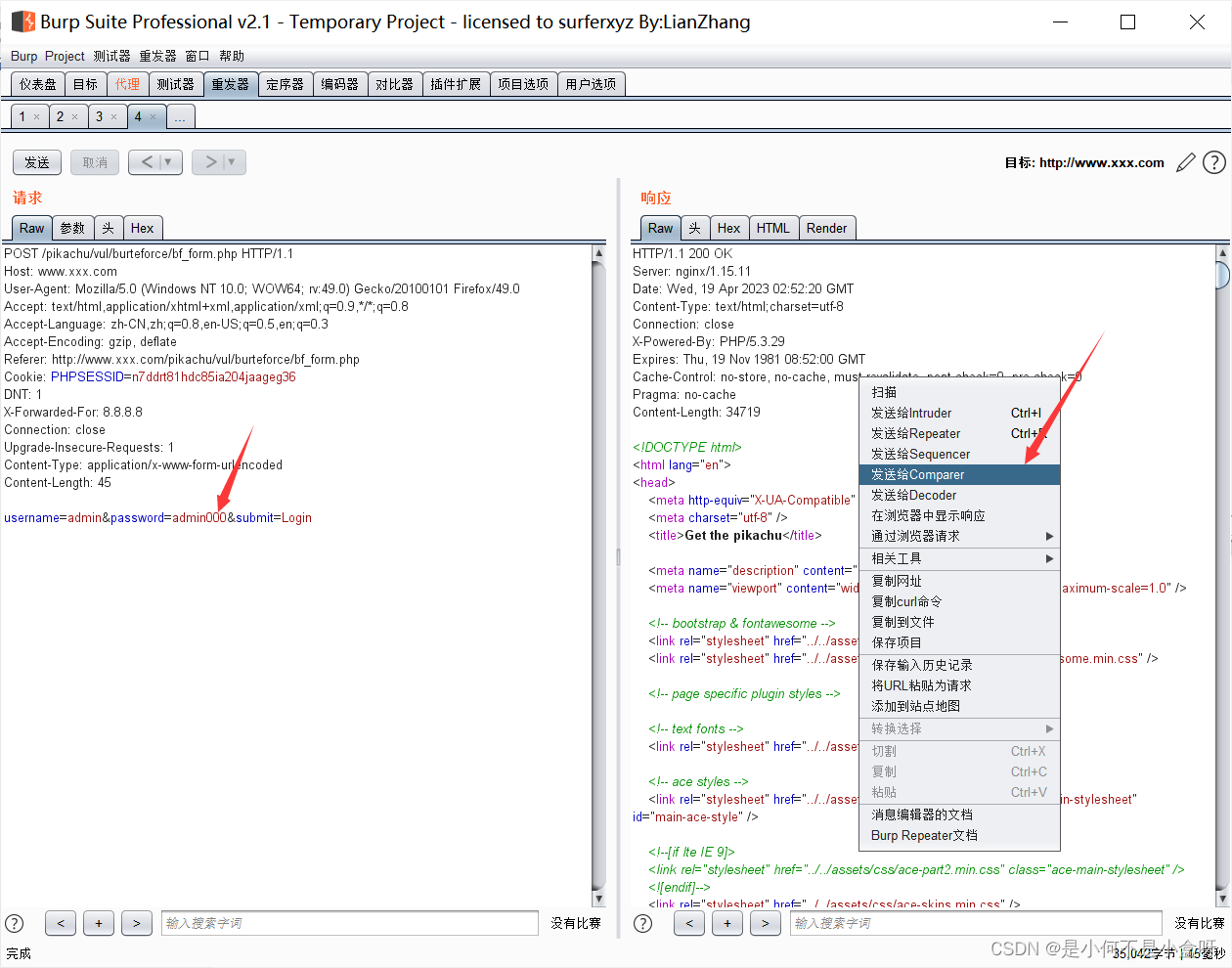

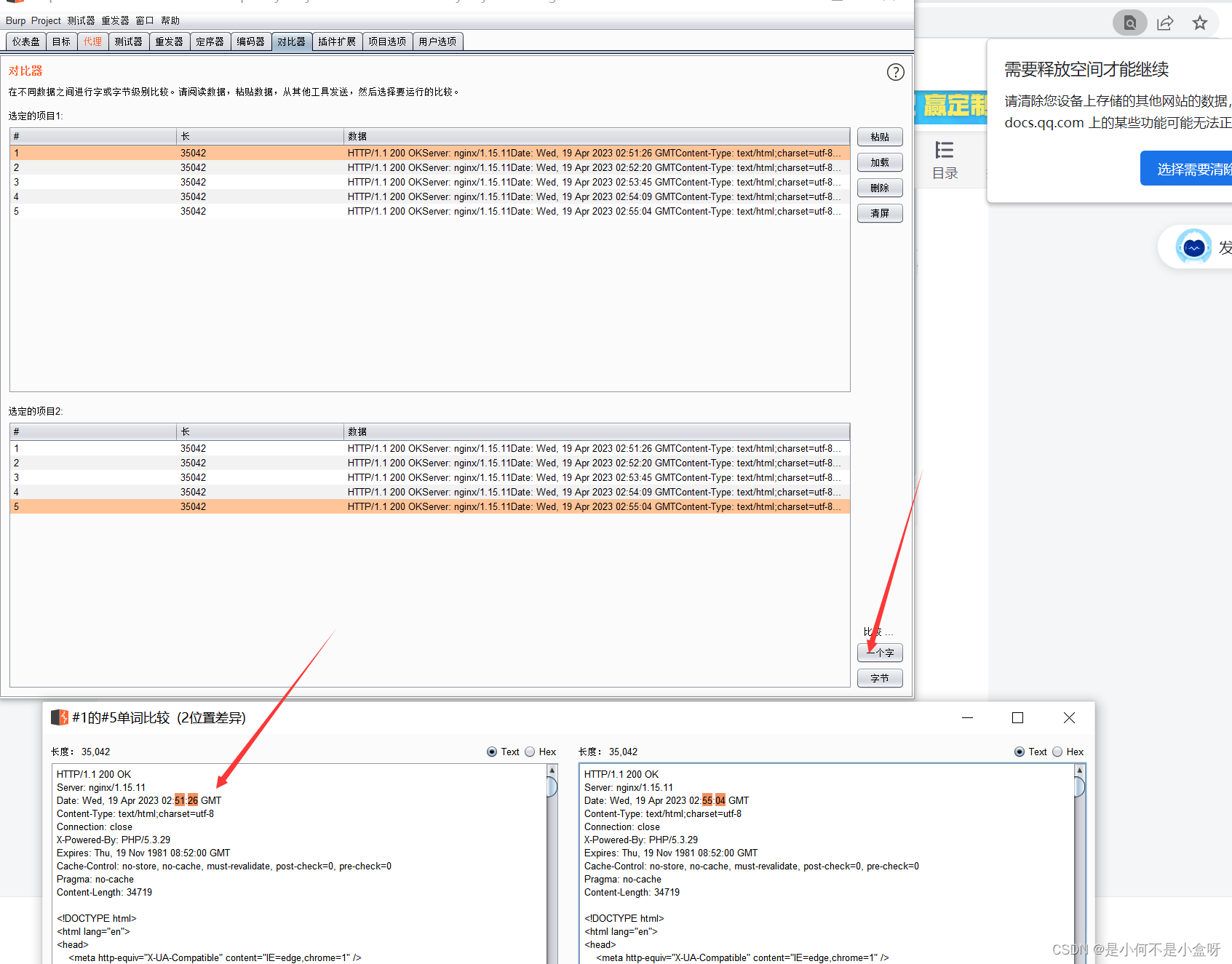

五,comparer(对比器)

在日常工作中,比如 sql注入,页面返回的信息太多不好定位,所以就可以用这个工具

在comparer中可以看到差别,但是在这里示范的时候没看到(失误?)

在comparer中可以看到差别,但是在这里示范的时候没看到(失误?)

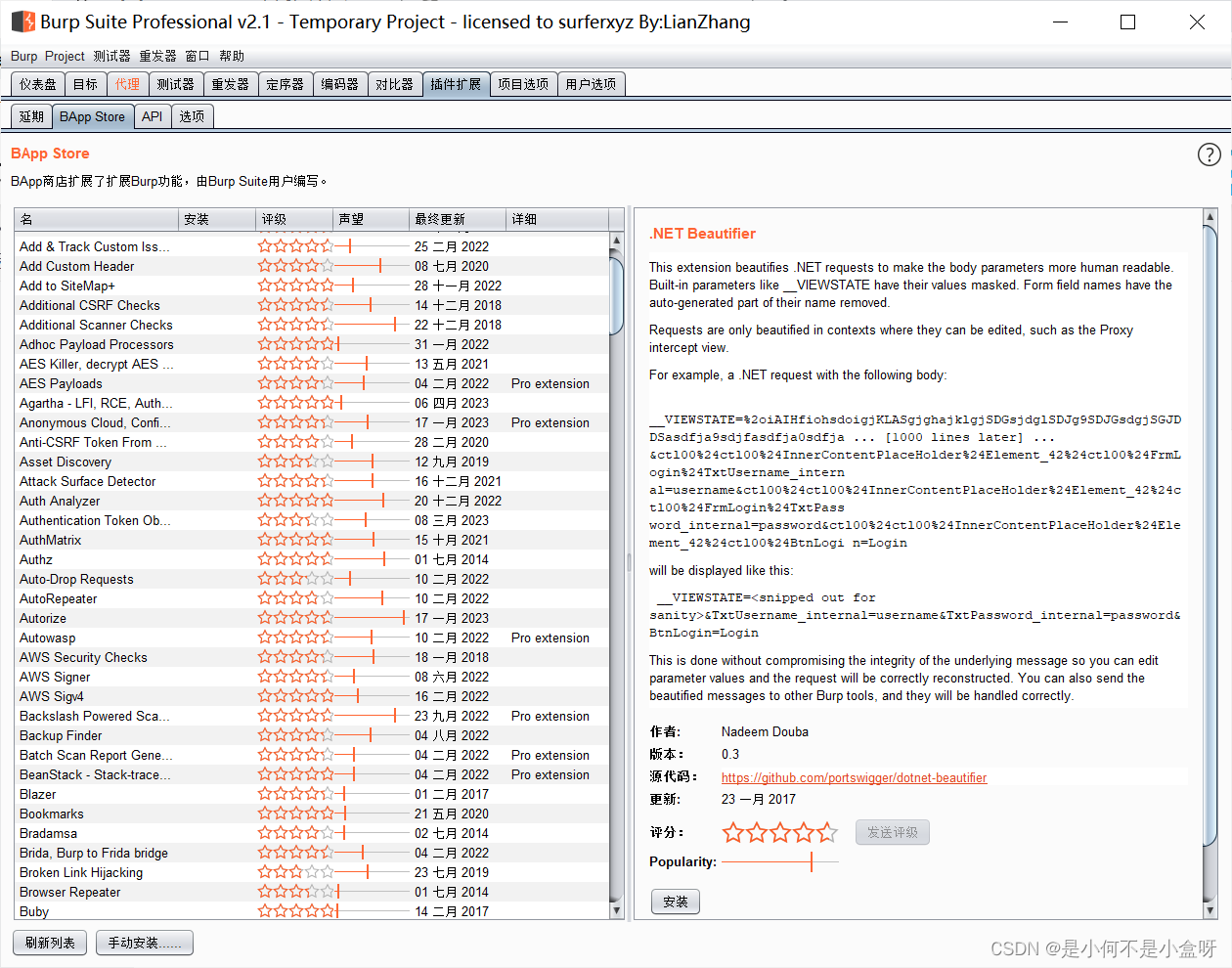

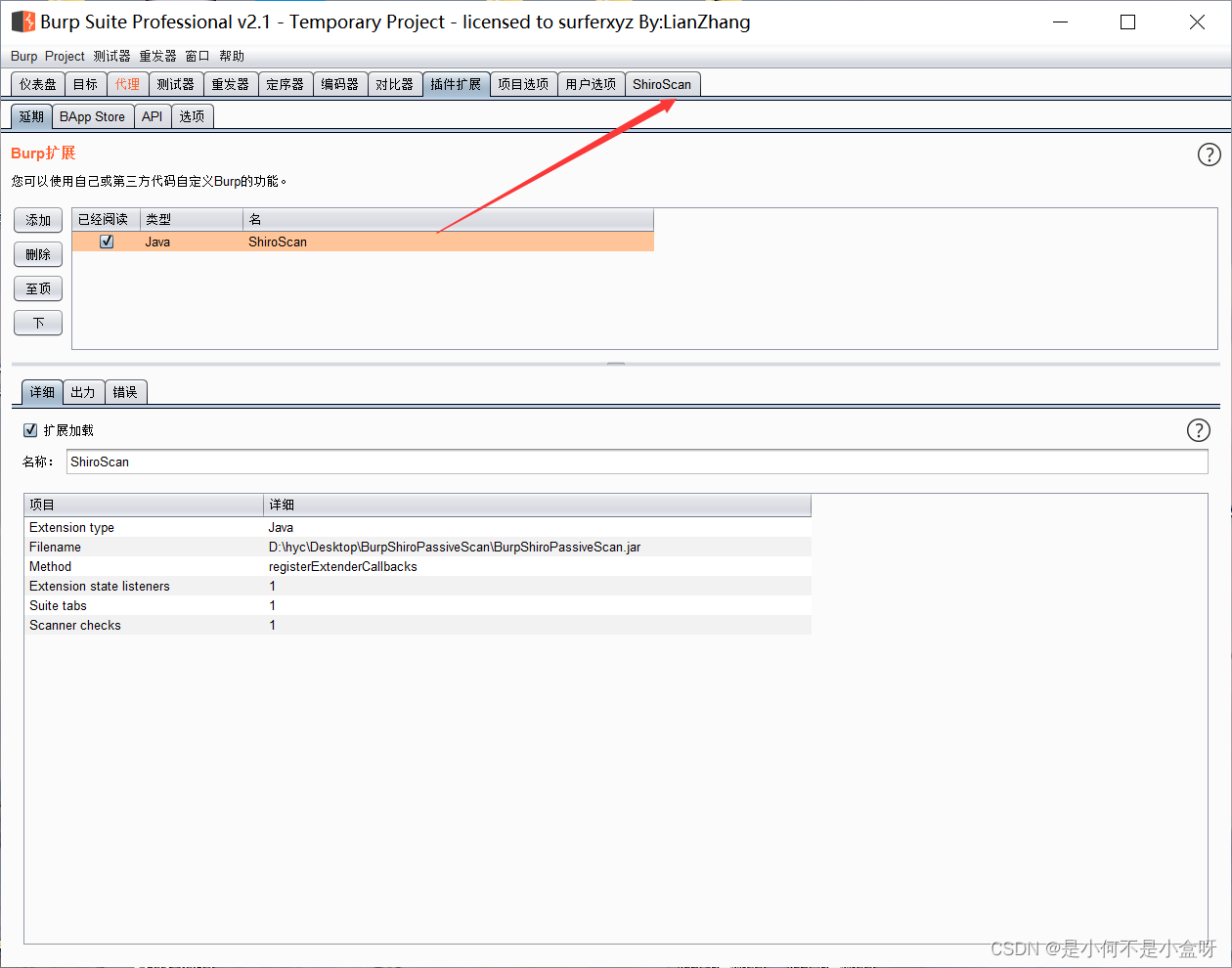

六,Extender(插件)

例如安装反序列化插件:

例如安装反序列化插件:

安装完成后可以发现多了一个选项卡

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结