您现在的位置是:首页 >技术教程 >十大Docker漏洞扫描工具:保障容器安全的利器网站首页技术教程

十大Docker漏洞扫描工具:保障容器安全的利器

1. 引言

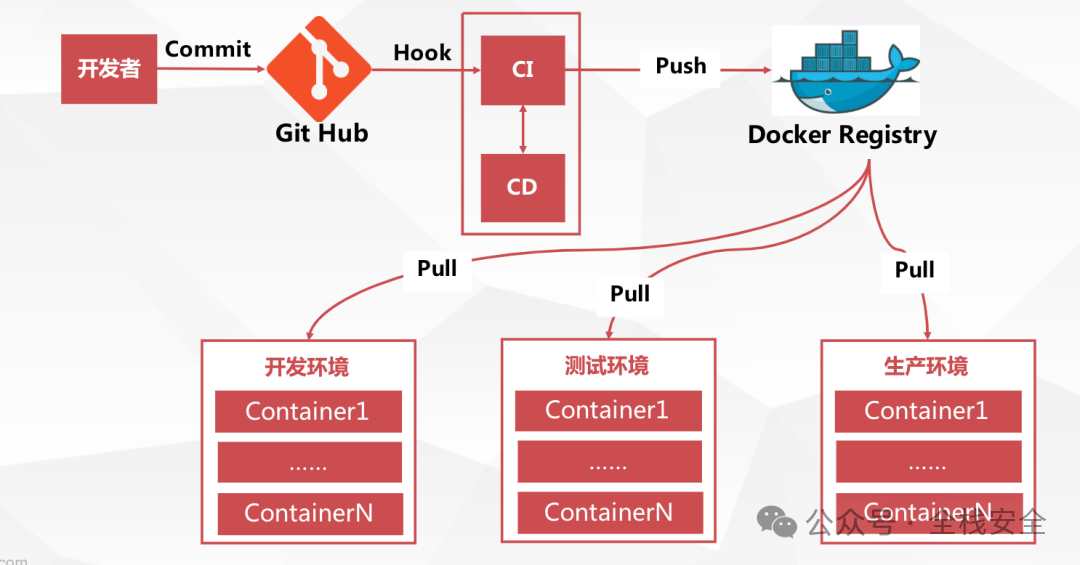

Docker可用于快速创建、发布和运行容器化应用程序,彻底改变了开发者的工作方式。它帮助开发者克服了应用程序开发的复杂性,并显著提高了软件发布的频率。

软件供应链攻击的激增加剧了保护容器免受安全威胁的需求,本文旨在探讨十大Docker漏洞扫描工具,以帮助大家有效应对与Docker容器相关的安全挑战。

2. 什么是Docker漏洞扫描工具?

Docker漏洞扫描工具是自动扫描Docker镜像以查找安全漏洞的工具,例如过时的软件包或已知的安全漏洞。这些工具通过分析Docker镜像的内容,包括其依赖项和配置,并识别可能导致容器化应用程序环境中安全漏洞的潜在风险。

尽管Docker漏洞扫描工具可以帮助检测许多安全问题,但这些工具也有局限性。例如,它们可能无法识别未知漏洞或来自自定义应用程序代码或库的风险。

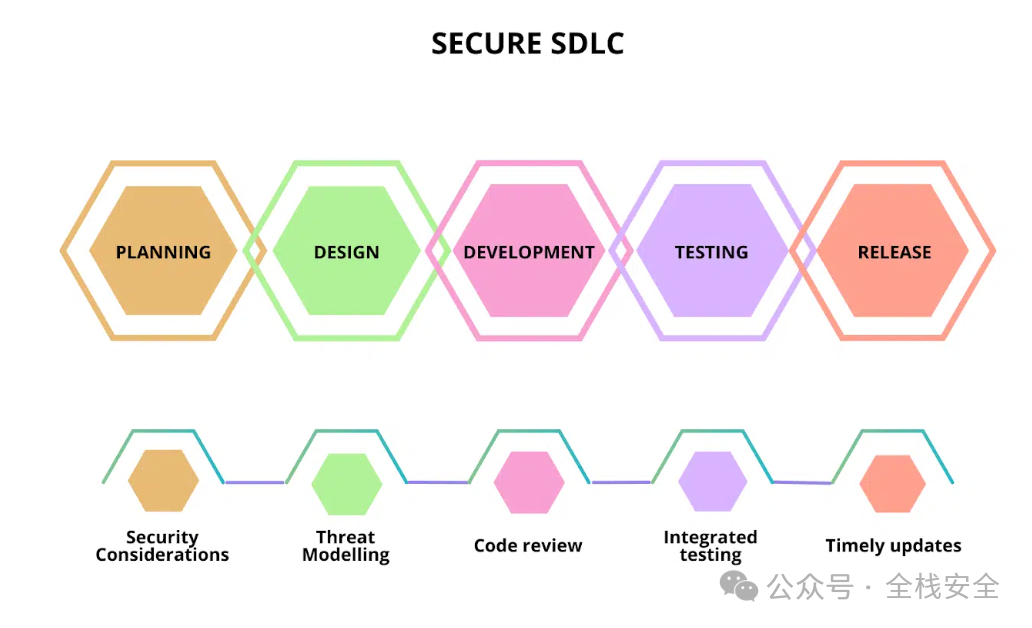

因此,需要将Docker漏洞扫描工具与其他有效的安全实践相结合,例如采用安全软件开发生命周期(S-SDLC)方法,以确保全面的安全防护。

3. Docker漏洞扫描工具的类型

有多种类型的Docker漏洞扫描工具可用于解决容器安全的不同方面:

网络配置工具: 扫描Docker镜像的端口和网络配置,识别并标记潜在问题。例如,Falco等工具专注于网络安全和监控。

身份与访问管理工具: 通过分配特定角色和职责,帮助限制和监控Docker容器对资源的访问。Docker Bench for Security是一个常用的身份和访问管理工具。

用户定义策略工具: 允许用户创建、执行和监控自己的容器安全策略。例如,Spectral可以扫描包括Docker容器在内的各种文件类型,而Anchore等工具则专注于管理与容器镜像相关的元数据。

应用程序安全工具: 这些工具可用于保护Docker容器内的代码。例如JFrog Xray。

4. Docker漏洞扫描工具的好处

Docker漏洞扫描工具为用户提供了多种好处,主要三点如下:

-

与CI/CD管道的持续集成确保镜像在构建和部署过程中被持续扫描,开发者可在Docker镜像部署到生产环境之前检测潜在的安全问题。

-

帮助应用程序符合安全最佳实践和合规要求。

-

自动化扫描流程简化了Docker镜像的评估,为开发和安全团队节省了时间和精力。

5. 十大Docker漏洞扫描工具

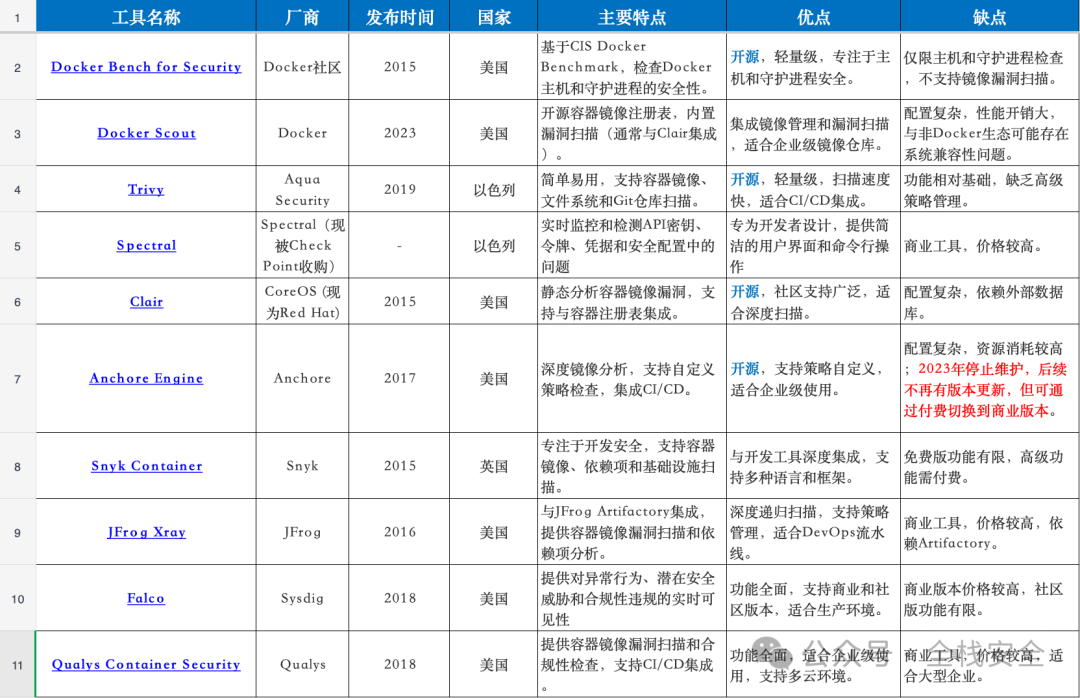

以下介绍的10款工具可以帮助企业和组织在潜在威胁成为严重问题之前识别并解决它们。

注:由于表格排版样式可能发生错乱,上图为截图展示,若对这些工具细节感兴趣,关注博主公众号,后台回复“20250210”可自动获取表格原件。

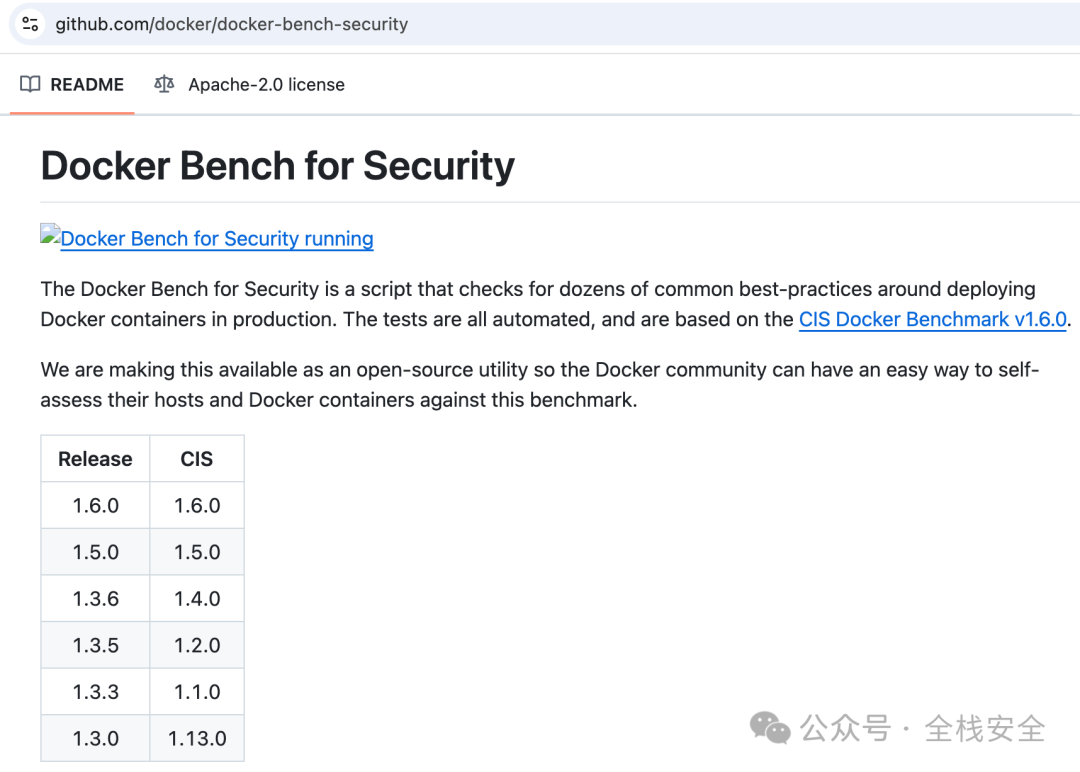

5.1. Docker Bench for Security

Docker Bench for Security是一个用于检查Docker安全配置的流行工具。它自动评估Docker主机是否符合常见的安全最佳实践,提供有价值的信息以增强其Docker环境的安全性。

主要功能:

-

检查Docker守护进程是否安全配置,以及容器运行时安全功能是否启用。

-

识别Docker主机中的潜在漏洞,并提供全面的安全评估。

-

确保Docker环境符合行业认可的最佳实践。

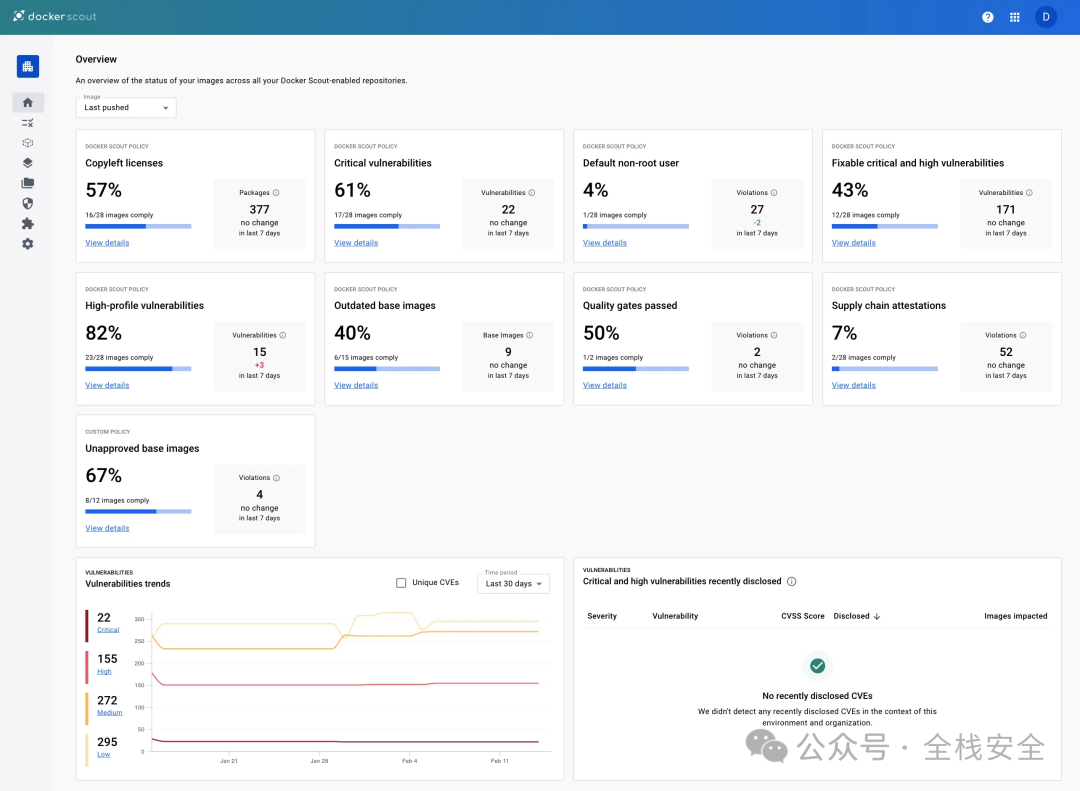

5.2. Docker Scout

Docker Scout CLI 是Docker提供的内置工具,用于扫描Docker镜像。它依赖于漏洞数据库来识别已知的安全漏洞。因此,您需要确保Docker和数据库是最新的,以获取准确的结果。

主要功能:

-

支持对Docker Hub仓库的基本漏洞扫描,并自动扫描Docker镜像中的漏洞。

-

Docker Scout 会生成一份组件清单,也称为软件物料清单(SBOM)。该 SBOM 会与持续更新的漏洞数据库进行匹配,以精确定位安全漏洞。

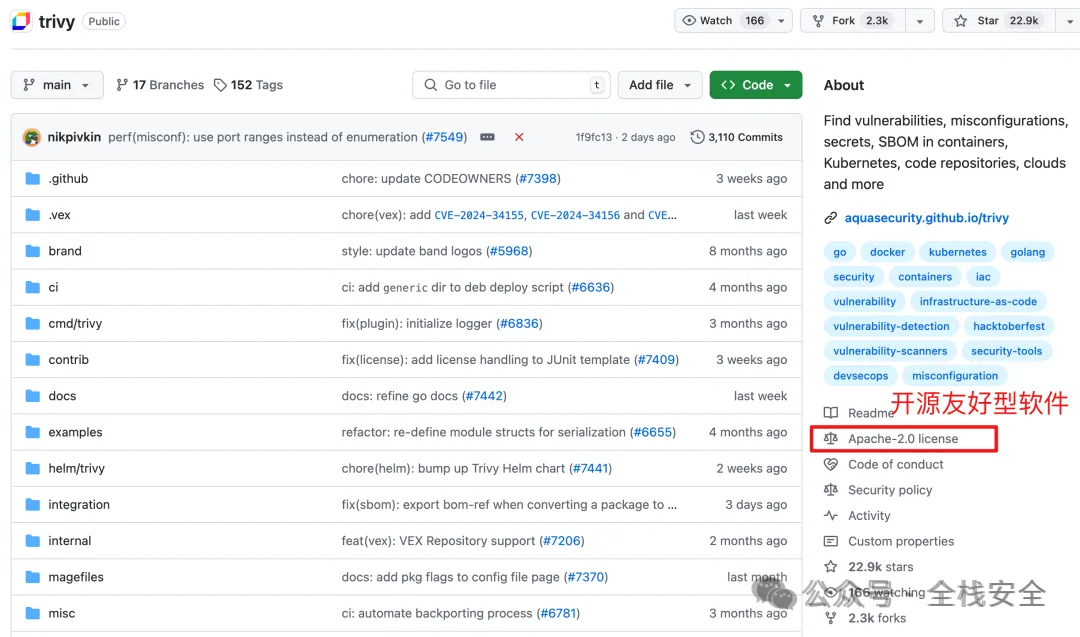

5.3. Trivy

Aqua Security公司开发的Trivy 是另一个用于Docker容器和Kubernetes集群的漏洞扫描工具。可以使用它来检测各种操作系统和编程语言中的漏洞,包括Oracle Linux和Red Hat Enterprise Linux。

主要功能:

-

与Docker Desktop无缝集成,允许开发者直接从Docker仪表板轻松扫描其容器镜像中的漏洞。

-

允许开发者解析和扫描无限数量的容器镜像。

-

支持多种编程语言、操作系统包和应用程序依赖项。

注:若想了解Trivy的安装及使用,可以参阅《带你体验一款主流且开源的镜像漏洞扫描工具》。

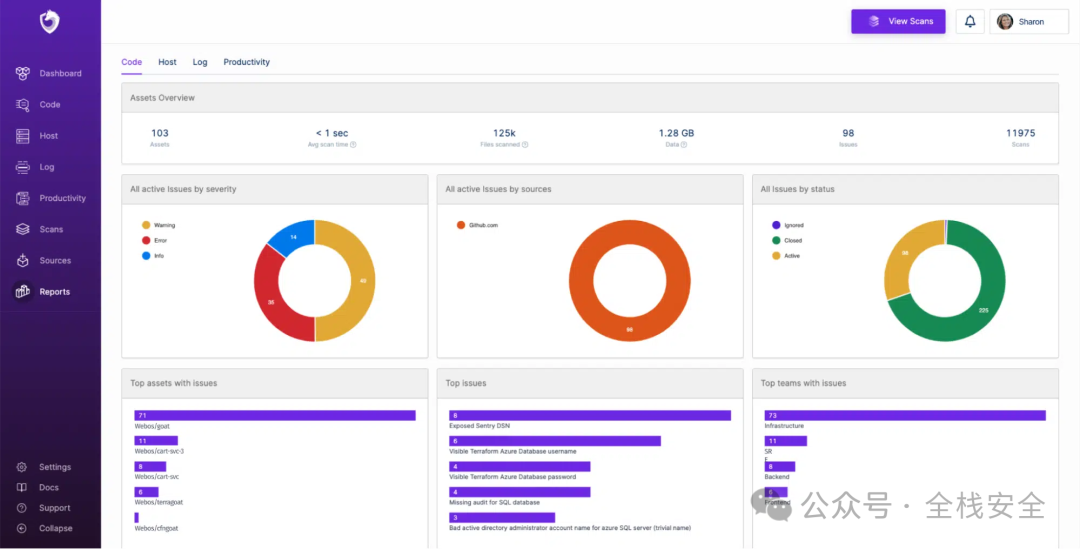

5.4. Spectral

Spectral 是一个强大的漏洞扫描平台,充当源代码和其他开发资源的控制平面。它帮助开发者实时监控和检测API密钥、令牌、凭据和安全配置中的问题。

主要功能:

-

支持对已知和未知资产的持续扫描和监控,以防止数据泄露。

-

用户可以创建和使用自定义检测器以满足特定的安全需求。

-

支持500多种不同的技术栈,并且与编程语言无关。

5.5. Clair

Clair 是一个开源工具,可以对Docker容器进行静态分析以查找漏洞。开发者广泛使用它来索引其容器镜像并与已知漏洞进行匹配。

主要功能:

-

允许用户从各种用户定义的来源更新漏洞数据。

-

提供一个API,允许客户端查询给定容器镜像的漏洞数据库。

-

对容器镜像进行逐层分析,检查每一层是否存在已知的安全漏洞。

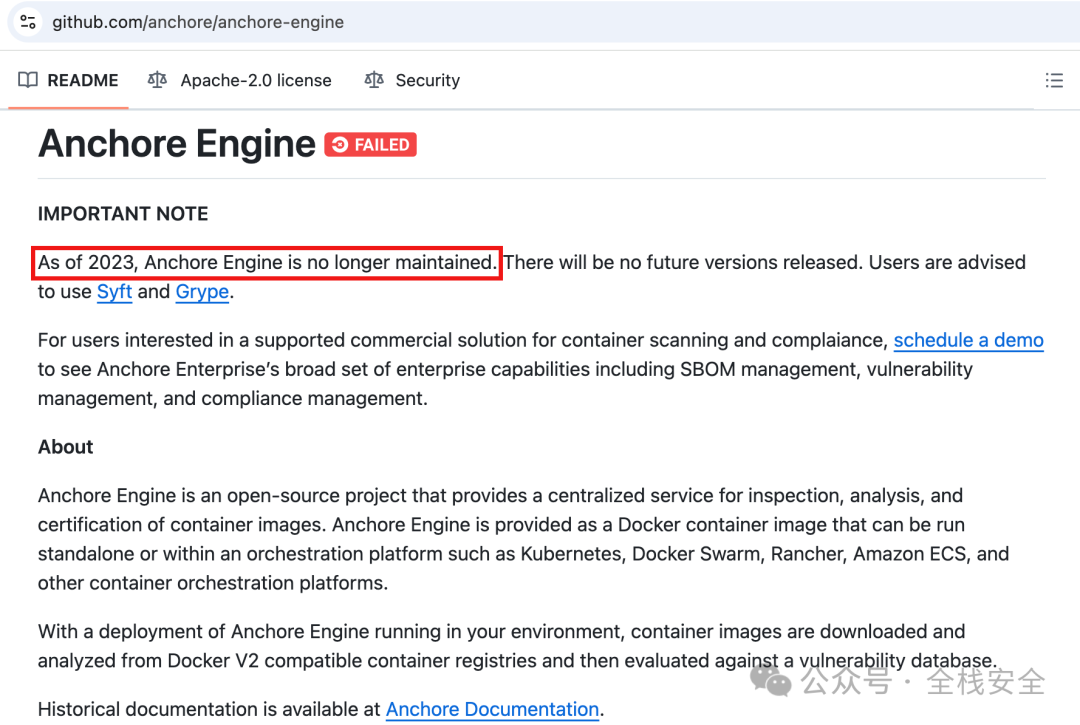

5.6. Anchore Engine

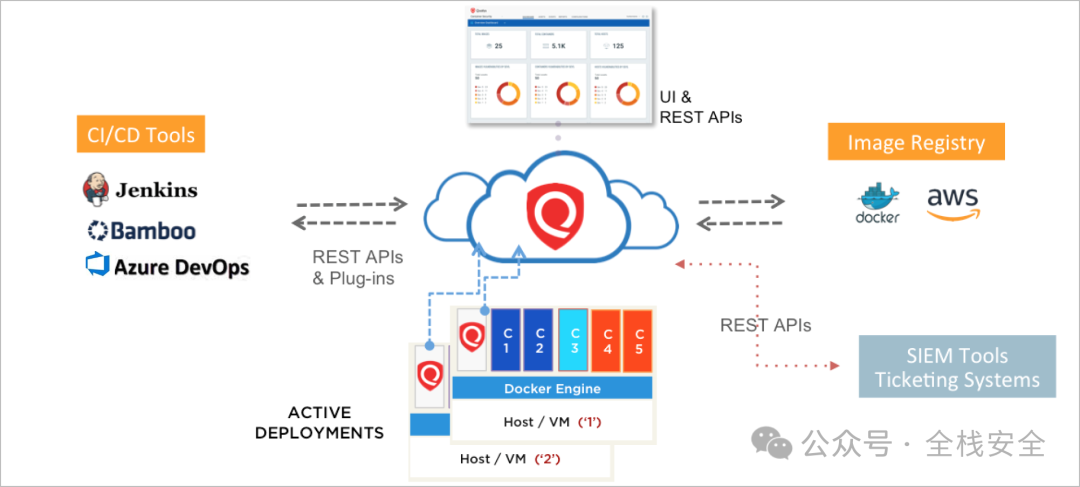

Anchore Engine 是另一个流行的容器漏洞扫描工具。它通过一组全面的API和CLI工具,自动化开发环境、CI/CD管道、注册表和运行时环境中的容器扫描过程。

主要功能:

-

识别过时的软件包版本及其依赖项中的漏洞。

-

提供全面的扫描结果,包括镜像的元数据和已识别问题的表格。

-

高度可定制,允许用户定义自己的安全策略。

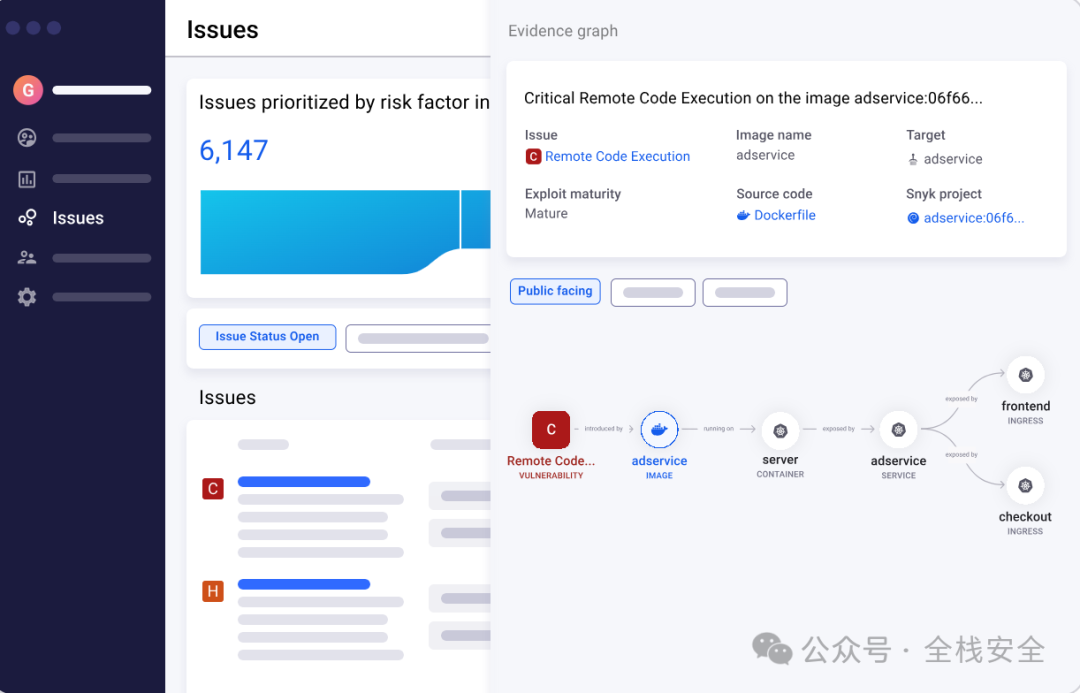

5.7. Snyk Container

Snyk Container 是一款由 Snyk 公司开发的工具,用于帮助开发者在容器镜像中识别和修复安全漏洞。它能够自动扫描 Docker 镜像、OCI 形式镜像以及其他容器格式,以便检测其中存在的已知漏洞。Snyk Container 还支持多种 CI/CD 系统,使得在软件开发生命周期中集成安全检查变得更加容易。

主要功能:

-

获取开发人员就绪的基础映像建议,并自动升级以解决漏洞。

-

持续监控漏洞,并根据上下文和可利用性确定修复漏洞的优先级。

-

查找并修复基础镜像和 Dockerfile 命令中使用的开源依赖项中的漏洞。

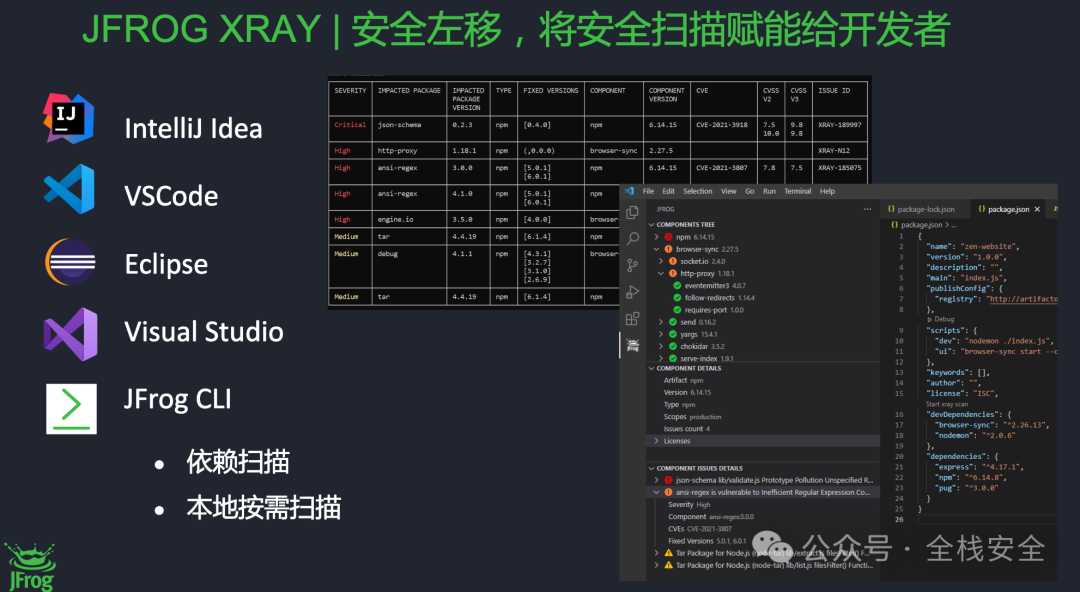

5.8. JFrog Xray

JFrog 提供了一个强大的Docker漏洞扫描工具,涵盖Docker镜像的整个生命周期。您可以使用JFrog来管理开发、漏洞分析、工件流控制和分发。

主要功能:

-

JFrog Docker桌面扩展扫描本地Docker镜像以检测安全漏洞。

-

JFrog Xray对Docker镜像进行深度递归扫描。

-

显示所有包含受感染工件的Docker镜像。

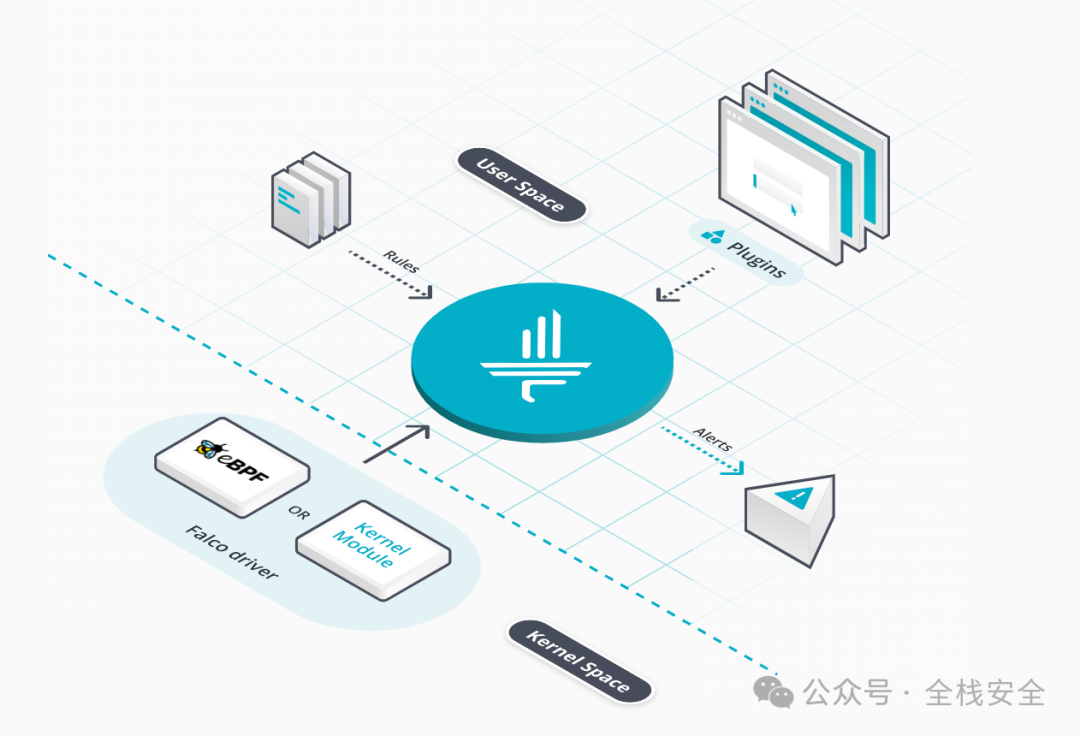

5.9. Falco

Falco 是Sysdig公司提供的一个开源的运行时安全解决方案,适用于主机、容器和Kubernetes。它提供对异常行为、潜在安全威胁和合规性违规的实时可见性。

主要功能:

-

提供对容器化应用程序的实时可见性,并检测潜在的恶意活动和异常行为。

-

专为在云原生环境中无缝工作而设计,包括Docker容器和Kubernetes。

-

可根据特定需求自定义其安全规则。

5.10. Qualys Container Security

Qualys Container Security是 Qualys Cloud Platform 旗下的服务之一。Qualys 提供对容器主机安全性的可见性以及在运行时检测和防止安全漏洞的能力。它收集镜像注册表、镜像和从镜像中衍生出来的容器。

主要功能:

-

包含策略以阻止使用特定漏洞的镜像。

-

识别具有高漏洞、较旧或测试版本标签以及未经批准的软件包的镜像。

-

提供威胁识别、影响评估和补救优先级。

参考链接

-

https://spectralops.io/blog/top-10-docker-vulnerability-scanners-for-2023/

-

https://docs.docker.com/engine/scan/

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结