您现在的位置是:首页 >学无止境 >智能WAF 守护Web安全网站首页学无止境

智能WAF 守护Web安全

什么叫做WAF

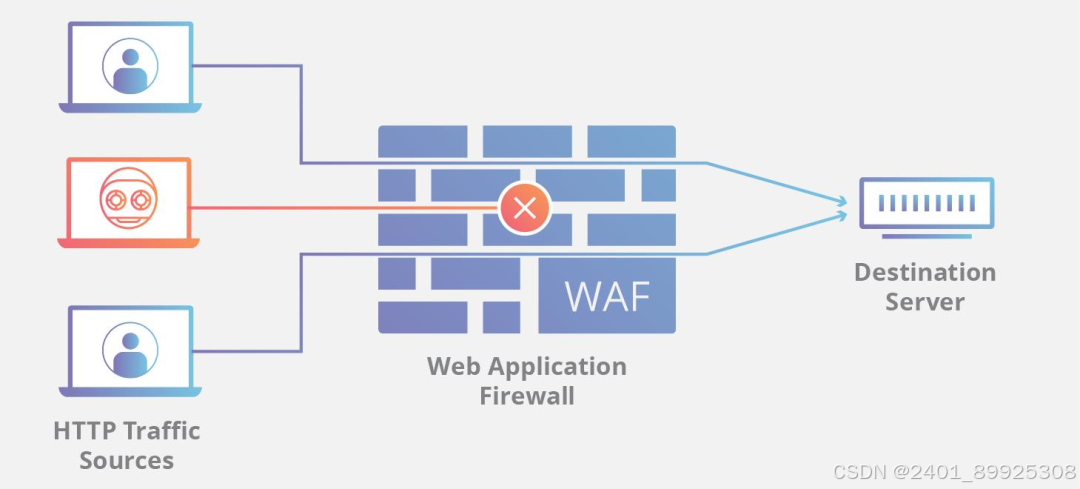

WAF(Web Application Firewall,网页应用防火墙)是一种专门用于保护Web应用免受各种网络攻击的安全防护系统。它通过监控、过滤和分析进出Web应用的HTTP流量来保护应用程序免受常见的攻击,比如SQL注入、跨站脚本(XSS)攻击、文件包含漏洞等。

WAF的工作原理

1、流量监控和分析

WAF会实时监控和记录所有HTTP/HTTPS请求和响应。它分析每个请求的内容,包括:

- 请求的URL

- HTTP头部

- 请求的参数

- 请求体内容

- 响应数据

WAF会使用预先设定的规则、策略或者机器学习算法,检测这些请求是否含有恶意特征(例如SQL注入、XSS、跨站请求伪造等)。

2、模式匹配与规则引擎

WAF通常依赖于规则引擎进行检测。规则引擎基于一致的攻击模式和漏洞进行匹配,判断请求是否是恶意的。这些规则可以是:

- 黑名单:列出已知的恶意IP地址、恶意URL或请求特征,直接拦截这些请求。

- 白名单:允许符合安全标准的请求,避免误拦截正常的用户请求。

- 正则表达式和关键字:通过规则匹配特定的攻击模式(如SQL注入关键字、XSS攻击代码等)。

3、请求过滤和阻止

一旦WAF检测到潜在的恶意请求,便会根据设定的策略进行以下操作:

- 阻止请求:直接拒绝恶意请求,返回错误响应或提示用户请求被拦截。

- 修改请求:对于一些可能是恶意但不严重的请求,WAF可以对其进行修改,例如清理掉恶意字符或参数。

- 警报通知:WAF可以向管理员发送警报,提醒他们发现了恶意活动,便于进一步调查和处理。

4、响应数据的检查

除了拦截传入的请求,WAF还可以对服务器的响应数据进行分析,确保响应中不包含敏感信息泄露或其他攻击性内容。例如,WAF会检查是否有泄露的数据库错误信息,或者是否包含恶意的脚本(如XSS)攻击。

5、自适应学习与调整

现代WAF通常会具备自适应学习功能,它可以根据流量模式进行动态调整。通过分析历史浏览,WAF会更新其规则库,从而更有效地抵御新型的攻击方式。

例如:

- 自动识别并阻止特定IP地址的大量恶意请求。

- 根据用户行为分析,发现并拦截异常流量模式。

6、基于策略的访问控制

WAF还可以实施基于策略的访问控制。例如,限制某些IP地址、用户代理、地理位置等的访问,或者只允许特定的请求来源。

主要功能

1、保护Web应用免受攻击

- SQL注入防护:拦截通过输入字段、URL或请求参数注入恶意SQL语句的攻击。

- 跨站脚本攻击(XSS)防护:防止攻击者通过注入恶意脚本,窃取用户数据或执行恶意操作。

- 跨站请求伪造(CSRF)防护:防止恶意网站诱导用户执行不知情的操作。

- 文件上传防护:防止上传恶意文件(如Web Shell、恶意脚本、病毒等)造成系统损害。

- 命令注入防护:阻止攻击者通过通过输入命令注入来控制服务器

2、防止DDos攻击

- 分布式拒绝服务(DDos)攻击防护:识别并防止大规模的流量攻击,保护Web应用的可用性。

- 流量过滤:限制每个用户的请求频率,防止恶意用户通过频率请求使服务器过载。

3、内容过滤与请求检测

- 阻止恶意内容:WAF会扫描HTTP请求的内容,检查是否含有恶意数据,(如恶意代码、恶意SQL查询等)。

- 请求头过滤:WAF会分析和过滤请求的头部。确保其不包含非法或恶意数据。

4、访问控制与身份验证

- 基于IP的访问控制:根据来源IP地址限制访问,拦截恶意来源的请求。

- 基于地理位置的访问控制:根据用户的地理位置,允许或组织特定地区的访问。

- 用户代理过滤:阻止特定的浏览器或工具访问,防止爬虫或攻击工具的侵入。

5、隐私和敏感信息保护

- 信息泄露防护:防止Web应用将敏感信息(如数据库错误、系统配置等)泄露给外部用户。

- 数据脱敏:在响应中去除敏感数据,例如数据库错误信息或其他可能暴露应用结构的内容。

6、应用行为监控与日志记录

- 实时监控:WAF实时监控Web应用的流量,并能及时发现异常活动。

- 日志记录:记录所有请求、响应以及拦截事件的详细日志,便于后期审计和安全分析。

7、自动化响应与报警

- 自动阻断攻击:当WAF检测到攻击行为时,可以自动阻止恶意流量或请求。

- 警报通知:一旦检测到异常或攻击,WAF会发出警报,通知管理员进行进一步调查和处理。

8、虚拟补丁功能

- 漏洞修复:WAF可以通过虚拟补丁技术,自动对Web应用中已知的漏洞进行保护,而无需修改应用代码。即使Web应用本身存在漏洞,WAF也能在攻击发生时提供保护。

9、集成与兼容性

- 与现有的Web应用集成:WAF可以与现有的Web应用框架兼容,提供无缝的保护。

- API安全防护:随着API的广泛应用,WAF也能保护API接口免受恶意攻击,例如API滥用、数据泄露等。

10、自适应与学习能力

- 自适应防护:许多现代WAF配备了机器学习算法,能够根据攻击模式进行自我优化和调整规则。

- 自动学习:WAF会根据正常流量的模式进行自我学习,逐渐提高识别和阻挡新型攻击的能力。

软件WAF通常是安装在Web服务器上的安全防护软件,可以通过自定义配置来实现对Web应用的保护。

应用安全

- 网站漏洞防御:此处配置仅对当前站点有效,可防御SQL注入、XSS攻击、恶意扫描等各种漏洞攻击。

- IP白名单:配置当前域名可被访问的IP白名单。

- IP黑名单:配置当前域名可阻止访问的IP黑名单。

精准访问控制

- 公共WAF规则:通过精准访问控制,可以有效的拦截CC攻击和异常请求。

WAF的分类

1、云端WAF

特点:这种WAF由云服务提供商提供,通常作为一项SaaS(Software as a Service)服务。用户不需要自己部署和管理硬件或软件,只需配置相关设置即可。

优点:部署简单、维护轻松、自动更新、可扩展性好。

缺点:可能存在一些延迟问题,无法完全控制数据和安全配置。

适用场景:小型企业、初创公司、没有太多IT资源的组织。

2、硬件WAF

特点:硬件WAF是通过专门的硬件设备部署的防火墙,通常会提供更强大的性能和处理能力,适合流量高的企业

优点:性能强大、可定制、适用于大流量环境。

缺点:部署复杂、价格较高、硬件更换和维护麻烦。

适用场景:大企业、流量高峰期网站、大型在线平台等。

3、软件WAF

特点:软件WAF是通过在本地服务器上安装软件来实现的防火墙,通常与现有的Web服务器或应用服务器集成。

优点:灵活性高、成本相对较低。

缺点:需要企业自行维护和更新,处理大规模流量时可能会面临瓶颈。

适用场景:中小型企业、开发团队、对成本敏感的企业。

4、混合型WAF

特点:结合了硬件和软件WAF的优点,通常在本地部署硬件WAF或软件WAF,同时利用云端WAF来处理部分流量和提供灾难恢复。

优点:高可用性、结合了云端和本地部署的优势。

缺点:配置复杂,需要综合管理。

适用场景:大型企业,混合云架构,数据敏感性较高的行业。

| 特性 | 云WAF | 硬件WAF | 软件WAF |

| 部署方式 | 由云服务商提供、SaaS服务 | 通过硬件设备部署 | 在本地服务器上安装和配置 |

| 维护管理 | 完全由云服务商管理 | 需要自行管理和维护 | 需要自行管理和维护 |

| 性能 | 可扩展,适应流量波动 | 性能强大,适用于大流量 | 性能依赖于服务器配置 |

| 可扩展性 | 高,可快速扩展 | 扩展较差,受硬件限制 | 扩展困难,需增加硬件资源 |

| 安全性 | 提供基础的安全防护,云环境依赖 | 提供强大防护,控制更细致 | 安全性较低,取决于配置和优化 |

| 适用场景 | 中小型企业,流量波动大的场景 | 大型企业,流量大,安全要求高 | 中小型企业,成本较低的场景 |

WAF与传统防火墙的区别

| 特性 | WAF | 传统防火墙 |

| 保护层级 | Web应用层(OSI第7层) | 网络层和传输层(OSI第3层、4层) |

| 防护目标 | 防止Web攻击(SQL注入、XSS等) | 防止网络攻击和未经授权访问 |

| 检测方式 | 深度包检测和内容分析(HTTP请求/响应) | 包过滤、状态检测、访问控制 |

| 部署位置 | 部署在Web服务器前端或作为反向代理 | 部署在网络边界、路由器等位置 |

| 应用场景 | Web应用防护,特别是Web漏洞攻击 | 内外网流量防护、防止外部入侵 |

| 工作原理 | 检查HTTP请求和响应,过滤恶意流量 | 监控和控制网络流量,通过IP、端口、协议控制流量 |

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结