您现在的位置是:首页 >技术交流 >实验篇(7.2) 02. 部署物理实验环境(上) & 远程访问 ❀ Fortinet网络安全专家 NSE4网站首页技术交流

实验篇(7.2) 02. 部署物理实验环境(上) & 远程访问 ❀ Fortinet网络安全专家 NSE4

【简介】当大家了解到并不需要很高的代价就可以动手做FortiOS 7.2的实验,很多人愿意尝试使用FortiGate防火墙硬件来学习最验难掌握的远程访问部分,这里我们将学习现场部署一套物理实验环境,让大家看到,在一张桌子上,在没有互联网的环境下,我们也可以做SSL、IPsec、SDWAN等实验。

我们本着先简后难的原则,建立一套最简单的远程访问实验环境。

最简单又安全的远程访问,就是SSL VPN,笔记本电脑通过SSL VPN拨号连接到FortiGate防火墙,再通过FortiGate防火墙去访问服务器。

因此,我们需要一台笔记本电脑,可以方便快速的使用无线登录不同的防火墙设备,使用有线模拟台式机终端,进行效果验证。

为了更好的理解端口保护,我们还需要一台服务器,普通PC就可以,安装Windows Server操作系统,因为以后会用到远程身份验证实验,还可以配置为远程桌面、Web服务器等。

实验用防火墙,推荐使用FortiWiFi 60E,推荐原因:所有支持FortiOS 7.2的最便宜的设备,就是60E,之所以推荐带WiFi版本的60E,是因为无线登录设备更方便,而且可以模拟真实的无线使用环境。

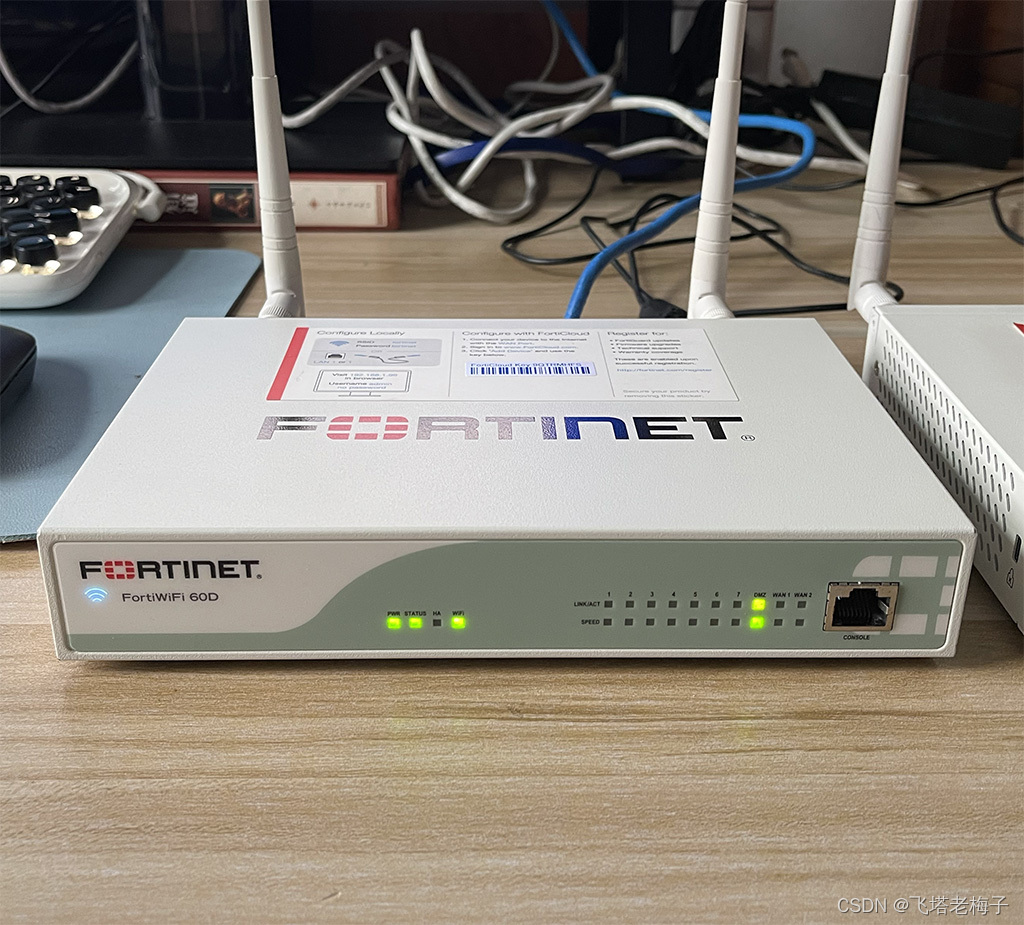

最关键的互联网这部分,推荐使用FortiWiFi 60D,推荐原因:虽然只支持FortiOS 6.0,但是只用到接口互相访问的最简单部分,加上接口较多,支持更多FortiGate防火墙互访实验。无线是为了登录设备更方便。

登录FortiWiFi 60E防火墙

首先我们来登录FortiWiFi 60E防火墙,默认固件已经升级到7.2.4,恢复了出厂设置。

FortiWiFi 60E通电后稍等几分钟,Power灯和Status灯同时常亮,说明系统启动成功,如果Status灯一直闪烁,表示系统没有启动成功。WiFi灯闪烁表示无线正常。

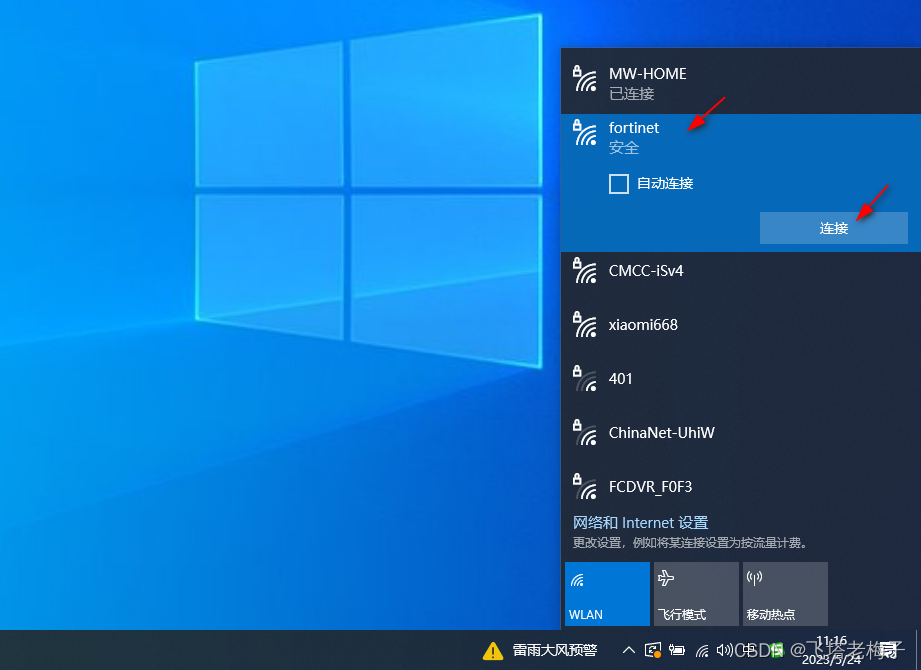

打开笔记本电脑,搜索无线信息,会看到有一个叫fortinet的无线信号,这个就是FortiWiFi 60E的默认无线ID,选择【fortinet】,点击【连接】。

输入安全密钥,默认也是【fortinet】,点击【下一步】。

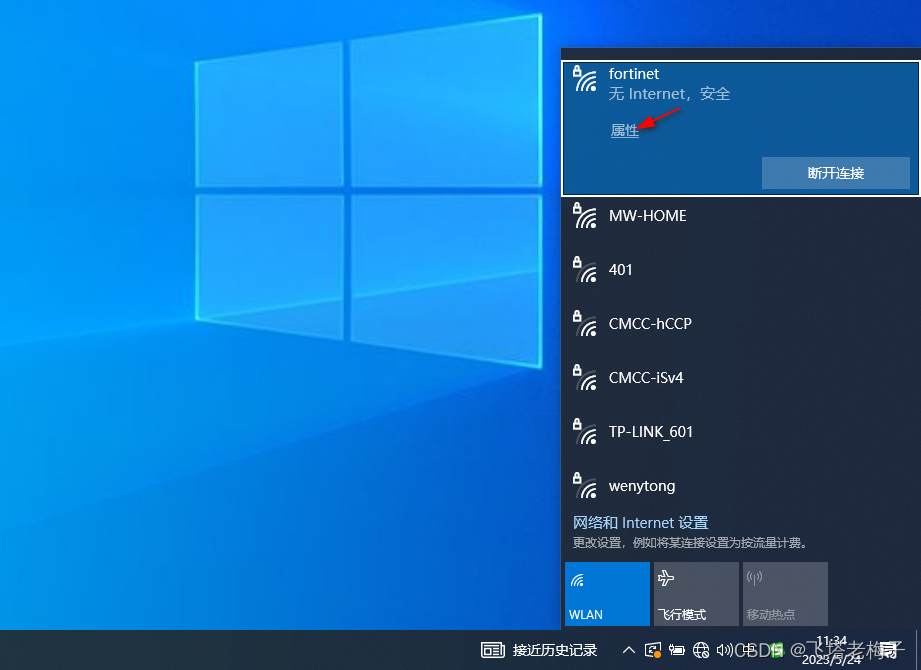

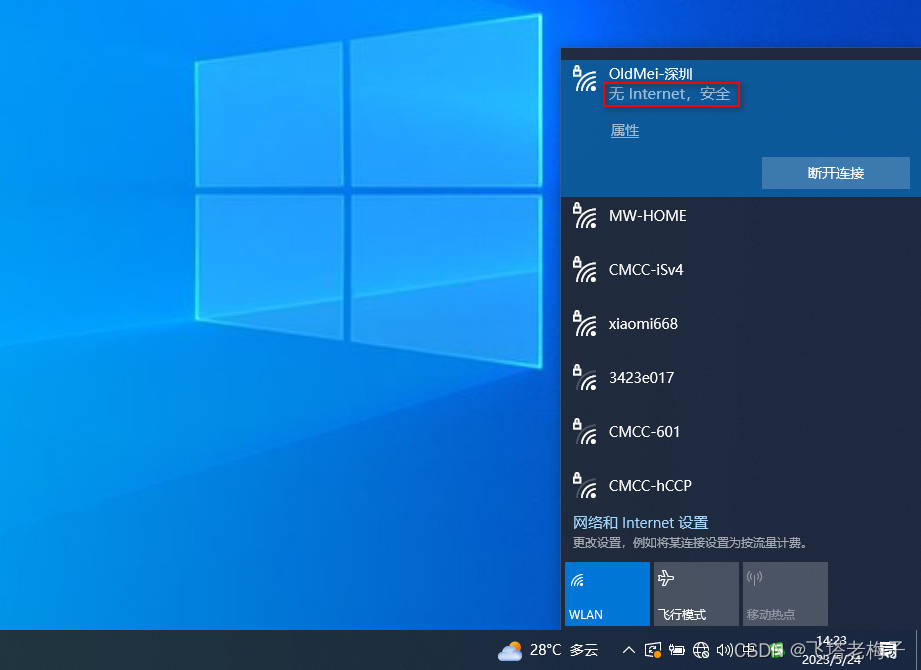

连接成功,显示无Internet,点击【属性】。

可以看到,笔记本无线通过DHCP获得了IP地址为192.168.1.110。

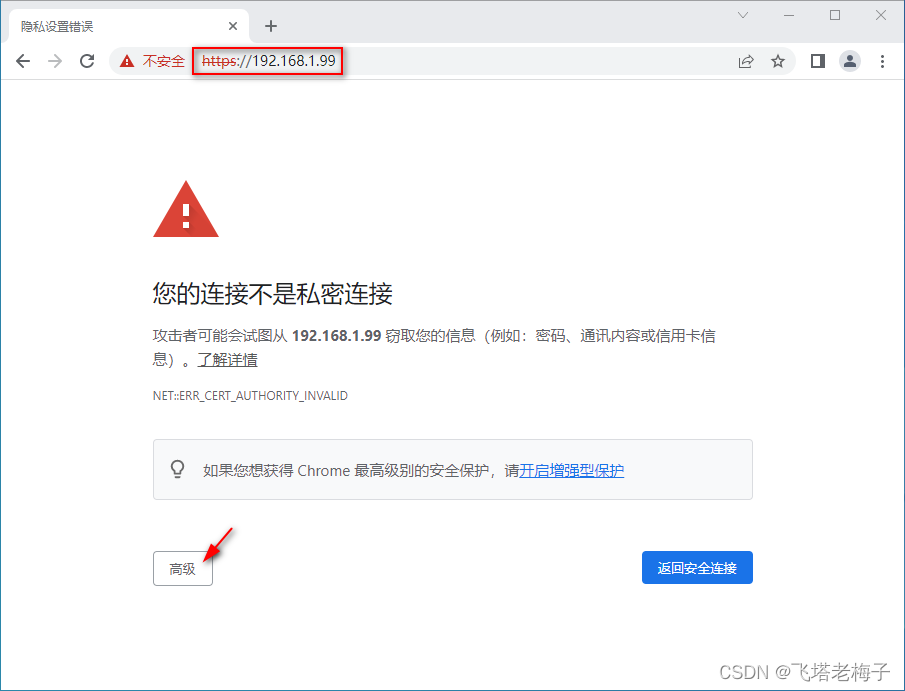

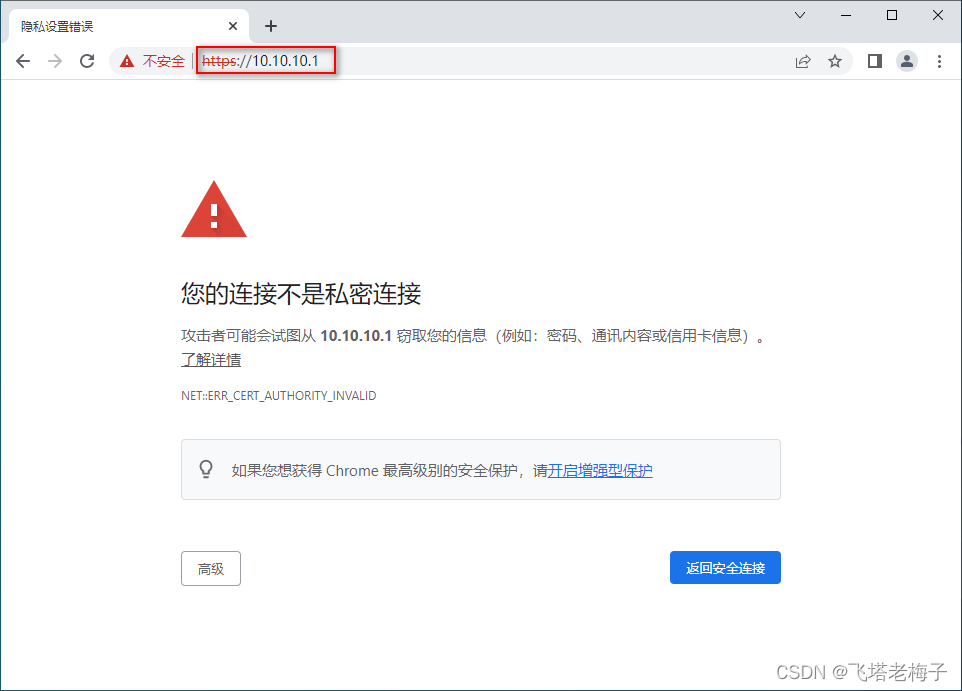

打开浏览器,建议谷歌Chrome或火狐,因为FortiOS是Linux系统,兼容性更好一些。输入地址https://192.168.1.99,这是防火墙默认的内网IP地址。注意,是https,不是http。出现认证提示,点击【高级】。

选择【继续前往192.168.1.99(不安全)】,防火墙会把证书发送给浏览器,下次再访问,就不会再出现这个提示了。

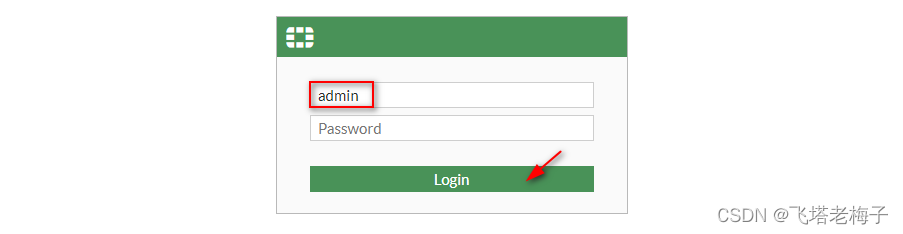

出现登录提示,输入默认用户名【admin】,由于默认密码是空的,所以不而要输入,点击【Login】。

出于安全考虑,防火墙除了默认出厂之外,不允许有空密码,因此需要更改密码,第一个老密码框由于默认密码是空,所以不用填写,输入两次新密码,因为是做实验,我常将admin作为密码,省得去记了。

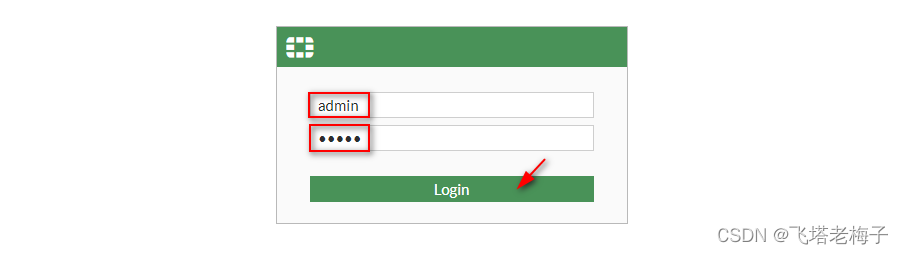

再次出现登录提示,这次输入用户名admin,密码也是admin。

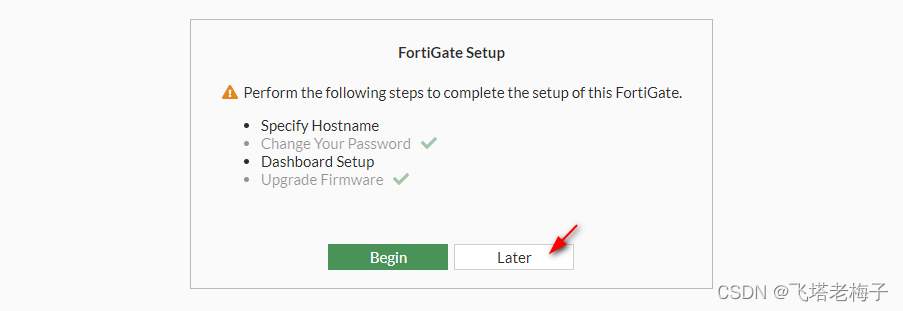

出现FortiGate设置提示,要求更改主机名、修改密码、设置仪表板以及升级固件。这里我们先跳过,选择【Later】。

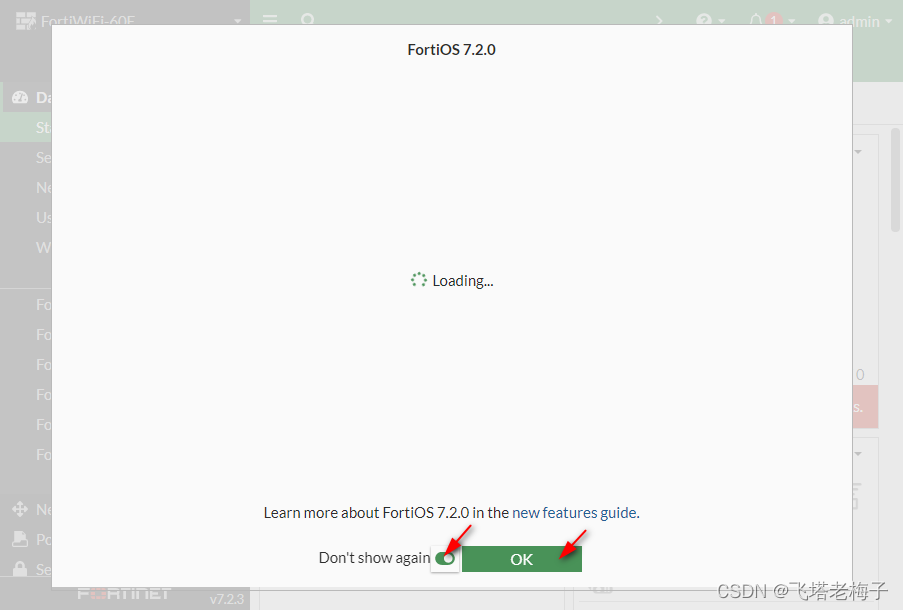

首次登录防火墙,会出现视频窗口,介绍新功能,这里启用【Don‘t show again】不再显示,点击【OK】。

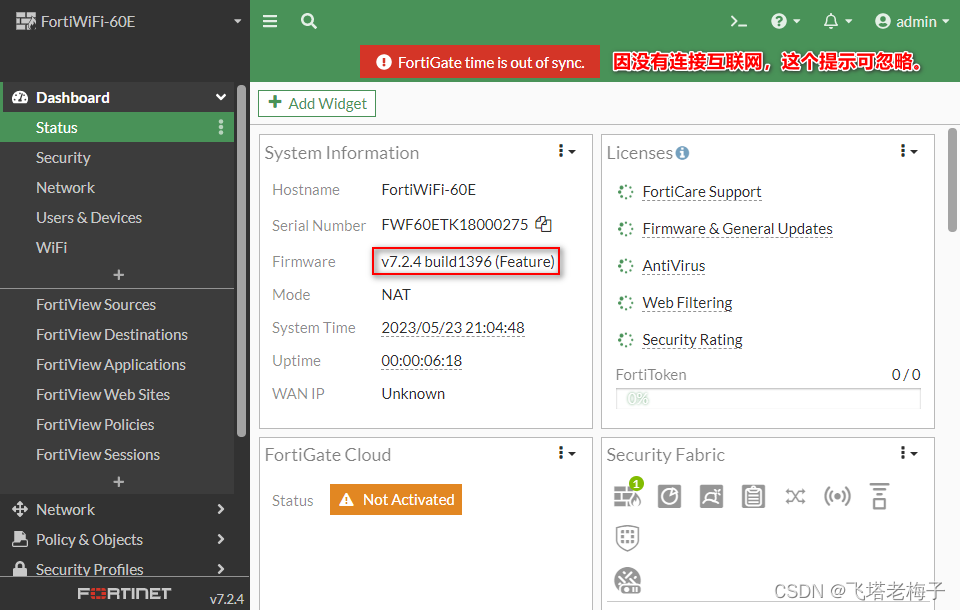

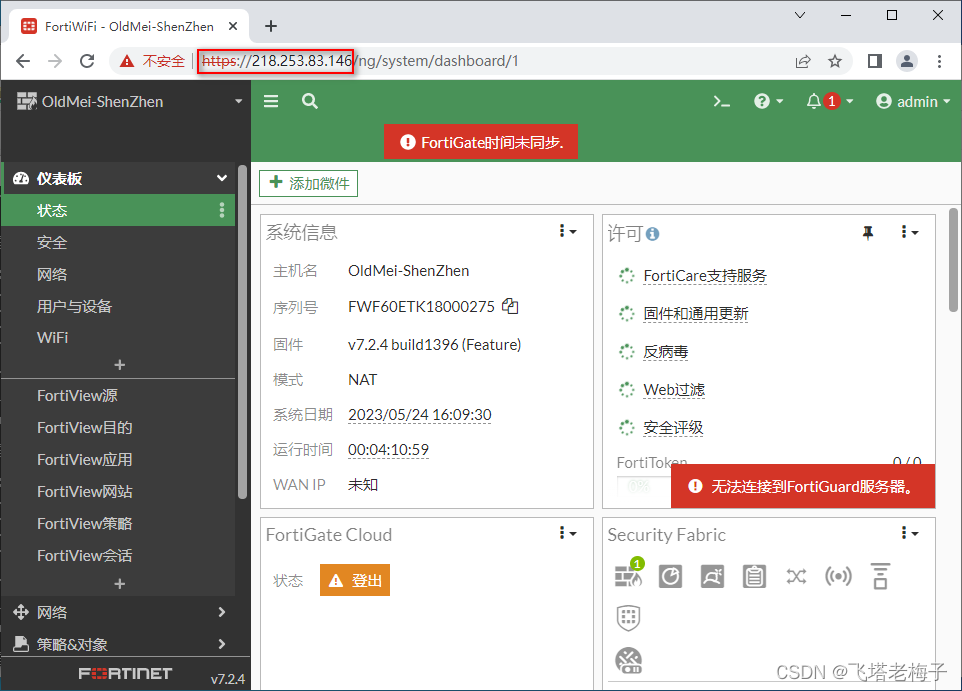

登录防火墙后,默认显示【仪表板】下的【状态】页面,可以看到固件已经是7.2.4。由于防火墙没有接入互联网,会出现一个FortiGate时间不同步的提示,这里忽略。

第一次登录防火墙后,显示的都是英文,我们需要修改一下,符合我们的使用习惯。

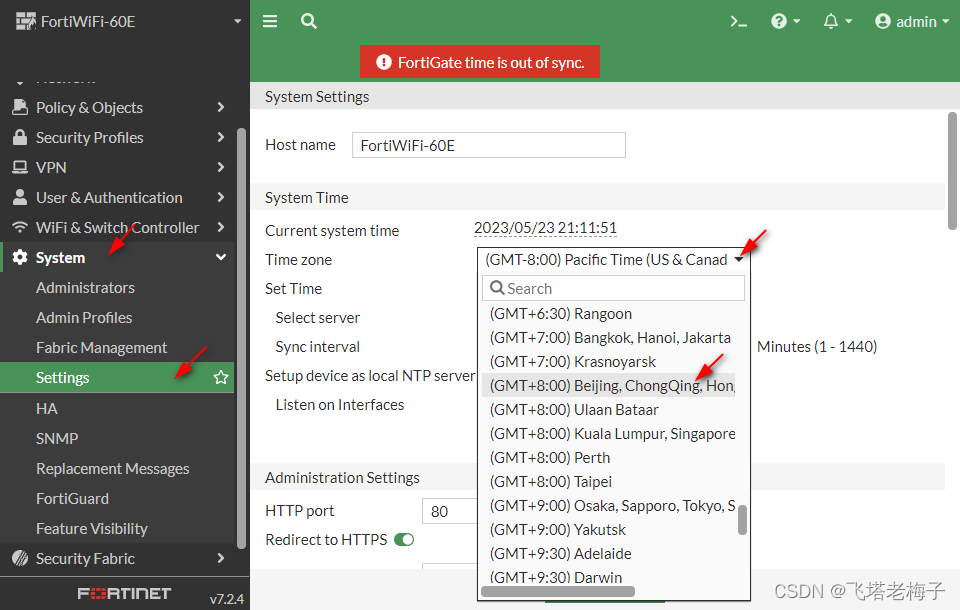

选择菜单【System】-【Settings】,进入系统设置界面,点击Time zone(时区)右边下拉按钮,弹出窗口选择【(BMT+8:00) Bejing......】,将时区改为中国,有关于时间的记录才会准确,例如日志。

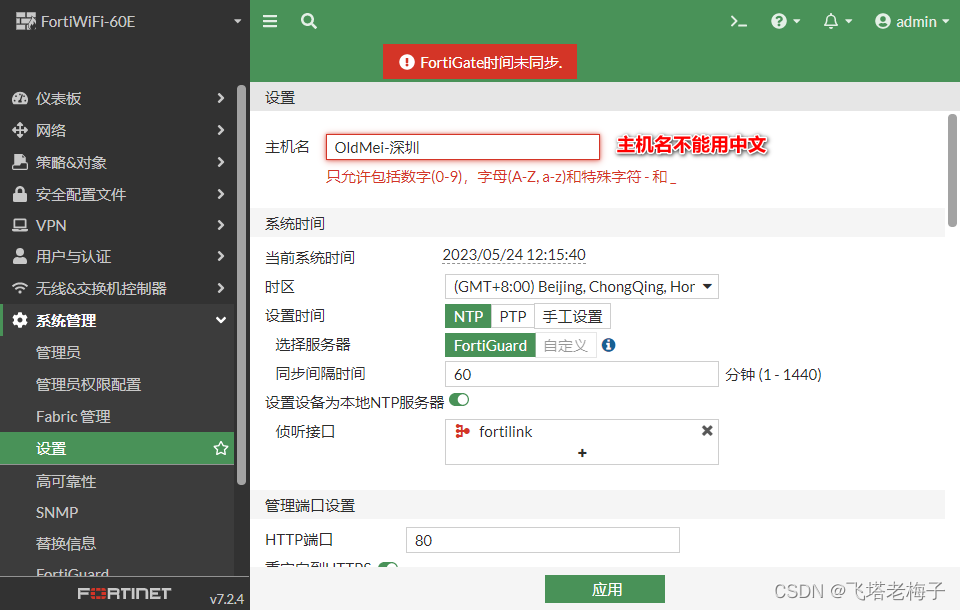

点击Language(语言)右边下拉按钮,弹出菜单选择【Simplified Chinese】,将显示改为简体中文。点击【Apply】。

为了区别每一台设备,我们需要修改主机名,主机名不可以是中文。

通常我们会以企业名称加设备所在地名作为主机名。

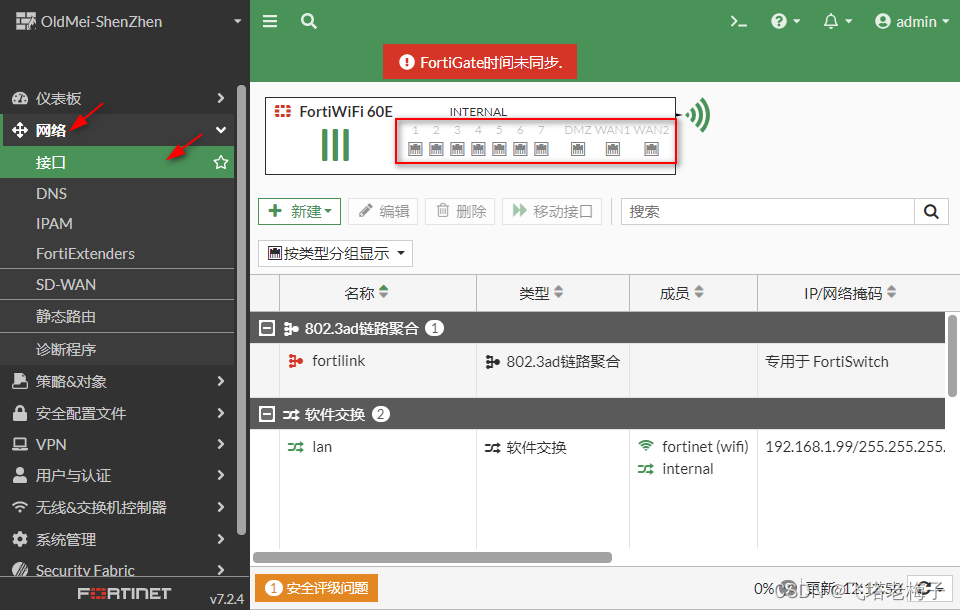

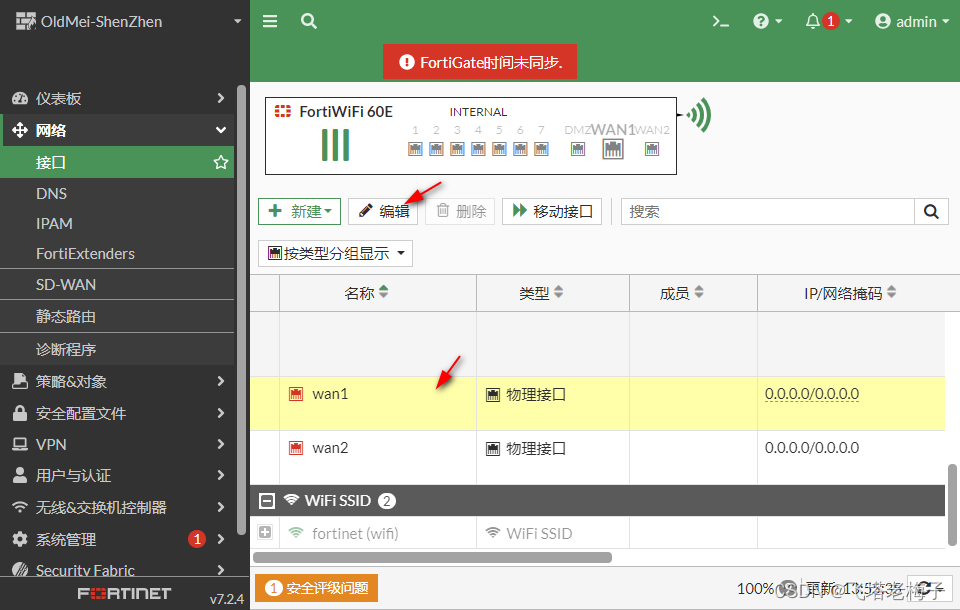

选择菜单【网络】-【接口】,我们可以看到设备有两个Wan口,一个DMZ口,5个Internal口。Wan口通常用来连接宽带,虽然设备自带两个Wan口,但是如果有需要,也还可以将其它接口(Internal、DMZ)设置成Wan口,以用来连接更多的宽带。

选择wan1接口,点击【编辑】,配置连接互联网。

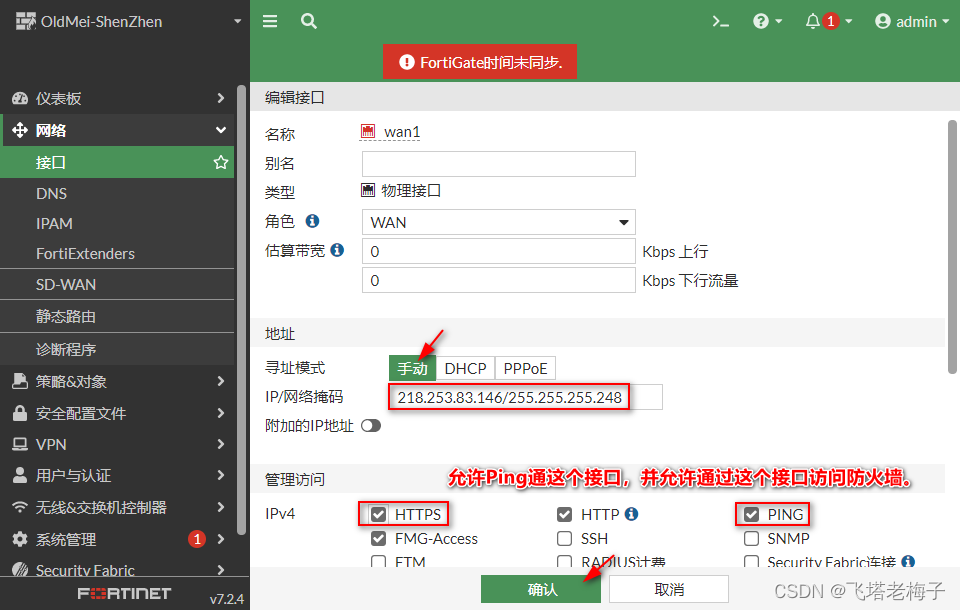

这里我们模拟的是公司总部的防火墙,有固定IP地址,可以用来进行远程访问。填写的IP地址和网关地址,可以是真实在使用的公网IP地址。因为我们实验环境不上公网,所以这个不会有什么影响。用真实公网IP地址,可以感觉真正在生产环境配置防火墙一样。协议启用【HTTPS】和【PING】,允许Ping通这个接口,和能过Https访问这台防火墙。

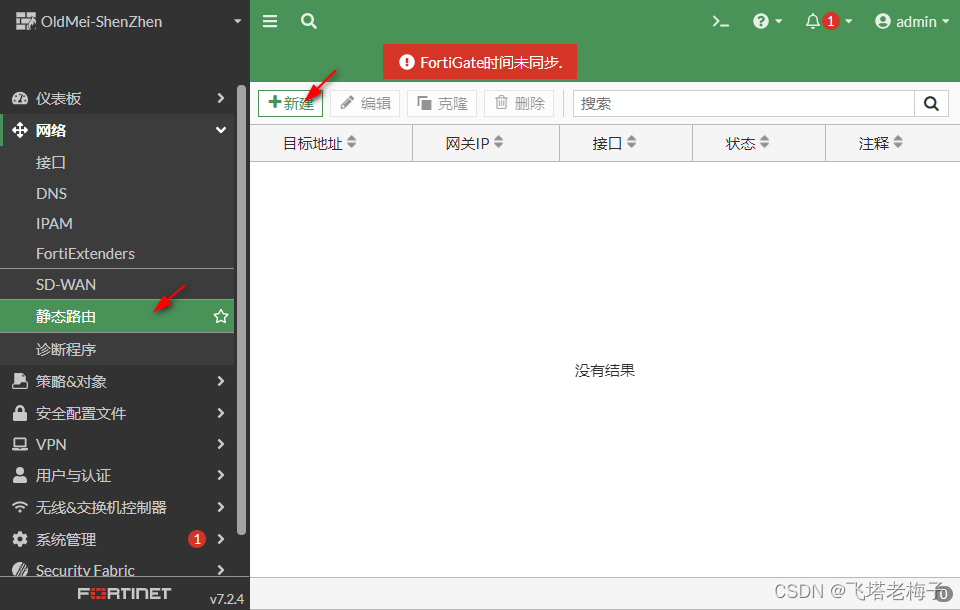

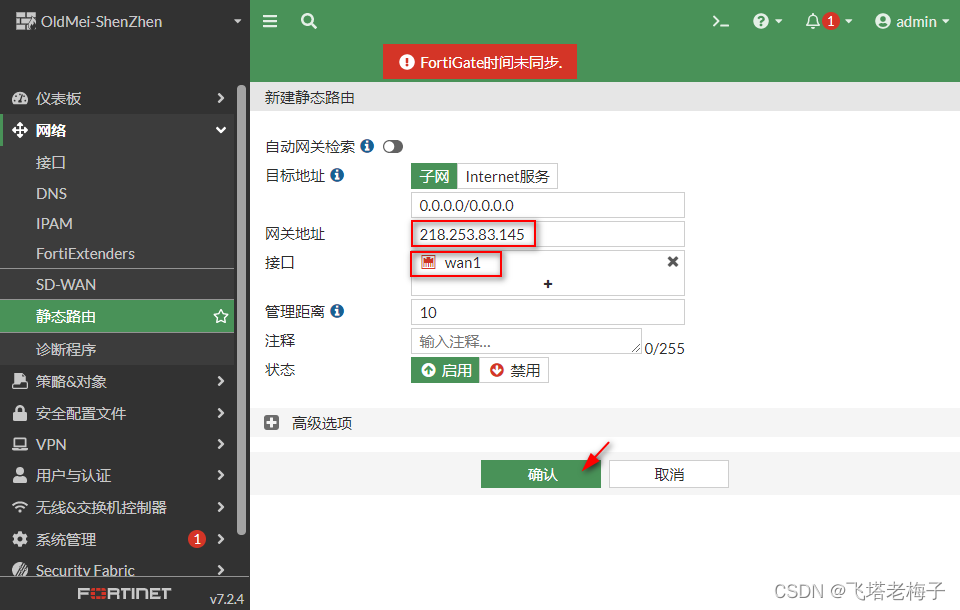

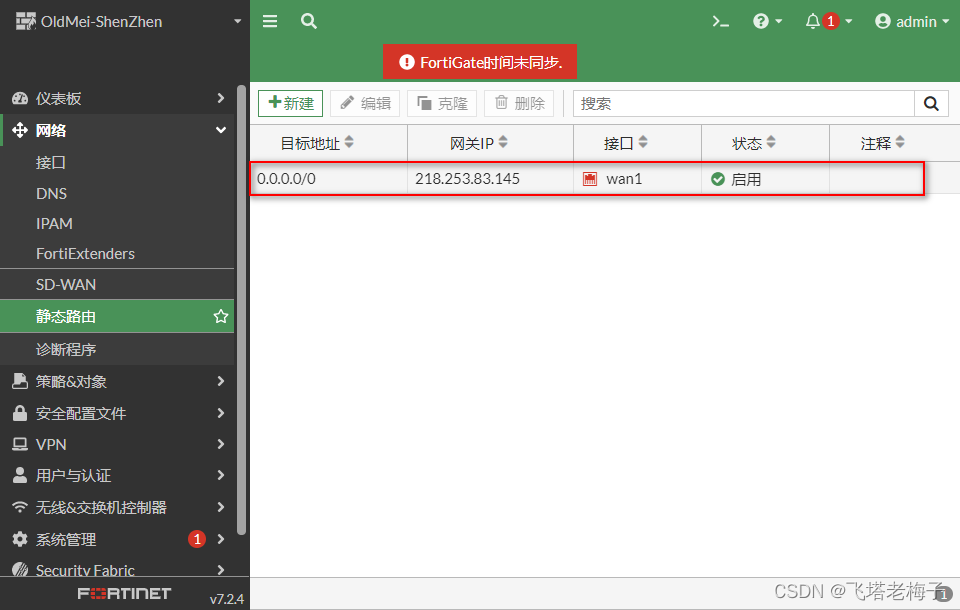

除了在Wan1口配置IP地址外,我们还需要配置网关,选择菜单【网络】-【静态路由】,点击【新建】。

接口选择Wan1,输入网关地址,这样所有流量,就会通过Wan1口后,再跳到网关IP去了。点击【确认】。

这样默认路由就建好了。由于我们是测试笔记本电脑远程对Wan1口访问,其它就暂时不配置了。下一步,我们配置作为因特网功能的FortiWiFi 60D。

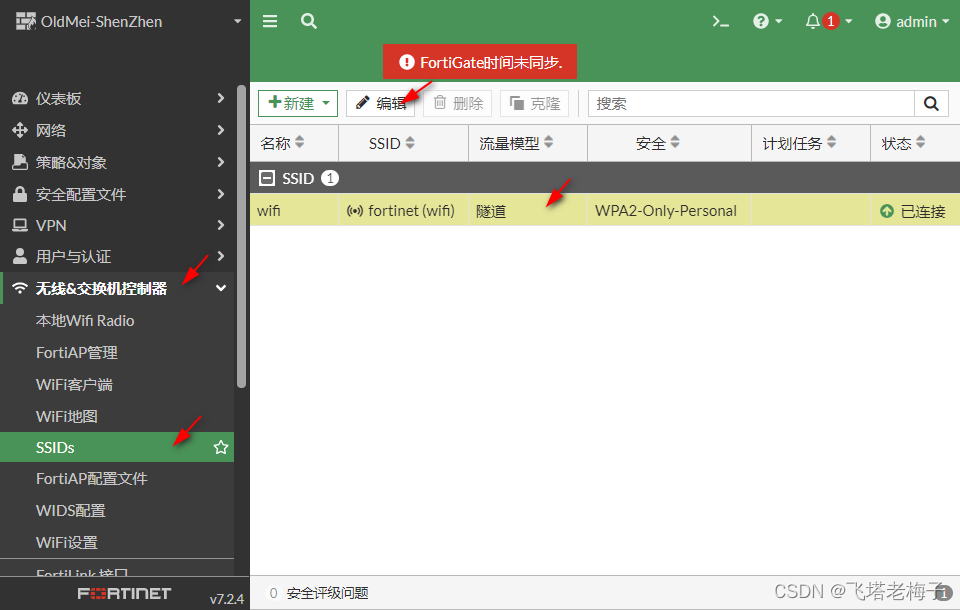

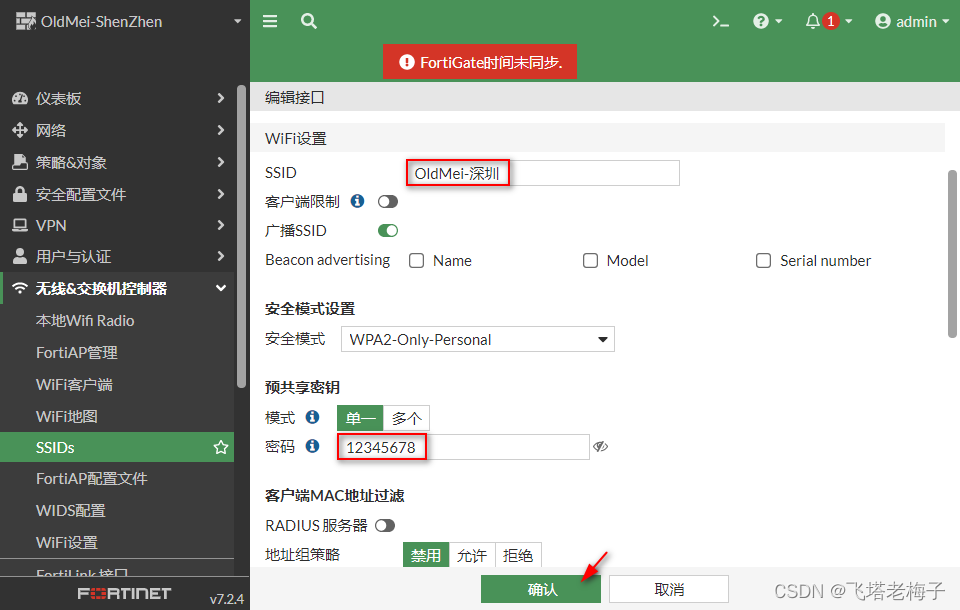

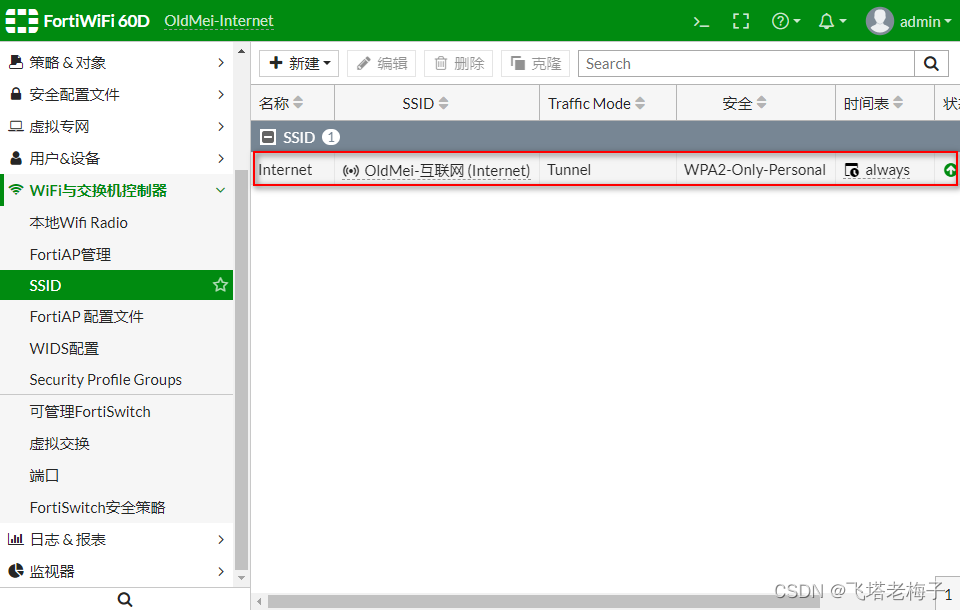

在给FortiWiFi 60D通电前,我们需要修改一下无线ID,以免后期开启多台设备后起冲突。选择菜单【无线&交换机控制器】-【SSIDs】,选择默认存在的SSID,点击【编辑】。

在SSID字段,将默认的fortinet改成自定义的无线ID,这里可以使用中文,顺便修改一下密码,这里因为实验不想太复杂,密码设置为12345678。点击【确认】

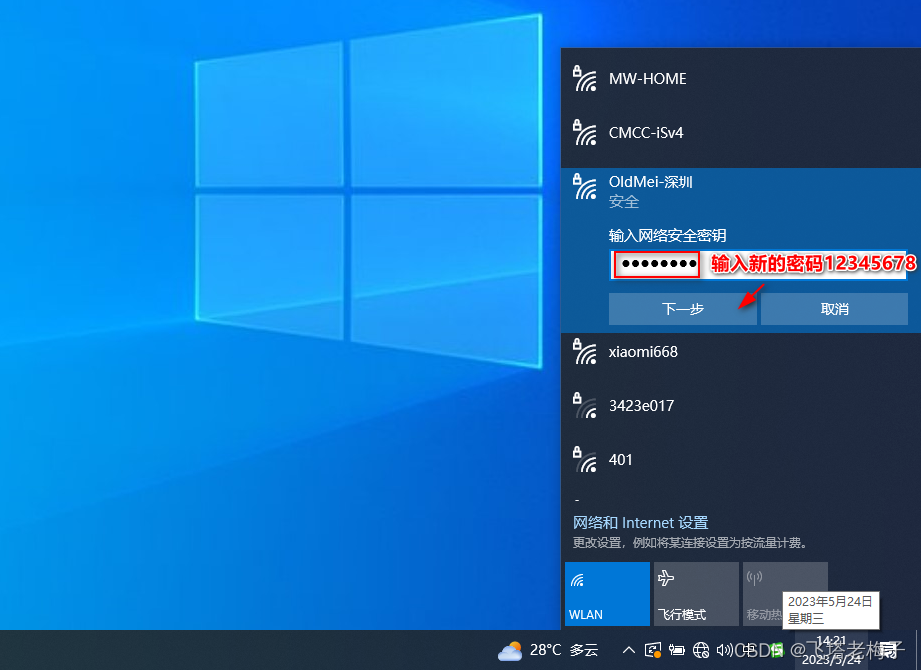

配置完成立即生效,WiFi断开,重新连接,可以找到新建的无线ID,选择并点击【连接】。

输入新的密码12345678,点击【下一步】。

无线重新连上了。也可以正常登录防火墙。那么FortiWiFi 60E的配置暂时就到这里。

现在我们将用于模拟互联网的FortiWiFi 60D通电。

由于FortiWiFi 60D的固件版本最高为6.0,这个版本没有默认的SSID,因此我们无法用无线登录。常规做法是接1号口,通过https://192.168.1.99登录。但是这次我们不走寻常路,我们从DMZ口中登录。

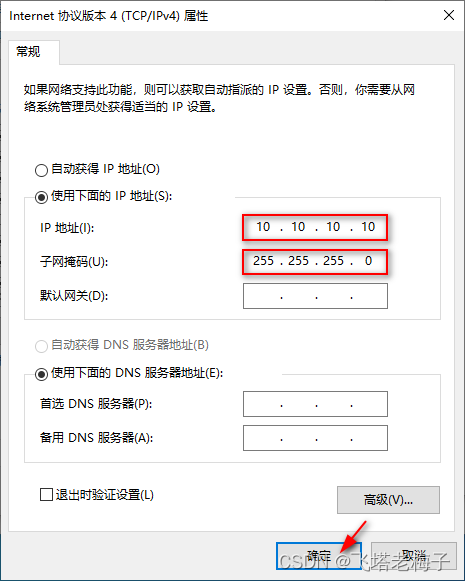

笔记本电脑关闭无线,网线接入FortiWiFi 60D的DMZ口。笔记本网卡设置为10.10.10.0网段,为什么?因为DMZ口的默认IP是10.10.10.1。

浏览器输入https://10.10.10.1,登录防火墙。

默认帐户admin,默认密码为空,所以密码不用输入,点击【Login】。

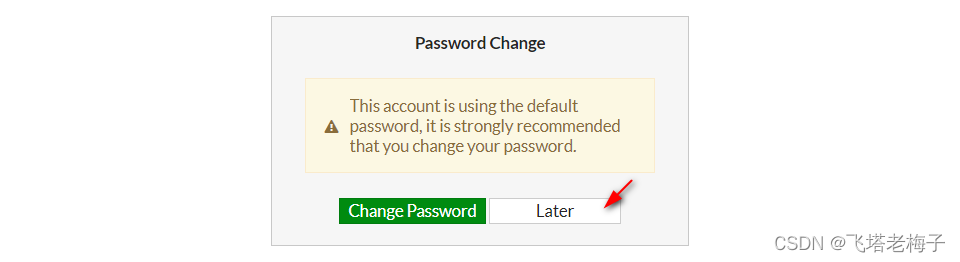

FortiOS 6.0没有FortiOS 7.2那么严格,允许空密码存在,只是登录时会每次提示修改密码,不想动的点击【Later】。

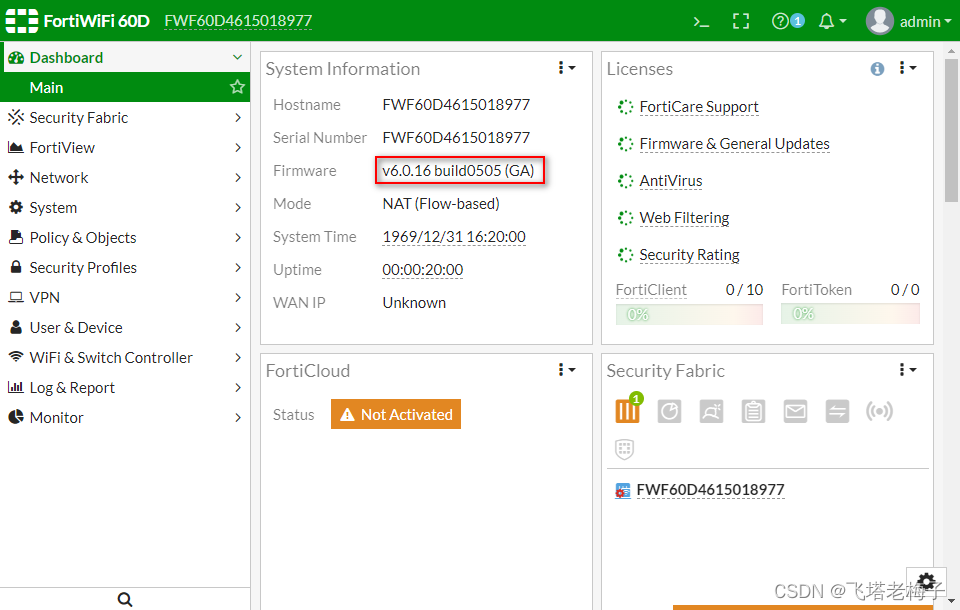

登录FortiWiFi 60D,固件版本为6.0.16。

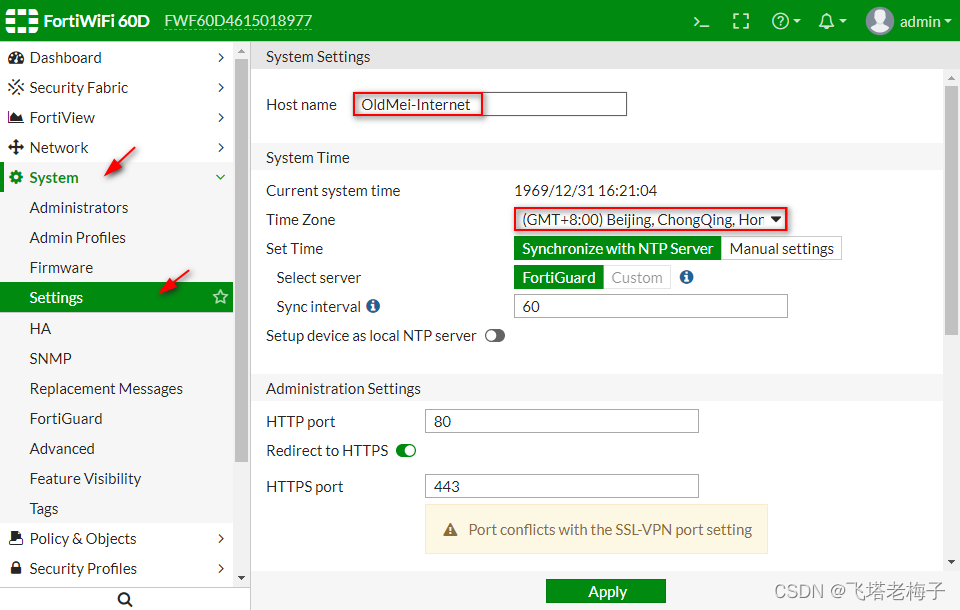

选择菜单【System】-【Settings】,在系统设置界面,设置主机名称,修改时区为中国。

设置语言为简单中文,点击【Apply】。

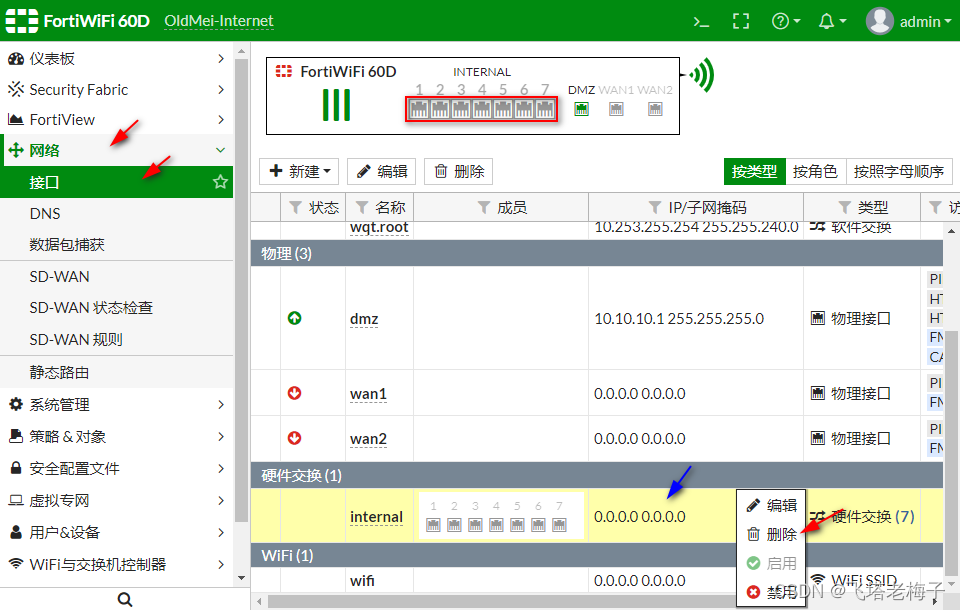

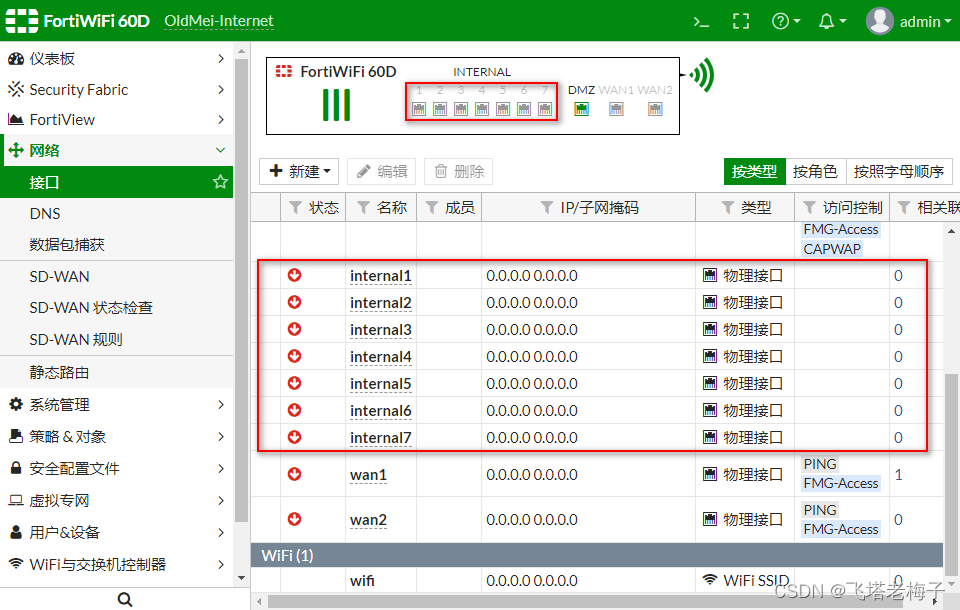

之所以选择60D,是因为它的接口比较多,适合做多防火墙连接。但是内网接口默认是硬交换口,7个接口共用一个IP,如果需要7个独立的接口,就必须将它们拆开。

选择菜单【网络】-【接口】,选择硬件交换internal接口,鼠标点击右键,选择【删除】。

可以看到原先捆绑在一起的7个接口,现在都独立起来了。这也就是为什么不从内网口登录而选择DMZ接口登录的原因了。

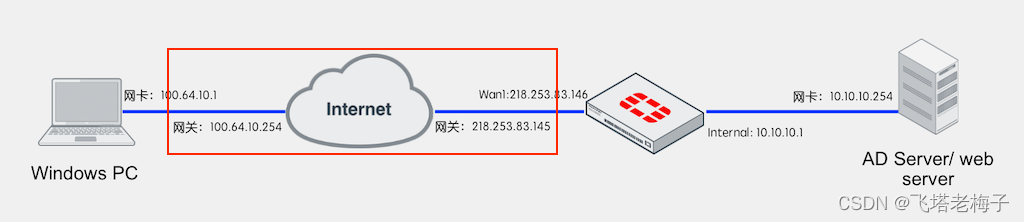

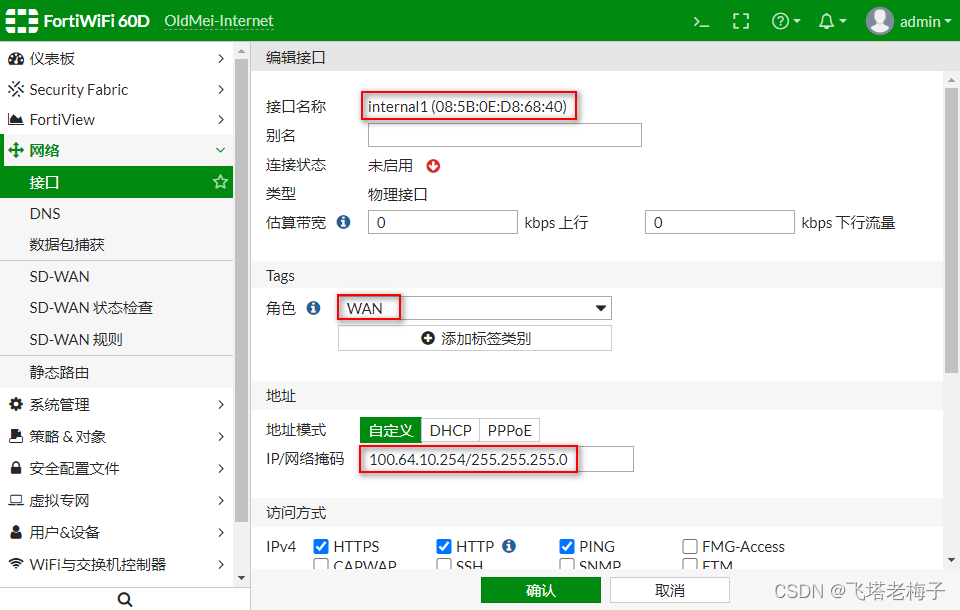

根据网络拓扑,我们需要将ForteWiFi 60D用来模拟互联网。这里编辑internal1,用来连接笔记本电脑。

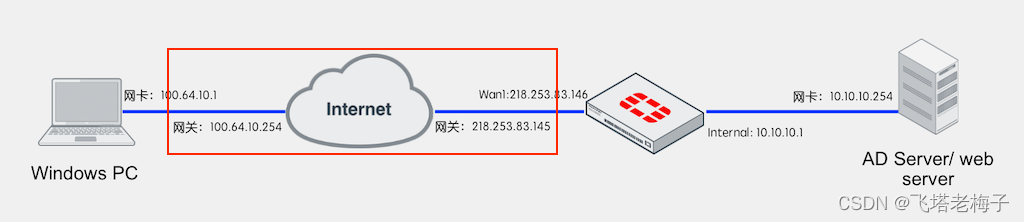

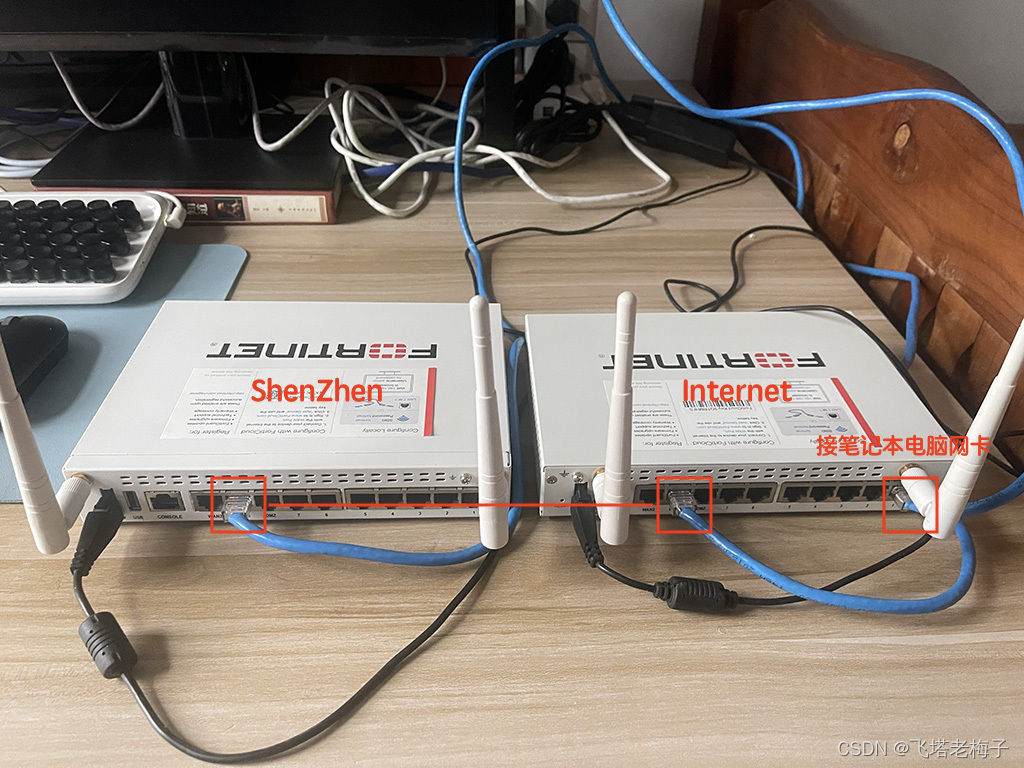

红色方框就是FortiWiFi 60D要实现的功能。

internal1口角色设置为WAN,目的是屏蔽掉DHCP功能,以免出事端。接口IP设置为笔记本电脑的上网网关,注意子网掩码要保持一致。

Wan1口本身就是独立接口,这里配置OldMei-ShenZhen防火墙Wan1接口的网关,注意子网掩码保持一致。

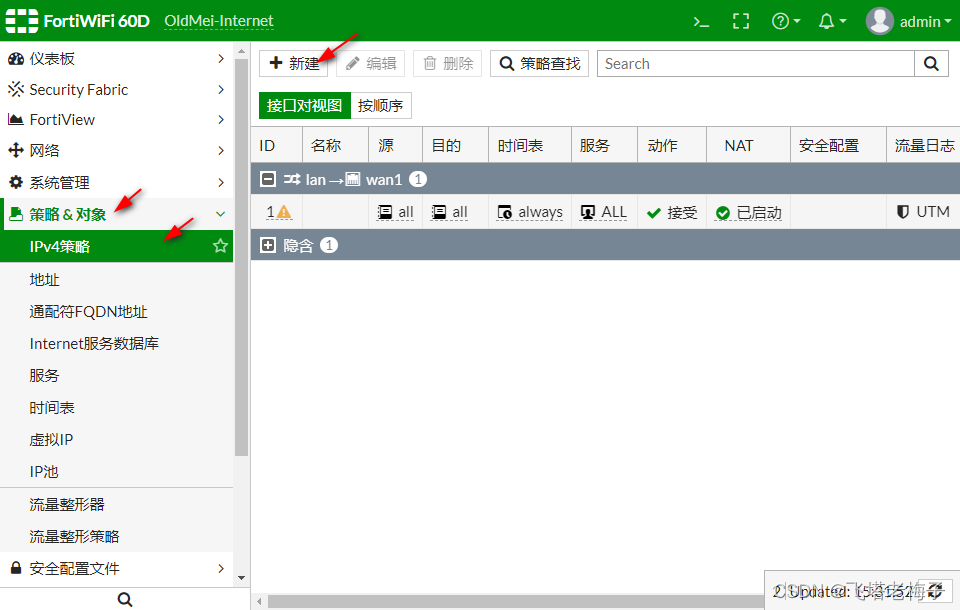

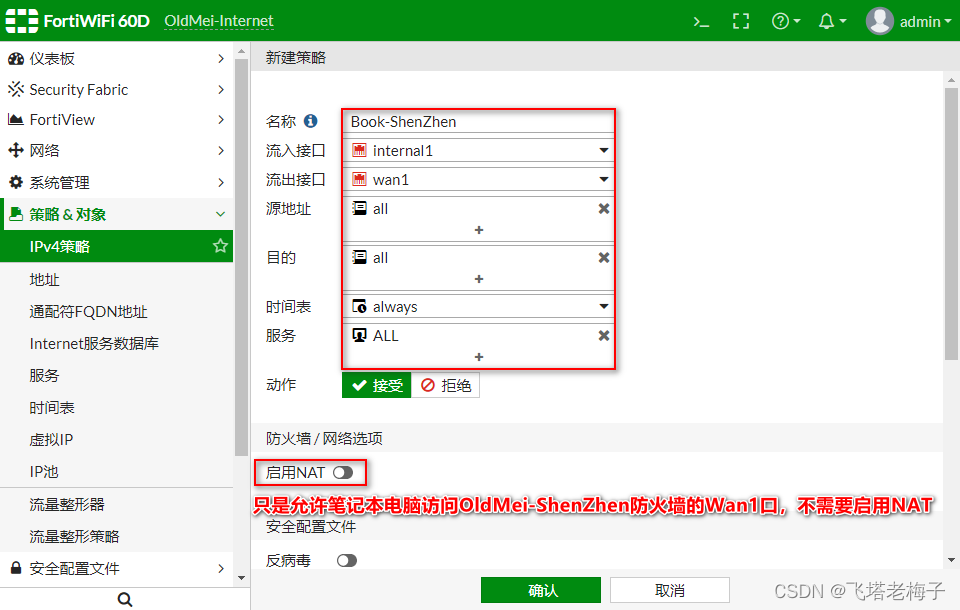

接口IP配置好后,就可以直接配置访问策略了,有人要问了,不要配置路由吗?FortiGate防火墙,两个接口互相访问,是不需要配置路由的。选择菜单【策略&对象】-【IPv4策略】,点击【新建】。

根据数据流方向,我们只创建了笔记本电脑到OldMei-ShenZhen防火墙的允许访问策略。注意,这里不要启用NAT。

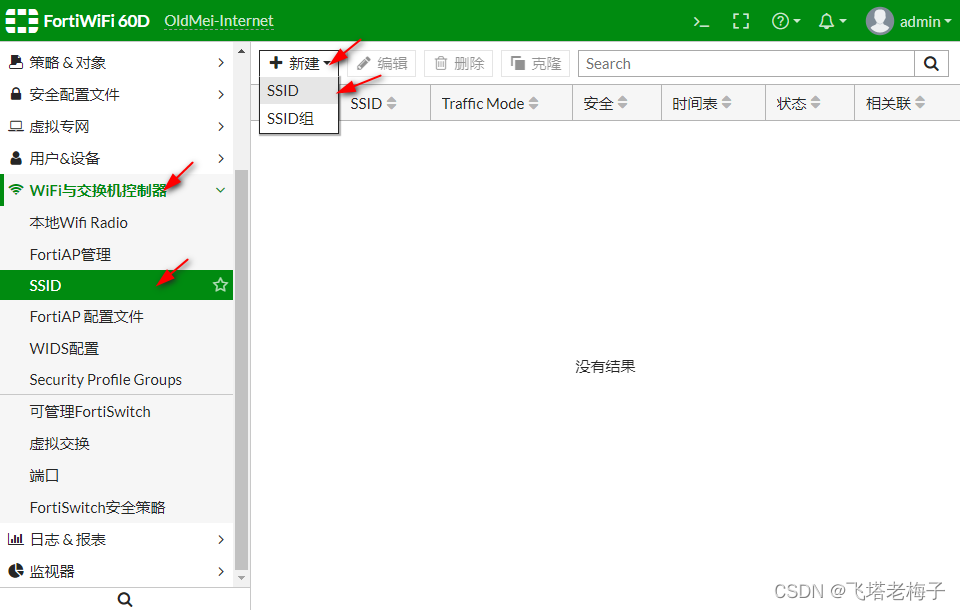

由于FortiOS 6.0没有默认SSID,为了能够无线登录FortiWiFi 60D,我们需要创建一个SSID。选择菜单【WiFi与交换机控制器】-【SSID】,点击【新建】-【SSID】。

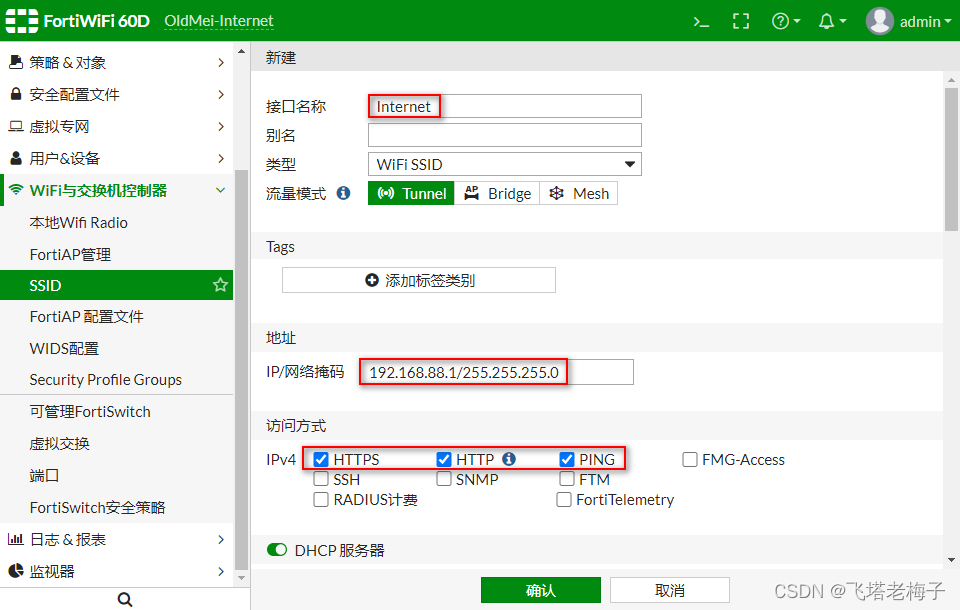

输入接口名称,注意接口名称不是SSID名称,是防火墙上显示的虚拟接口名。由于内网接口已经拆成独立的了,所以这里的注量模式默认选择【Tunnel】,需要给无线WiFi一个网段,这里给了一个不太会有冲突的192.168.88.0网段。这里启用HTTPS,就是为了无线登录后可以登录防火墙。

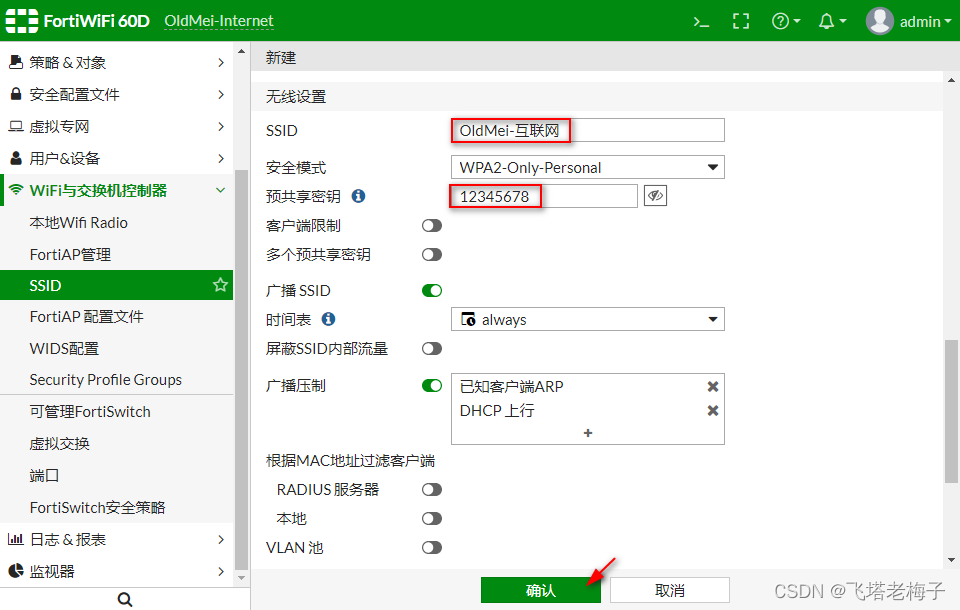

然后才是配置SSID,可以用中文,输入密钥,点击【确认】。

SSID创建好了,还要做什么操作吗?不用,耐心等几分钟。

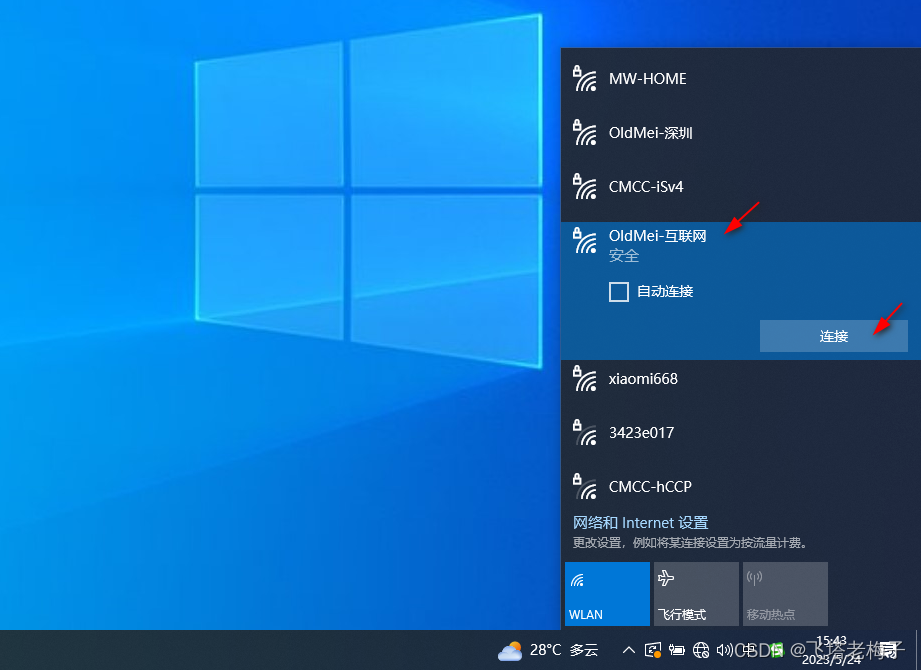

再次打开无线,即然发现了刚刚创建的OldMei-互联网这个SSID,神不神奇?如果说没有的,再多等两分钟。

用https://192.168.88.1,就可以通过无线登录OldMei-Internet防火墙了。

现在两台防火墙都配置完了,我们需要通过实际操作来验证一下,是否笔记本电脑可以通过不同的IP地址访问总部防火墙的Wan1接口。

将OldMei-ShenZhen防火墙的Win1口用网线连接OldMei-Internet防火墙Wan1口。笔记本电脑网卡接OldMei-Internet防火墙的1号口。

将笔记本电脑网卡设置为100.64.10.1,网关指向100.64.100.254,需要声明一下,广东地区电信拨号后得到的就是100.64网段,这里用来模拟不可以访问回来,只能访问出去的电信IP。

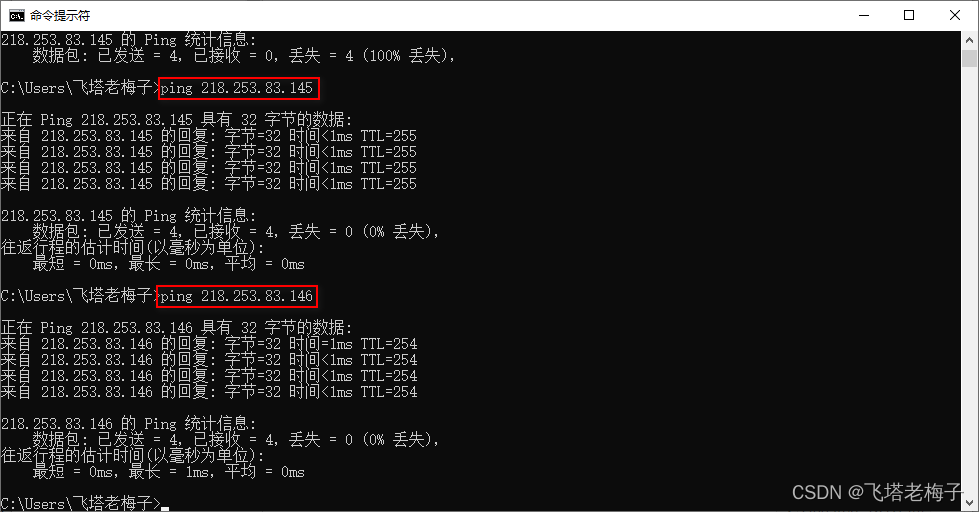

首先Ping 100.64.10.1,这个是Ping自己,没有问题Ping 100.64.10.254,这里是Ping网关,也就是能到达OldMei-Internet防火墙的1号口。

再Ping 218.253.83.145,就是到达OldMei-ShenZhen的Wan1口的网关,也就是OldMei-Internet的Wan1口。最后Ping 218.253.83。146,到达OldMei-ShenZhen的Wan1口。

查看路由,也是这个情况。先到达OldMei-Internet,再到达OldMei-ShenZhen。

笔记本电脑通过网卡IP 100.64.10.1,成功的访问了“互联网”上的公网IP218.253.83.146,是不是和笔记本和防火墙通过真正的互联网访问一样一样的呢。

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结