您现在的位置是:首页 >技术杂谈 >4.1 - 信息收集 - 子域名收集网站首页技术杂谈

4.1 - 信息收集 - 子域名收集

「作者简介」:CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者

「推荐专栏」:对网络安全感兴趣的小伙伴可以关注专栏《网络安全入门到精通》

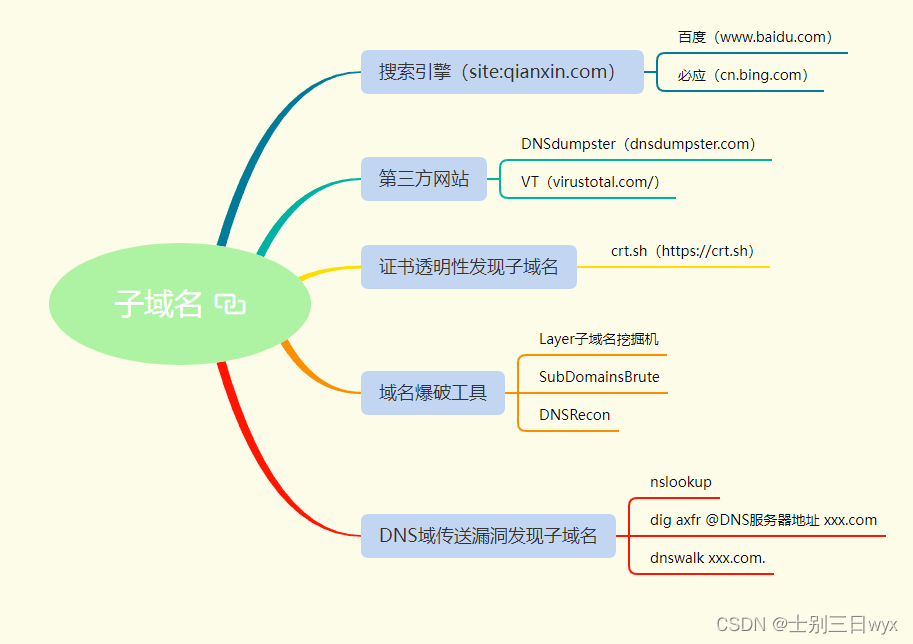

子域名就是下一级域名的意思,比如 map.baidu.com 和 image.baidu.com 就是 baidu.com 的两个子域名。

子域名通常会和主域名采用相同的应用架构,大概率会存在相同的漏洞。

一个企业会有很多子域名,数量太多,维护不过来;当主域名很难突破时,可以利用子域名的漏洞去渗透主域名。

一、域名爆破工具

域名爆破本质上就是枚举域名,比如爆破 baidu.com 的子域名时,会依次尝试 a.baidu.com、b.baidu.com、c.baidu.com。。。找出所有可用的子域名。

域名爆破主要依赖工具,很多工具会将常见的域名放到字典中,以提高爆破效率。

常见的域名爆破工具有:

- Layer 子域名挖掘机

- SubDomainsBrute

- DNSRecon

二、搜索引擎

子域名搜索语法:site:xxx.com

1、百度

百度:https://www.baidu.com/

比如:搜索 qianxin.com 的子域名

2、必应

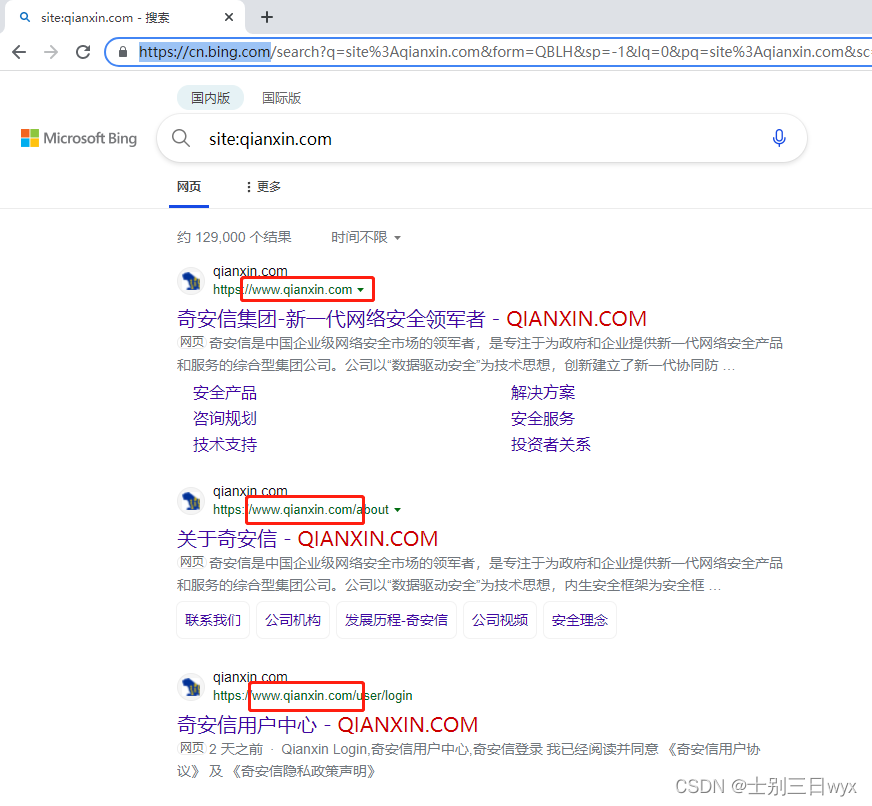

必应:https://cn.bing.com/

比如:搜索 qianxin.com 的子域名

三、第三方网站

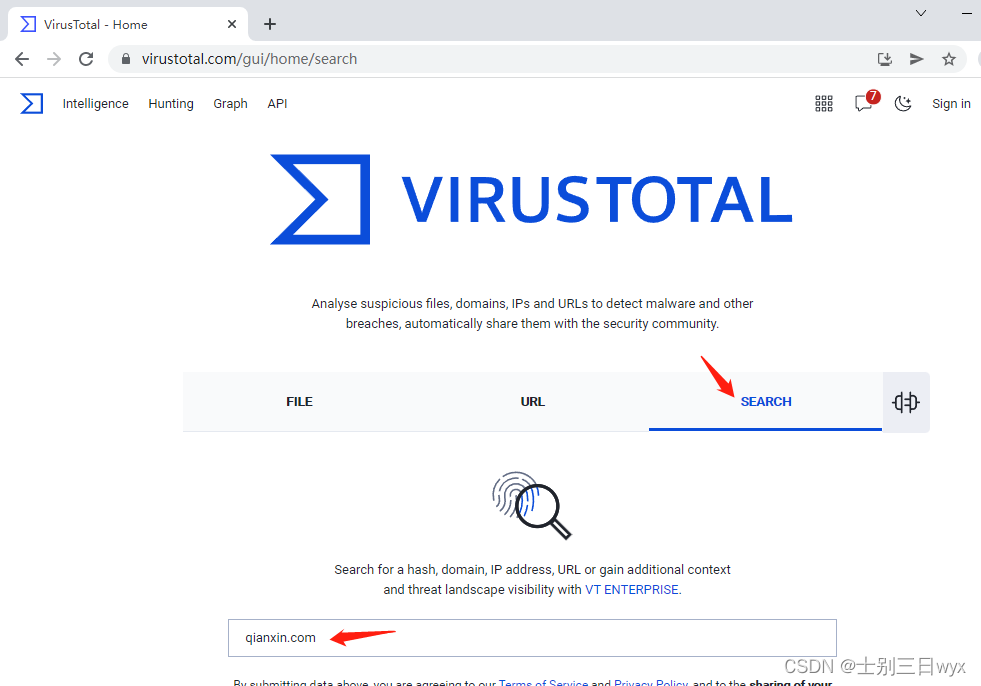

1、VirusTotal

VirusTotal:https://www.virustotal.com/,是一个免费的可疑文件分析网站,里面有一个子域名收集的功能。

1)选择 SEARCH 模块,输入域名,回车开始搜索。

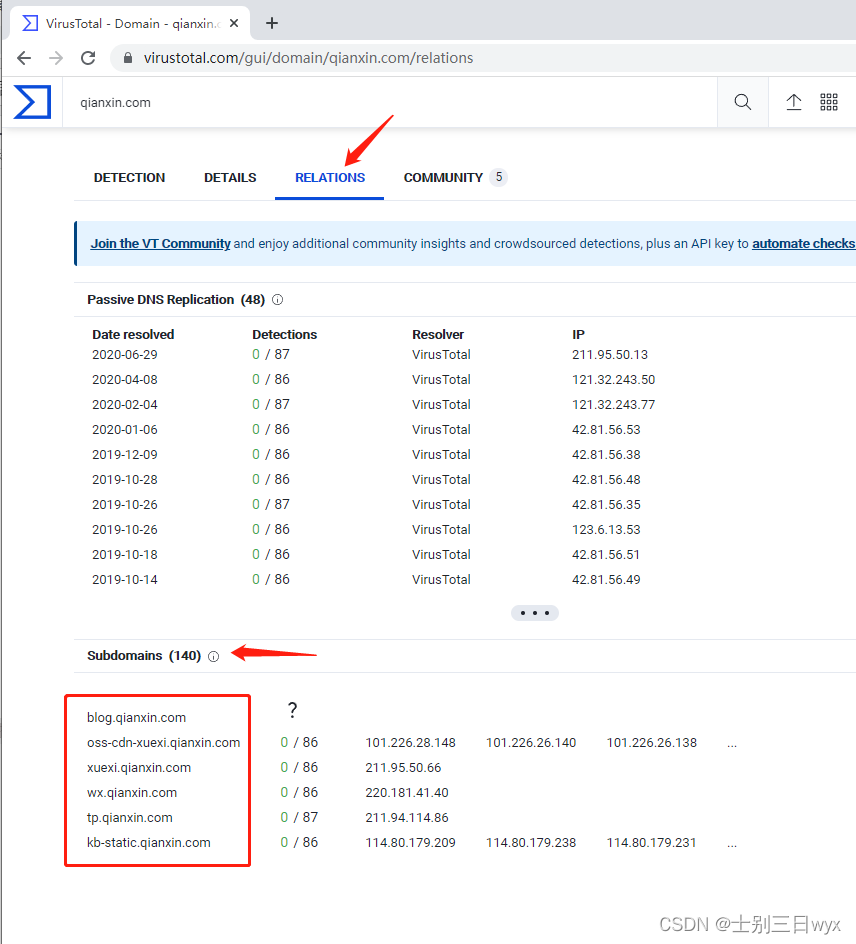

2)结果页面中,选择 RELATIONS 模块,往下滑到 Subdomains 栏,可以查看子域名。

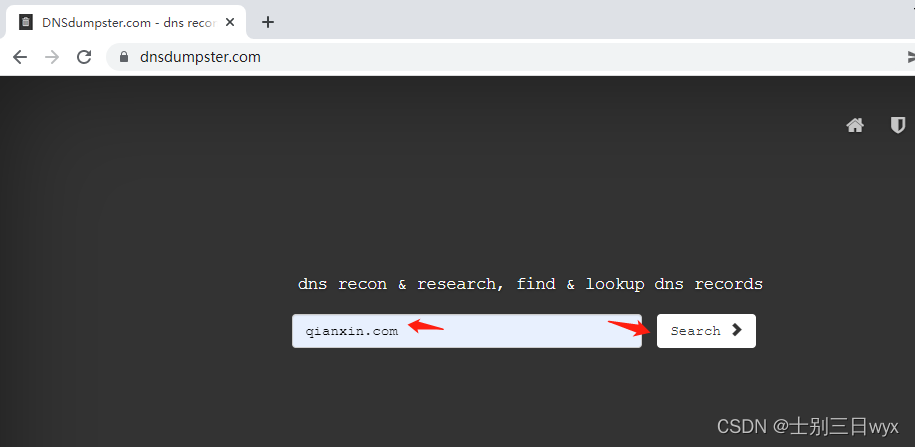

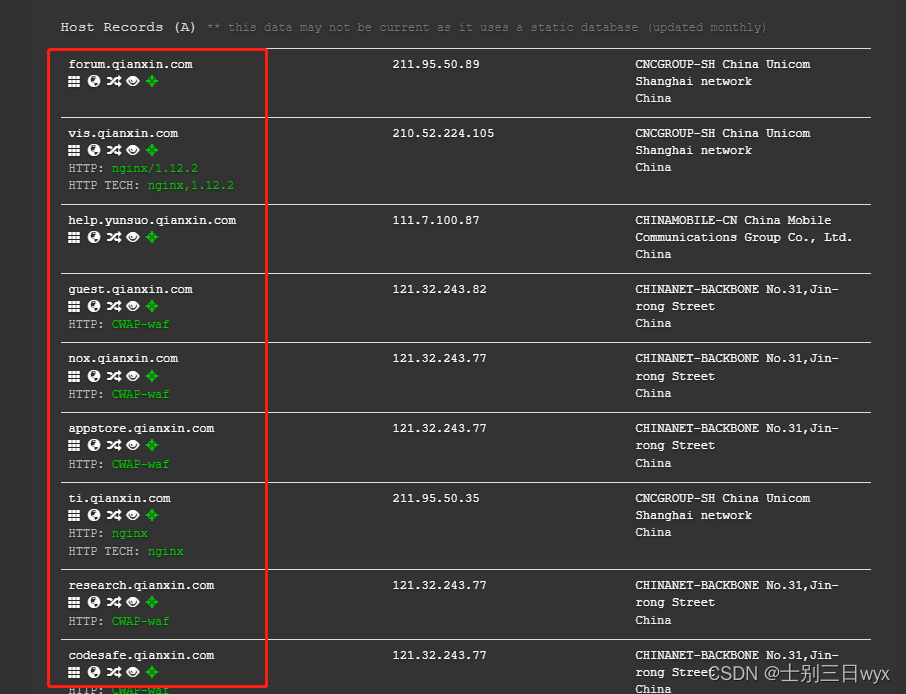

2、DNSdumpster

DNSdumpster:https://dnsdumpster.com/,是一个域名研究网站,可以搜索子域名。

1)输入域名,点 Search,开始搜索

2)往下滑,查看子域名(按月更新)。

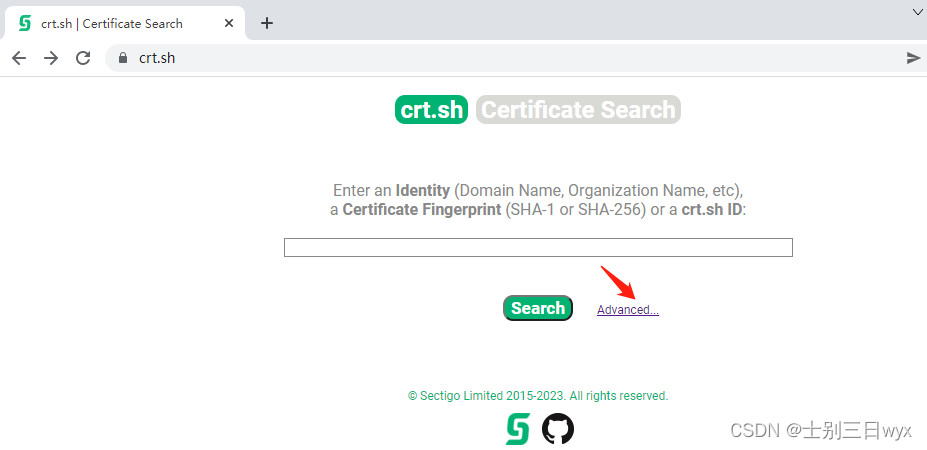

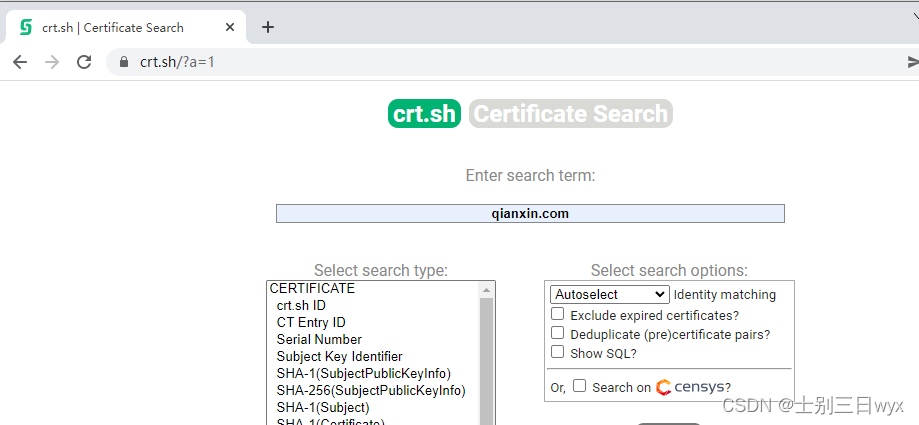

四、证书透明性发现子域名

为了防止用户被恶意证书欺骗,证书透明性(CT)规定:证书颁发机构(CA)必须在公共日志(CT logs)中发布他们颁发的所有SSL/TLS证书。

SSL/TLS证书包含域名、子域名和电子邮件地址,情报网站会从CT logs日志收集这些信息,但它们只是简单的记录,很容易出现失效的子域名。

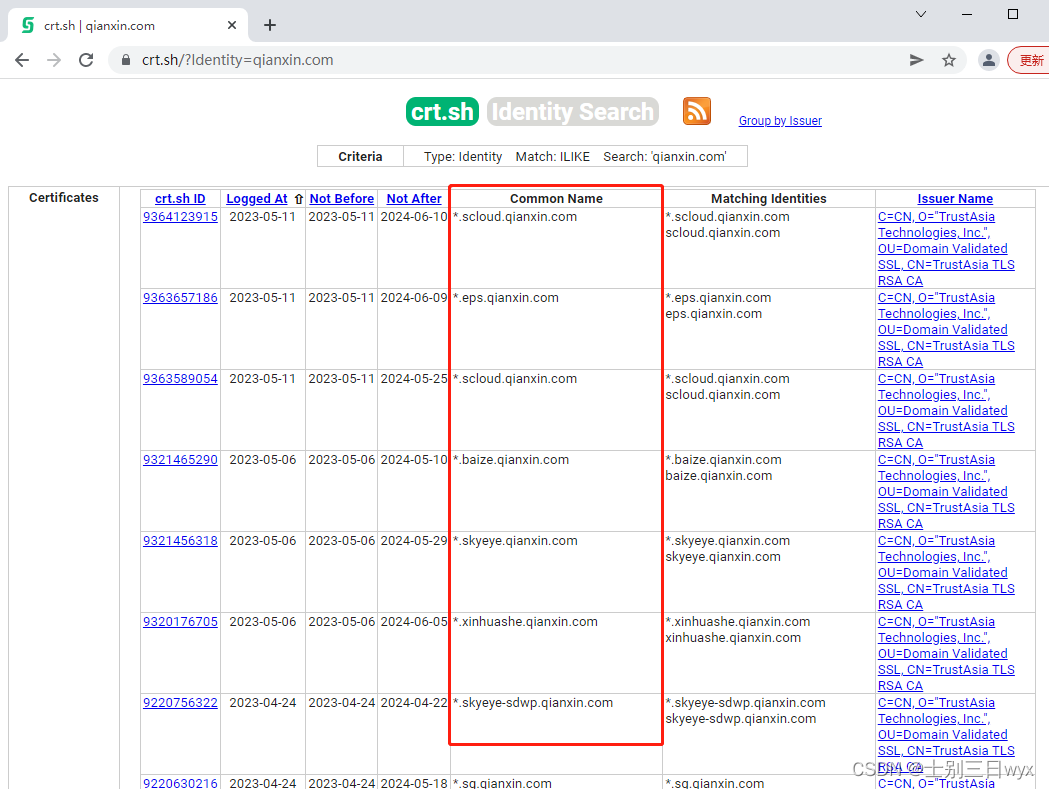

crt.sh:https://crt.sh/

1)点 Advanced…

2)输入域名,回车开始搜索。

3)查看子域名

五、DNS域传送漏洞发现子域名

DNS域传送是指,DNS的备份服务器从主服务器上同步数据,用来实现高可用。

如果配置不好,就会导致匿名用户也能获取域里的所有记录,也就是DNS域传送漏洞。

漏洞的检测方式有:

1)nslookup(Windows系统)

# 1、nslookup命令进入交互式shell

nslookup

# 2、server命令 参数,设置将要使用的DNS服务器

server xxx.com

# 3、如果存在漏洞,就可以使用ls命令列出所有域名

ls

# 4、退出交互式shell

exit

2)dig(Linux系统)

# 1、获取指定域名的DNS服务器地址

dig xxx.coom ns

# 1、发送axfr类型的DNS请求,意思是请求传送某个区域的全部记录

dig axfr @DNS服务器地址 xxx.com

3)dnswalk(kali系统)

# 1、使用kali自带的dnswlk工具,后面跟完整域名

dnswalk your_domain.

4)nmap(kali系统)

nmap --script dns-zone-transfer --script-args dns-zone-transfer.domain=Your_domain -p 53 -Pn dns.xxx.yyy.com

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结